«Invidious» — это веб-фронтенд (грубо говоря, веб-клиент) для сайта YouTube. Код проекта написан на языке программирования Crystal, использует СУБД PostgreSQL и распространяется под свободной лицензией AGPLv3+.

Читать полностью »

Читать полностью »

Рубрика «приватность» - 6

Invidious — альтернативный YouTube-фронтенд

2019-02-27 в 15:05, admin, рубрики: Google, invidio.us, invidious, open source, Privacy, YouTube, информационная безопасность, приватность, слежкаПрекратите говорить о «серьёзном отношении к безопасности и приватности пользователей»

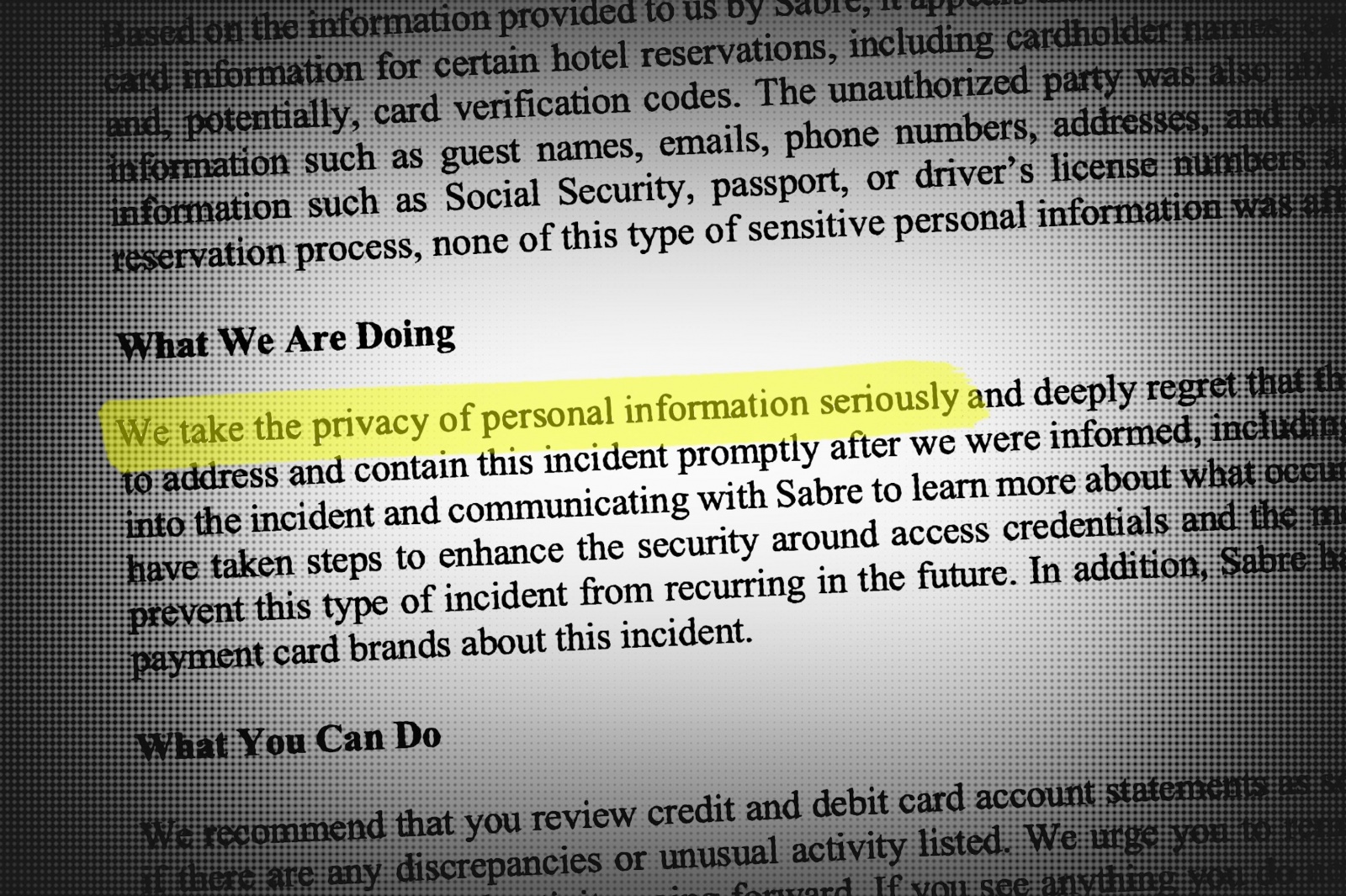

2019-02-24 в 9:00, admin, рубрики: безопасность, взлом, информационная безопасность, ложь, приватность, разгильдяйство, утечки данных

Все те годы, что я пишу о кибербезопасности, я сталкиваюсь с вариациями одной и той же лжи, возвышающейся над остальными. «Мы серьёзно относимся к вашей приватности и безопасности».

Вы могли сталкиваться с такой фразой то здесь, то там. Это распространённый речевой оборот, используемый компаниями после какой-нибудь утечки данных – либо в письме с извинениями к клиентам, либо на странице сайта, где компания рассказывает, как ценит ваши данные, хотя в следующем предложении так часто упоминается, как она допустила их утечку или использовала неправильно.

На самом же деле большинству компаний наплевать на приватность и безопасность ваших данных. Они беспокоятся только, когда им приходится объяснять клиентам, что их данные были украдены.

Читать полностью »

Про мобильную приватность и Open Source

2019-02-14 в 9:28, admin, рубрики: aosp, F-Droid, lineageos, open source, информационная безопасность, приватность, смартфоны

Не так давно у меня появилось желание написать целую серию статей о безопасности, приватности и анонимности в интернете. Я не хочу тратить время читателей, в очередной раз описывая весьма плачевную ситуацию со сбором персональных данных, все это и так уже было сделано до меня, поэтому давайте сразу перейдём к делу.

И так, можно ли пользоваться мобильным устройством без серьёзного ущерба для приватности?

Ответ — да, можно, но для этого необходимо избавиться от ПО и сервисов, бесконтрольно собирающих данные. Для этого понадобится желание что-то изменить и любое устройство на которое можно установить кастомную систему Android (iOS по понятным причинам не рассматривается, а из альтернатив только SailfishOS и GNU/Linux, но эти системы можно установить на очень ограниченное число моделей). Всех кто заинтересовался я приглашаю под кат.

Читать полностью »

Около 50% россиян готовы продавать свои персональные данные

2019-02-09 в 19:40, admin, рубрики: Законодательство в IT, информационная безопасность, личные данные, приватность, финансы в IT, цена По данным Ipsos и Всемирного экономического форума большинство граждан России хотели бы получить возможность запретить компаниям использовать свои персональные данные. Правда, около 50% опрошенных готовы предоставлять персональные данные за вознаграждение, о чем пишет «Коммерсант».

По данным Ipsos и Всемирного экономического форума большинство граждан России хотели бы получить возможность запретить компаниям использовать свои персональные данные. Правда, около 50% опрошенных готовы предоставлять персональные данные за вознаграждение, о чем пишет «Коммерсант».

Опрос проводился не только в России, исследование было международным, в нем приняли участие 18,8 тысяч человек 16-64 лет в 26 странах. В большинстве случаев респонденты не доверяют иностранным правительствам и медиакомпаниям.

Читать полностью »

Security Week 04: что делать с паролями

2019-01-21 в 15:42, admin, рубрики: Facebook, weather channel, Блог компании «Лаборатория Касперского», информационная безопасность, приватность Безусловно, самой главной новостью прошлой недели стала утечка «Коллекции #1» — базы данных, состоящей из 2,7 миллиардов пар «email: пароль», или 773 миллионов уникальных записей. Утечку уже подробно осветили и здесь на Хабре, и в блоге, пожалуй, самого известного коллекционера небезопасных паролей Троя Ханта. Не будем повторяться, лучше давайте поговорим о том, что делать-то?

Безусловно, самой главной новостью прошлой недели стала утечка «Коллекции #1» — базы данных, состоящей из 2,7 миллиардов пар «email: пароль», или 773 миллионов уникальных записей. Утечку уже подробно осветили и здесь на Хабре, и в блоге, пожалуй, самого известного коллекционера небезопасных паролей Троя Ханта. Не будем повторяться, лучше давайте поговорим о том, что делать-то?

Пароли уже давно признаны ненадежным средством защиты учетных записей в сети. С высокой вероятностью все ваши пароли десятилетней давности уже доступны злоумышленникам благодаря массе крупных и мелких утечек из Linkedin, Вконтакте, Twitter, Tumblr и MySpace и, конечно, Yahoo. Спойлер: какого-то простого решения проблемы нет, но есть набор действий, который поможет снизить риск взлома важных аккаунтов.

Читать полностью »

Security Week 03: 2019 — год приватности

2019-01-14 в 17:16, admin, рубрики: Facebook, weather channel, Блог компании «Лаборатория Касперского», информационная безопасность, приватность Ладно, может и не весь 2019 год, и вообще предсказания — штука сложная и неблагодарная. После громкого заголовка выскажемся точнее: важные новости начала января почти все так или иначе посвящены приватности. В 2018 году вопросы ценности данных, собираемых с клиентов сетевых сервисов, а также проблемы бесконтрольного использования этих данных впервые начали обсуждаться широко. Виной тому стал скандал с социальной сетью Facebook и массовым сбором данных пользователей соцсети даже не самим Фейсбуком, а какими-то непонятными левыми фирмами, с последующим широким применением, в том числе и на выборах.

Ладно, может и не весь 2019 год, и вообще предсказания — штука сложная и неблагодарная. После громкого заголовка выскажемся точнее: важные новости начала января почти все так или иначе посвящены приватности. В 2018 году вопросы ценности данных, собираемых с клиентов сетевых сервисов, а также проблемы бесконтрольного использования этих данных впервые начали обсуждаться широко. Виной тому стал скандал с социальной сетью Facebook и массовым сбором данных пользователей соцсети даже не самим Фейсбуком, а какими-то непонятными левыми фирмами, с последующим широким применением, в том числе и на выборах.

Специалистам и тем, кто в теме, давно уже было понятно: интернет-гигантам известно про нас почти все. Где мы находимся, о чем мечтаем, сколько зарабатываем, чем болеем, сколько стоим в пробках, за кого голосуем на выборах, из чего на праздники был салат. Более широкое обсуждение темы и, возможно, более серьезное давление на компании, собирающие информацию, — это в целом неплохая штука. Она может привести к окончанию своеобразной эпохи Дикого Запада на рынке данных. Главное, чтобы в погоне за приватностью не пострадало качество сервисов, тоже зависящее от персональных данных пользователей.

Читать полностью »

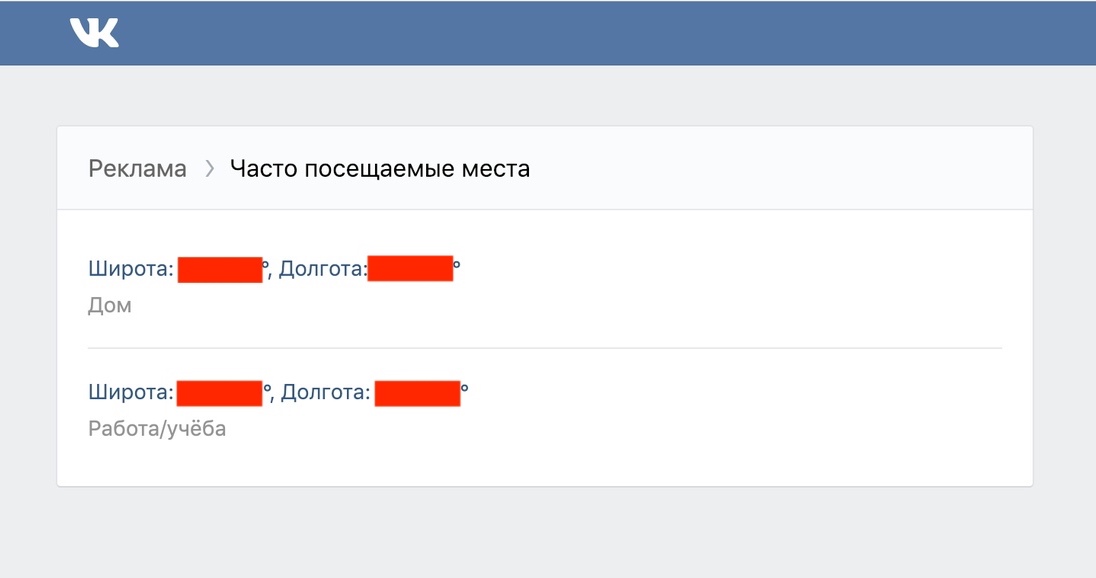

ВКонтакте вычисляет ваше местоположение по IP

2018-12-29 в 9:07, admin, рубрики: Вконтакте, приватность, Социальные сети и сообщества, юмор19 ноября 2018 года социальная сеть vk.com дала пользователям возможность скачать архив со всеми данными о них, имеющихся у соцсети. Скачав свою копию такого архива, помимо данных, которые я там ожидал увидеть, я обнаружил, что вконтакте знает два моих домашних адреса с точностью до 5 метров.

Я никогда в жизни не давал доступ к местоположению ни приложению вконтакте на IOS, ни сайту vk.com в браузере.

Один из адресов определился как «Работа/учёба», но по факту это просто моя вторая квартира. Которая, кстати, появилась в моей жизни всего около 3-х месяцев назад.

Мне стало любопытно, где-же я так оплошал, что такие данные утекли у меня из под носа. С этим вопросом я обратился в поддержку vk.com. Оказывается, всё дело в моём IP.

Под катом скрин переписки.

Читать полностью »

Новые методы аутентификации — угроза приватности?

2018-11-06 в 8:18, admin, рубрики: анонимность, биометрия, Блог компании GlobalSign, будущее здесь, информационная безопасность, многофакторная аутентификация, поведенческий анализ, приватность, продвинутый анализ рисков, риск-ориентированная модель

Специалистам известно, что однофакторная аутентификация по паролю устарела. Да, она подходит для малозначимых систем вроде Хабра, но действительно ценные активы неприемлемо защищать подобным образом. Не бывает «надёжных» и «стойких» паролей, даже криптостойкая парольная фраза на 44 бита энтропии малополезна, если не подкрепляется другими факторами аутентификации.

Факторы аутентификации:

- «То, что ты знаешь» (Something You Know) — например, пароль

- «То, что ты имеешь» (Something You Have) — например, мобильный телефон или PKI-токен

- «То, чем ты являешься» (Something You Are) — например, клавиатурный почерк или другие биометрические признаки

Security Week 39: на смерть Google+

2018-10-15 в 15:21, admin, рубрики: Cambridge Analytica, Facebook, Блог компании «Лаборатория Касперского», информационная безопасность, приватность На прошлой неделе Google объявил (новость) о закрытии социальной сети Google+, но сделано это было достаточно необычно. Компания Google вообще не стесняется закрывать проекты, которые по разным причинам не взлетели. Многие до сих пор не могут простить компании отказа от поддержки сервиса Google Reader в 2013 году, через два года после запуска «гугл-плюс».

На прошлой неделе Google объявил (новость) о закрытии социальной сети Google+, но сделано это было достаточно необычно. Компания Google вообще не стесняется закрывать проекты, которые по разным причинам не взлетели. Многие до сих пор не могут простить компании отказа от поддержки сервиса Google Reader в 2013 году, через два года после запуска «гугл-плюс».

Впрочем, Google имеет право: если какой-то бизнес не состоялся, туда ему и дорога. Интересна причина закрытия. В случае Google Reader это была небольшая аудитория. В случае Picasa — желание сфокусироваться на новом продукте Google Photos. А вот Google+ закрыли из соображений безопасности, и это довольно свежий аргумент, который в отношении крупного сервиса, кажется, применяется впервые.

Читать полностью »

Как подружить питон с Невидимым Интернетом? Основы разработки I2P приложений на Python и asyncio

2018-10-15 в 9:51, admin, рубрики: asyncio, i2p, p2p, python, vpn, анонимность, децентрализованные сети, информационная безопасность, приватность, Программирование, файлообмен

Проект Невидимый Интернет (далее просто I2P) представляет разработчикам платформу для разработки приложений с усиленными требованиями по приватности пользователей. Это виртуальная сеть поверх обычного Интернета, в которой узлы могут обмениваться данными и при этом не раскрывать свой настоящий IP адрес. Вместо IP адресов внутри Невидимого Интернета соединения происходят между виртуальными адресами, которые называются I2P Destination. Можно иметь сколько угодно таких адресов и менять их хоть для каждого соединения, они не предоставляют другой стороне никакой информации о настоящем IP адресе клиента.

В этой статье описаны базовые вещи, которые нужно знать для написания I2P приложений. Примеры кода приведены на Python с использованием встроенного асинхронного фреймворка asyncio.