Не так давно мы выпустили статью по комплексной проактивной защите от направленных атак и вирусов-шифровальщиков, которая содержала в том числе последние крупные вирусные заражения вредоносным ПО типа Ransomware, в копилку можно добавить еще один пример.

Сегодня, 27 июня 2017 г., зарегистрирована масштабная хакерская атака на серверы и рабочие станции сетей крупных российских, украинских компаний, к которым относятся:

- «Роснефть»

- НПЗ «Роснефть» Рязань

- «Башнефть»

- НПЗ «Башнефть»

- «Башнефть — добыча»

- Хоум кредит

- Damco (российские и европейские подразделения)

- Аэропорт «Борисполь»

- Запорожьеоблэнерго

- Днепроэнерго

- Днепровская электроэнергетическая система

- ХарьковГаз

- Ощадбанк

- ПриватБанк

- Новая Почта

- Киевский метрополитен

- Чернобыльская АЭС

- Ашан

- Киевстар

- LifeCell

- УкрТелеКом

- Nivea

- Mars

- Mondelēz International

- Maersk

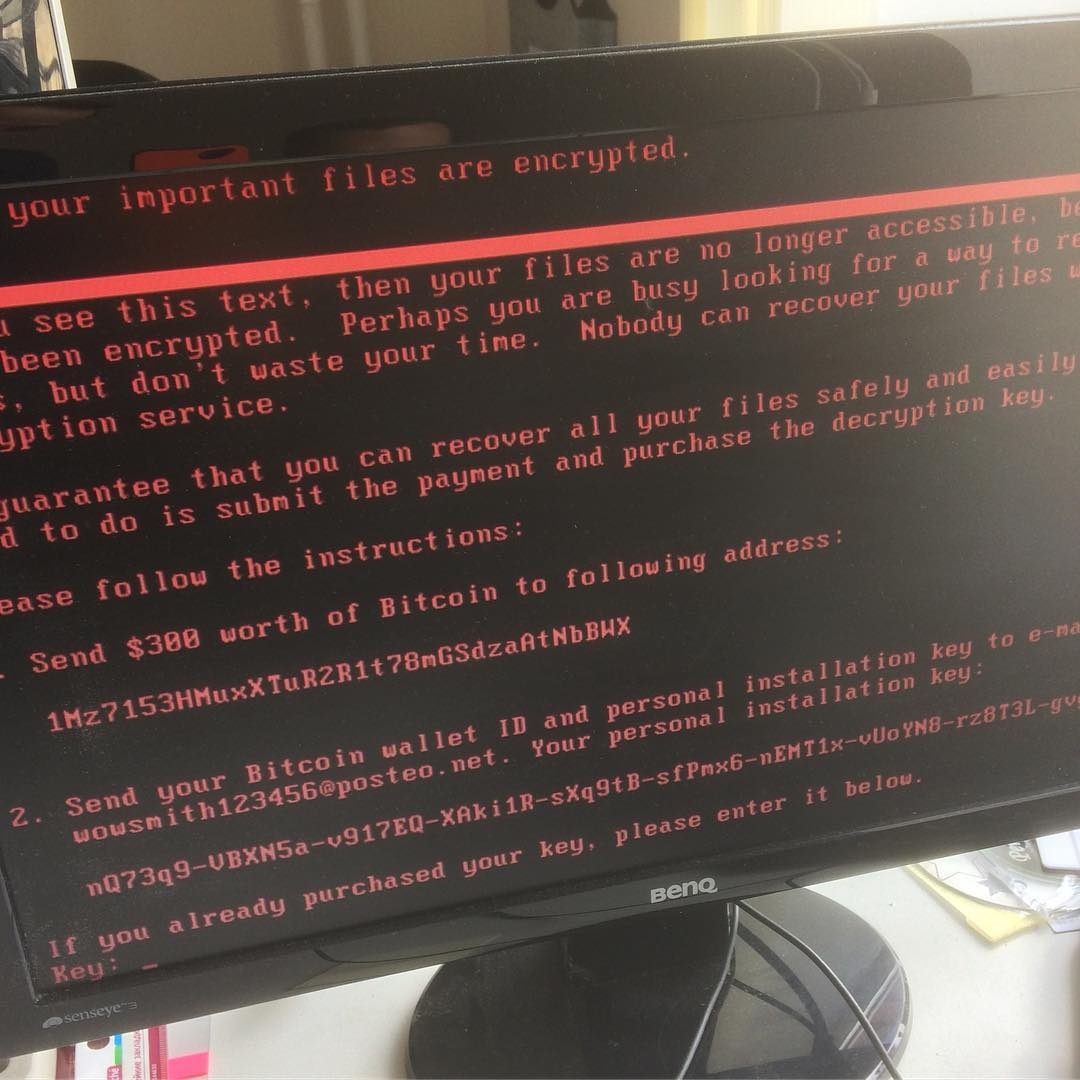

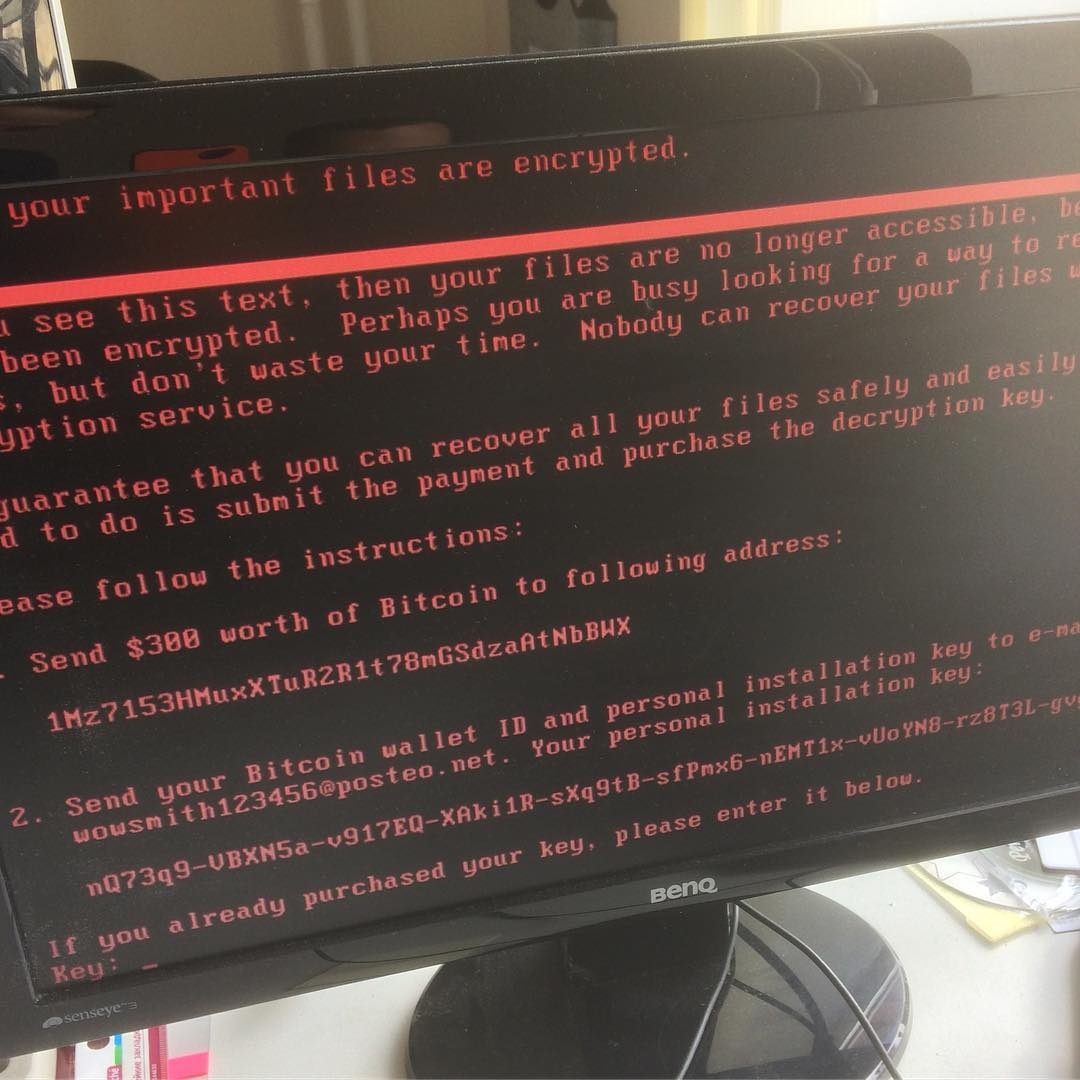

Этот перечень пополняется непрерывно, в соцсетях появляется все больше подобных фотографий:

Вирусом является модификация нашумевшего в 2016 году шифровальщика-вымогателя Petya.A/Petya.C. Распространяется новый вирус Petya.C несколькими способами:

- путем эксплуатации уязвимости в SMB MS17-010 (аналогично майскому Wanna Cry);

- путем направленной отправки вредоносного ПО по электронной почте

- использующаяся уязвимость для исполнения вредоносного кода: CVE-2017-0199 (https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0199)

- использующаяся уязвимость для распространения и заражения: CVE-2017-0144, он же EternalBlue (https://www.cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-0144)

Читать полностью »