В книге Нила Стивенсона «Криптономикон», про которую у нас в блоге был пост, описываются разные виды утечек информации по сторонним каналам. Есть практические, вроде перехвата ван Эйка, и чисто теоретические, для красного словца: отслеживание перемещений человека по пляжу на другой стороне океана, построение карты города по тому, как его жители преодолевают бордюрный камень на перекрестках (вот это сейчас можно реализовать акселерометрами, только бордюры везде спилили

В книге Нила Стивенсона «Криптономикон», про которую у нас в блоге был пост, описываются разные виды утечек информации по сторонним каналам. Есть практические, вроде перехвата ван Эйка, и чисто теоретические, для красного словца: отслеживание перемещений человека по пляжу на другой стороне океана, построение карты города по тому, как его жители преодолевают бордюрный камень на перекрестках (вот это сейчас можно реализовать акселерометрами, только бордюры везде спилили и переименовали в поребрики). Перехват Ван Эйка, впрочем, тоже сложная штука — реконструировать картинку на экране по электромагнитному излучению монитора непросто, особенно если не упрощать атакующему жизнь и не печатать в ворде огромные буквы.

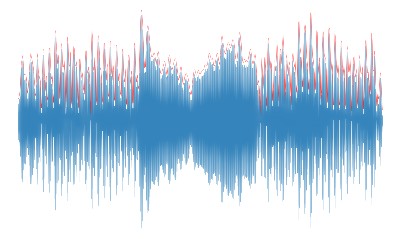

21 августа ученые из университетов США и Израиля опубликовали работу, которая реализует похожую идею: как реконструировать картинку, отслеживая излучение монитора. Только в качестве побочного канала утечки данных они использовали довольно простой в обращении звук. С вами такое наверняка тоже случалось: стоит неаккуратно положить провода или же попадется неудачная комбинация из монитора и колонок — и вы начинаете слышать противный писк, который еще и меняется в зависимости от направления прокрутки текста мышью. Работа посвящена анализу такого звукового излучения. Ученым удалось «увидеть» на атакуемой системе крупный текст, идентифицировать посещаемый сайт и даже подсмотреть пароль, набираемый на экранной клавиатуре.

Учитывая другие открытия в сфере атак по боковым каналам, возможно, мы уверенно движемся к тому моменту, когда это направление исследований перевернет не только qdɐɓнǝvɐʞ, но и все наши представления о цифровой приватности.

Читать полностью »