Находя в сети различные инструкции по работе с Mikrotik RouterOS, я обратил внимание, что большинство из них малоинформативны — в лучшем случае они представлены в виде скриншотов Winbox со скудными комментариями, в худшем — просто груда строк для командной строки, из которых что-либо понять вообще нет никакой возможности.

Поэтому я решил написать небольшой набор инструкций, в которых буду объяснять, не только ЧТО нужно выполнить, но и ЗАЧЕМ и ПОЧЕМУ.

Читать полностью »

Рубрика «nat» - 5

Проброс портов в Микротике — ликбез для начинающих

2013-06-04 в 22:24, admin, рубрики: mikrotik, nat, routeros, для начинающих, Сетевые технологии, системное администрирование, метки: mikrotik, nat, routeros, для начинающихL2 NAT и MikroTik

2013-05-06 в 8:03, admin, рубрики: mikrotik, nat, Сетевое оборудование, Сетевые технологии, метки: mikrotik, nat Легла на мои плечи задача в одной государственной структуре имеющей филиалы по все некой области, порядка 200 точек.

Казалось бы, что может быть проще имеем центральный маршрутизатор (далее как ROOT), подключить к нему CISCO и настроить IPSec на новом 201-ом филиале.

Но проблема заключалась в том, что пароли не кто не знал, и не где их не афишировали.

День первый

Приезд в город N, Читать полностью »

IPv6 для домашних сетей

2012-11-22 в 12:03, admin, рубрики: Cisco, dual-stack, IPv6, nat, Windows7, домашние сети, Сетевые технологии, Телекомы, метки: Cisco, dual-stack, IPv6, nat, Windows7, домашние сетиВ этой статье мы постараемся описать текущее состояние поддержки и варианты внедрения IPv6 в домашних сетях. Статья написана осенью 2012 года, вполне возможно, что уже через год она будет совершенно неактуальной, но всё-таки мы опишем статус IPv6 на сегодняшний день. Информация ориентирована в первую очередь на провайдеров домашних сетей, соответственно, под определение «провайдер» в данной статье магистралы не подпадают.

UDP hole punching для Symmetric NAT: немного теории и почти честный эксперимент

2012-10-23 в 10:21, admin, рубрики: nat, информационная безопасность, Сетевые технологии, сети, системное администрирование, метки: nat, сетиДоброго времени суток, коллеги.

Некоторое время назад заинтересовался сабжем. Поиск дал много материала, при изучении которого возник ряд вопросов и захотелось некоторые теоретические моменты проверить на практике. Кому интересно — прошу.

Mikrotik + IPSec + Cisco. Часть 2. Тоннель на «сером» IP

2012-10-18 в 11:13, admin, рубрики: Cisco, ipsec, mikrotik, nat, Сетевые технологии, метки: Cisco, ipsec, mikrotik, nat В продолжение к посту.

В прошлый раз я рассматривал соединение, когда со стороны циски и микрота были реальные IP'ы.

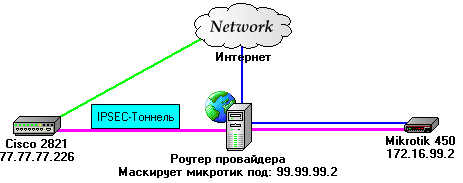

Здесь рассмотрю пример «серого реальника», т.е серый IP, который провайдер маскирует у себя под внешний с безусловной переадресацией (binat).

Техническая задача: организовать ipip-тоннель между офисами, с шифрованием ipsec, при помощи Mikrotik RB450G и Cisco 2821.

Ньюансы

на циске внешний IP, а на микротике серый, который маскируется провайдером под внешний, с безусловной переадресацией (обращения к этому внешнику из интернета редиректятся на интерфейсный, серый «IP»).

Схема:

Читать полностью »

Reverse tethering (получаем интернет на android с ПК linux)

2012-09-25 в 11:39, admin, рубрики: android, linux, nat, Ubuntu, интернет, ПК, метки: android, linux, nat, Ubuntu, интернет, ПКТак как 3g интернет в месте использования телефона у меня медленный, то решено было попытаться использовать интернет от компьютера, на телефоне. Я был удивлен тем, что это стандартными средствами невозможно. Решил сделать нестандартными. Читать полностью »

Сети для самых маленьких. Часть пятая. ACL и NAT

2012-07-18 в 8:21, admin, рубрики: acl, Cisco, nat, overload, packet tracer, PAT, маршрутизация, Сетевые технологии, сети для самых маленьких, системное администрирование, Телекомы, метки: acl, Cisco, nat, overload, packet tracer, PAT, маршрутизация, сети для самых маленькихРетроспектива:

4. Сети для самых маленьких: Часть четвёртая. STP

3. Сети для самых маленьких: Часть третья. Статическая маршрутизация

2. Сети для самых маленьких. Часть вторая. Коммутация

1. Сети для самых маленьких. Часть первая (которая после нулевой). Подключение к оборудованию cisco

0. Сети для самых маленьких. Часть нулевая. Планирование

Продолжаем развитие нашей маленькой уютной сети Лифт ми Ап. Мы уже обсудили вопросы маршрутизации и стабильности, и теперь, наконец, выросли для подключения к Интернету. Довольно заточения в рамках нашей корпоративной среды!

Но с развитием появляются и новые проблемы.

Сначала вирус парализовал веб-сервер, потом кто-то притаранил червя, который распространился в сети, заняв часть полосы пропускания. А ещё какой-то злодей повадился подбирать пароли на ssh к серверу.

А представляете, что начнётся, когда мы подключимся к Интернету?!

Итак, сегодня:

1) учимся настраивать различные списки контроля доступа (Access Control List)

2) пытаемся понять разницу между ограничением входящего и исходящего трафика

3) разбираемся с тем, как работает NAT, его плюсы, минусы и возможности

4) на практике организуем подключение к Интернету через NAT и увеличим безопасность сети, используя списки доступа.

Удаленный доступ к компьютеру за NAT’ом через SSH-туннель

2012-07-08 в 0:43, admin, рубрики: linux, nat, ssh tunnel, Сетевые технологии, метки: linux, nat, ssh tunnelв продолжение темы прохождения через NAT, вот краткий пересказ моих статей об управлении компьютером, который находится за NATом.

Фактически это описание бэкдора, поэтому убедитесь, что вы не нанесете вреда чужой сети и что локальные администраторы в курсе ваших манипуляций.

Задача: разместить линуксовый компьютер в сети за NATом, и иметь к нему доступ из внешнего мира. Например, вы траблшутите или поддерживаете что-то у клиента, и чтобы не сидеть у него в офисе, нужно быстро соорудить удаленный доступ. Или, например в 3G-сетях клиенты как правило получают приватные адреса, а нам нужен доступ к компьютеру, где другой связи нет.

Если оба компьютера за натом

2012-07-07 в 15:33, admin, рубрики: IPv6, linux, nat, tunnelbroker, системное администрирование, метки: IPv6, linux, nat, tunnelbrokerНа написание данной заметки натолкнули некоторые комментарии к недавней статье “Не слишком щепетильный способ продажи ПО” о программе TeamViewer. Попытаюсь вкратце описать один не слишком сложный и в то же время достаточно универсальный способ “зайти” с одного компьютера на другой, если они оба за натом.

Собственно, к делу. Для того, чтобы установить соединение, на каждом компьютере создадим IPv6-туннель при помощи какого-либо сервиса туннелирования IPv6. Оба компьютера при этом получат полноценный IPv6 адрес и между ними можно будет установить соединение по ssh, vnc или другой технологии. Конечно, если у обоих компьютеров уже есть IPv6 адрес, предоставленный провайдером, никаких телодвижений по поднятию туннелей производить не нужно. К сожалению, подавляющее большинство провайдеров к IPv6 еще не готовы и наличие у пользователя прямого доступа в интернет по IPv6 – большая редкость.Читать полностью »

WebRTC в Mail.Ru Агенте и ICQ – плюсы, минусы и перспективы

2012-03-16 в 6:17, admin, рубрики: mail.ru, nat, voip, WebRTC, Агент, Блог компании Mail.Ru Group, метки: mail.ru, nat, voip, WebRTC, Агент Привет!

Недавно мы выпустили новую версия Mail.Ru Агента 5.10 для платформы Windows, и в списке новых «фич» этой версии появилась неприметная строчка: «улучшено качество голосовых и видеозвонков».

На первый взгляд, минорное изменение – но только на первый взгляд. На самом деле мы полностью отказались от медиа-библиотеки, которой пользовались до сих пор, и перешли к использованию собственного «движка», построенного на открытом решении WebRTC. Об этом мы хотели бы сегодня рассказать поподробнее.

Читать полностью »