За последнее десятилетие помимо методов извлечения секретов или выполнения других несанкционированных действий атакующими стали применяться неумышленная утечка данных и манипулирование процессом выполнения программ за счет побочных каналов.

Традиционные методы атаки могут быть дорогостоящими с точки зрения знаний, времени и вычислительной мощности. Атаки по побочным каналам, с другой стороны, могут быть более легко реализуемыми и неразрушающими, так как они выявляют или управляют физическими свойствами, доступными во время нормального функционирования.

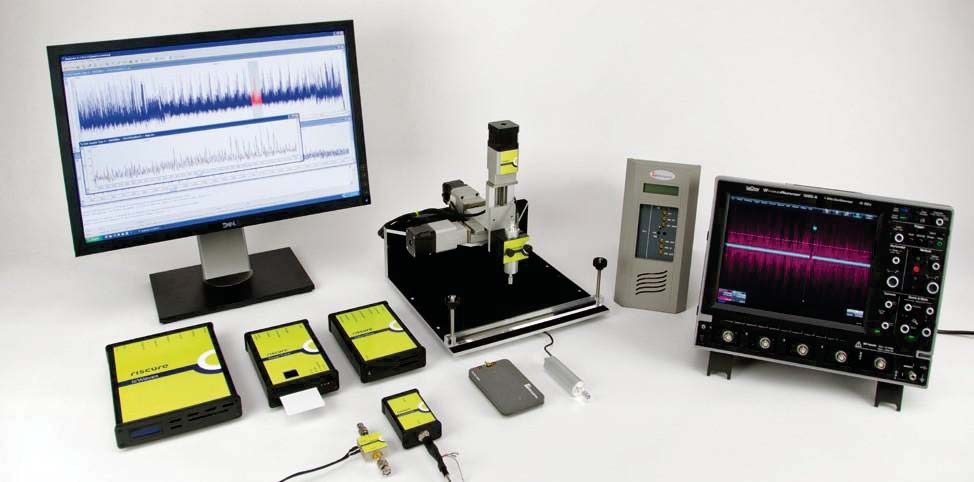

При помощи статистических методов обработки измерений побочного канала или вводя отказы в закрытые каналы микросхемы, атакующий может получить доступ к ее секретам в течение нескольких часов.