Благодаря игре Hamster Kombat майнить криптовалюту начали даже дети. На август 2024 года «хомяка тапают»Читать полностью »

Благодаря игре Hamster Kombat майнить криптовалюту начали даже дети. На август 2024 года «хомяка тапают»Читать полностью »

Мне давно надоели эти банки, но инфопространство постоянно забито историями, как мошенники в очередной раз украли деньги, причём даже без социальной инженерии.

При подготовке материалов для следующих статьей набралась довольно обширная коллекция ссылок на темы:

В какой-то момент времени количество подобранных материалов переросло в качество, так что данная подборка может заинтересовать уже сама по себе.

Читать полностью »

Хакеры становятся всё более изобретательными в попытках завладеть чужой финансовой информацией. Согласно последнему исследованию компании Javelin Strategy & Research около 16,7 миллионов человек подверглось мошенническим атакам и краже личной информации с целью финансовых махинаций в 2017 году, а общая сумма похищенного составила более $16,8 миллиардов.

При этом, по мнению аналитиков, поведение злоумышленников в последнее время изменилось, и теперь для кражи денег интернет-пользователей они атакуют аккаунты в сервисах, на первый взгляд не связанных с финансами.Читать полностью »

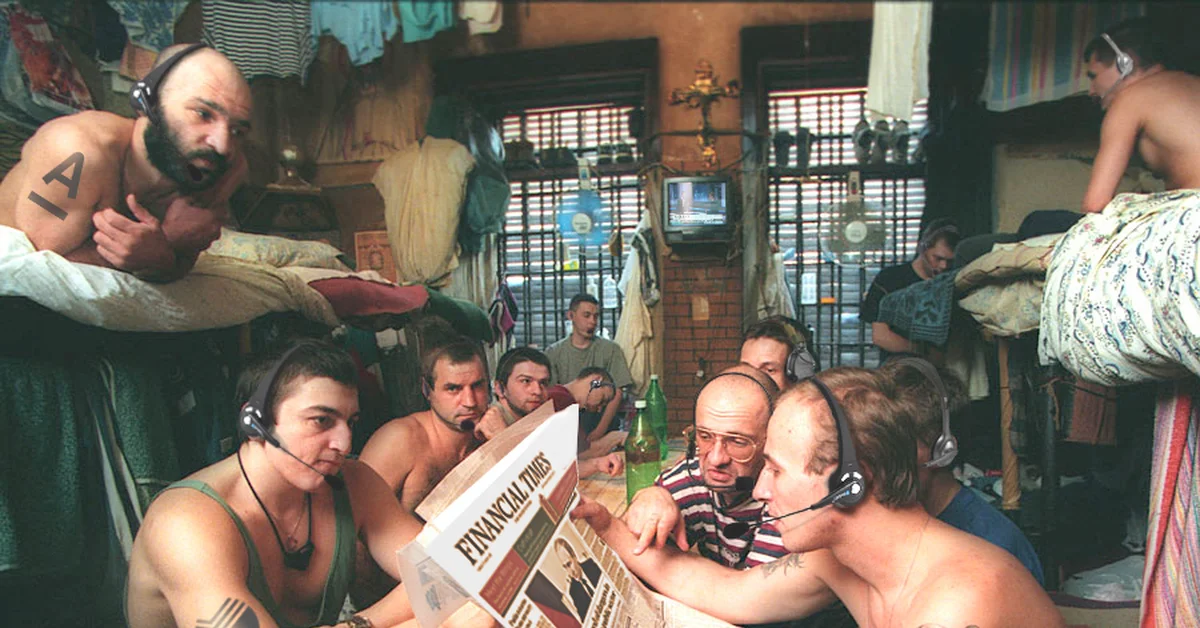

Изображение: Michael Coghlan, CC

Как сообщает издание Süddeutsche Zeitung, злоумышленники организовали атаку на абонентов немецкого сотового оператора O2-Telefonica, в результате которого с банковским счетов ряда пользователей были похищены деньги. В ходе атаки хакерам удалось перехватывать коды для двухфакторной аутентификации с помощью уязвимости сигнального протокола SS7.

Ранее эксперты Positive Technologies сообщали о серьезных проблемах безопасности в сотовых сетях SS7 и демонстрировали перехват SMS с помощью содержащихся в них уязвимостей.Читать полностью »