Доступ в моё общежитие, как и во многие здания, осуществляется с помощью proximity-карт. Многие просто прикладывают рюкзаки к турникету в надежде, что пропуск никуда не завалился, и турникет его определит. Мне так не везло и частенько приходилось рыться в сумке в поиск этой дурацкой карточки. Не раз приходили мысли просто пришить пропуск, но останавливало то, что «студент обязан предъявлять пропуск по первому требованию охраны», да и постоянное перекладывание при проходах без рюкзака радости не доставляло. Поэтому в один зимний день я заказал себе самый простой Reader & Writer с Ali (угадав частоту и стандарт) с десятком расходников. Связка China Post и почты России доставила посылку до Питера за пару недель. После возни с китайским софтом три клона моего пропуска были приклеены к рюкзаку, две карты отложены про запас, а пять брелоков отправились на полку (заблокированы на запись).

Доступ в моё общежитие, как и во многие здания, осуществляется с помощью proximity-карт. Многие просто прикладывают рюкзаки к турникету в надежде, что пропуск никуда не завалился, и турникет его определит. Мне так не везло и частенько приходилось рыться в сумке в поиск этой дурацкой карточки. Не раз приходили мысли просто пришить пропуск, но останавливало то, что «студент обязан предъявлять пропуск по первому требованию охраны», да и постоянное перекладывание при проходах без рюкзака радости не доставляло. Поэтому в один зимний день я заказал себе самый простой Reader & Writer с Ali (угадав частоту и стандарт) с десятком расходников. Связка China Post и почты России доставила посылку до Питера за пару недель. После возни с китайским софтом три клона моего пропуска были приклеены к рюкзаку, две карты отложены про запас, а пять брелоков отправились на полку (заблокированы на запись).

Рубрика «контроль доступа» - 2

Одно кольцо, чтоб в общагу входить, или как я испортил ID EM reader

2014-06-17 в 15:49, admin, рубрики: diy или сделай сам, NFC, RFID, безопасность, Гаджеты. Устройства для гиков, контроль доступа, метки: diy или сделай сам, NFC, RFID, безопасность, контроль доступаНовая версия Netwrix Auditor: все ходы записаны

2014-05-23 в 10:08, admin, рубрики: active directory, NetWrix, sharepoint, Блог компании NetWrix, контроль доступа, Софт, метки: active directory, NetWrix, sharepoint, контроль доступа, софтНа прошедшем Microsoft TechEd North America 2014 мы представили последнюю версию нашего продукта – Netwrix Auditor 6.0.

Мы довольны тем, как изменился продукт со времени последнего релиза и хотим поделиться несколькими улучшениями.

Что нового появилось в версии 6.0?

1. Настраиваемые панели обзора — наглядные графики с изменениями по всем контролируемым системам и приложениям – на одной странице.

Девятилетняя оптимизация маршрутизатора

2013-10-29 в 9:38, admin, рубрики: dhcp, dhcp-relay, ipset, iptables, История ИТ, контроль доступа, Серверная оптимизация, Сетевые технологии, метки: dhcp, dhcp-relay, ipset, iptables, контроль доступа, серверная оптимизация Хочу рассказать историю жизни сервера в кампусной сети Новосибирского университета, которая началась в далеком 2004 году, а так же этапы его оптимизации и даунгрейдинга.

Многие вещи в статье покажутся общеизвестными хотя бы по той причине, что речь пойдет о событиях почти десятилетней давности, хотя на тот момент это были передовые технологии. По той же причине кое что вообще потеряло актуальность, но далеко не все, так как сервер до сих пор живет и обслуживает сетку из 1000 машин.

Читать полностью »

Невидимое око

2013-07-31 в 7:12, admin, рубрики: r-style, Блог компании R-Style, видеонаблюдение, информационная безопасность, контроль доступа, Работа с видео, статистика, черный список, метки: r-style, видеонаблюдение, контроль доступа, статистика, черный список

В принципе, современные технологии обеспечения доступа, автоматизации, а также уровень развитости беспроводных устройств позволяют собрать для любого, сколь-нибудь территориально ограниченного, предприятия волшебную «карту Хогвартса», подобную той, что была в распоряжении у Гарри Поттера.

И никакой магии не понадобится. Да что там — вполне себе обыденные технологии. Если вы для доступа в свой офис используете электронный пропуск, то в автоматическом режиме на КПП уже поступает достаточно информации о том, где вы находитесь (или где вы в последний раз прошли через турникет), сколько времени вы провели внутри объекта (на своем рабочем месте) и т.д. Наша компания давно разрабатывала систему визуального контроля на предприятии, но, совсем недавно, нам посчастливилось внедрить все наши наработки. Заодно рассказать аудитории о том, какие требования предъявляются к подобным системам со стороны заказчика.

Дипломированные маги начинают пригождаться тогда, когда обычная система должна быть расширена. Чаще всего заказчик (имя которого, в этот раз, мы не можем назвать) добавляет настолько нетривиальную изюминку, что система трансформируется во что-то иное. В нашем случае такой изюминкой был биометрический контроль, причем, в его самой технологически сложной форме — сопоставление изображения лица в реальном времени.

Читать полностью »

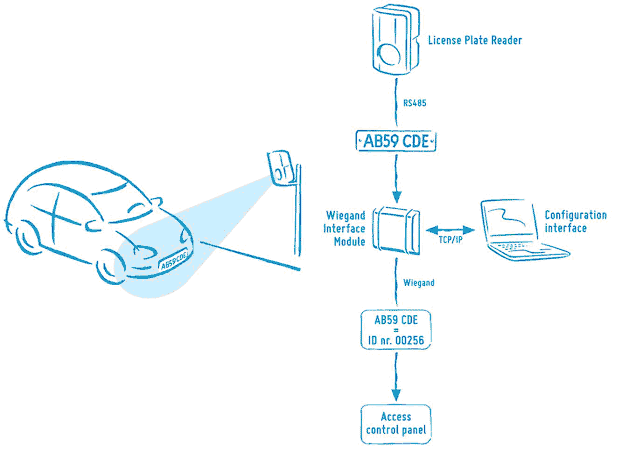

Системы распознавания номеров на практике

2012-11-15 в 7:41, admin, рубрики: RFID, безопасность, Блог компании КРОК, контроль доступа, обработка изображений, распознавание номеров, СКУД, метки: RFID, безопасность, контроль доступа, распознавание номеров, СКУД

Наверняка каждый сталкивался с историями – «Здравствуйте, мне надо проехать в компанию, которая у вас на территории находится», получая в ответ, что «пропуск не заказан», «нельзя» или и вовсе глухие ворота высотой метра 4. Притом сам въезд как правило охраняется очень разным контингентом – от не совсем трезвого дяди Васи со стаей собак до реальных профи на важных объектах.

Задач, решаемых IT-средствами, тут три:

- На большую часть объектов, где въезд контролирует человек, можно зайти, использовав социнжиниринг, денежную купюру или, наоборот (реже), не войти из-за ряда причин, связанных с человеческим фактором. Нужно делать так, чтобы те, кому нужно въехать, всегда могли это сделать, а те кому не нужно — не могли.

- При этом издевательство с пропусками лучше пропустить. В идеале – ещё и пропустить стадию выхода из машины вообще. Ваш контакт отправил информацию о том, что вам можно — и ворота открываются автоматически.

- Служба безопасности должна чётко контролировать перемещения, иметь возможность выяснить, чья вот это машина стоит на территории и видеть перемещения людей по объекту за любой срок.

В топике – про эволюцию от верёвочки на входе до современных систем распознавания номеров.Читать полностью »

А вот робот-турникет, который узнаёт вас в лицо

2012-09-18 в 7:29, admin, рубрики: Блог компании КРОК, большой брат, информационная безопасность, контроль доступа, обработка изображений, отпечатки пальцев, распознавание образов, метки: большой брат, контроль доступа, отпечатки пальцев, распознавание образов

Главный вход офиса компании КРОК: обычная проходная, где обкатывались опытные образцы

Турникеты, запоминающие лица, уже испытаны в ФСО, аэропорту Норильска и в нашем офисе. Они узнают вас в солнцезащитных очках, шапке-ушанке и отличат вас от вашего брата-близнеца. Но начнём с самого начала.

В каждой системе есть промежуточный агент, с которым идёт сверка: это может быть карта с ключом, радиобрелок и так далее. Эта штука создаёт массу проблем, потому что может потеряться, по ней может пройти другой и так далее. Плюс, когда в бизнес-центре много арендаторов — это вообще настоящий ад с форматами карт-ключей.

Логично, что сверять надо без промежуточного агента, если есть такая техническая возможность. К сожалению, сверка по отпечаткам (они-то всегда с собой) не даёт нужной точности: тут или ложные срабатывания, или банальный порез, грязь и всё такое.Читать полностью »