Вдогонку к нашей статье про телефонный фрод и методы защиты от него делимся выкладками на тему кибербезопасности вообще от Cisco. Под катом — основные выводы исследования Cisco 2017 Midyear Cybersecurity Report.

Читать полностью »

Вдогонку к нашей статье про телефонный фрод и методы защиты от него делимся выкладками на тему кибербезопасности вообще от Cisco. Под катом — основные выводы исследования Cisco 2017 Midyear Cybersecurity Report.

Читать полностью »

О том, что IoT-устройств становится все больше, знаем мы все (ну, или почти все). Если говорить об умных камерах, то они достаточно удобны. Продвинутые модели, вроде iVideon Oco 2 помогают и за домом следить в свое отсутствие, и с подопечными общаться — в некоторых камерах есть и динамик, и микрофон. Преимущества камер осознает все большее количество пользователей, но вот беда — производители беспокоятся о безопасности своих устройств не самым лучшим образом.

На рынке присутствуют сотни или даже тысячи моделей умных камер. Некоторые из них попадают под прицел «безопасников», которые тестируют девайсы и в хвост и в гриву, стараясь найти уязвимые места в их защите. На днях в Сети появилась информация о результатах анализа уязвимостей двух моделей камер, которые производит компания Shenzhen Neo Electronic. Эта организация поставила несколько сотен тысяч умных систем пользователям со всего мира, и в результате около 150 000 из установленных камер могут быть взломаны.

Читать полностью »

Начиналось все просто: у вас есть два набора символов (имя пользователя и пароль) и тот, кто знает оба, может войти в систему. Ничего сложного.

Однако и экосистемы, в которых они функционировали, тоже были простыми — скажем, система с разделением времени от МТИ, которая считается первой компьютерной системой, где применялись пароли.

Но такое положение дел сложилось в шестидесятые годы прошлого века, и с тех пор много воды утекло. Вплоть до последней пары десятилетий у нас было очень небольшое количество учетных записей с ограниченным числом связей, что делало спектр угроз достаточно узким. Навредить вам могли только те, кто находился в непосредственной близости — то есть люди, которые имели возможность напрямую, физически получить доступ в систему. Со временем к ним присоединились и удаленные пользователи, которые могли подключиться через телефон, и спектр угроз расширился. Что произошло после этого, вы и сами знаете: больше взаимосвязей, больше аккаунтов, больше злоумышленников и больше утечек данных, особенно в последние годы. Изначальная схема с простой сверкой символов уже не кажется такой уж блестящей идеей.

Читать полностью »

В феврале этого года в британском аэропорту был арестован человек, которого подозревали в осуществлении большого количества мощнейших DDoS-атак на сети многих организаций. В числе пострадавших — французский хостинг-провайдер OVN и компания Dyn, которая обеспечивает работу сетевой инфраструктуры таких компаний и сервисов, как Twitter, Amazon, Tumblr, Reddit, Spotify и Netflix. Также ботнет атаковал оборудование и сервисы Deutsche Telekom, Eircom, TalkTalk, UK Postal Office и KCOM.

Вину задержанного пытались доказать в течение нескольких месяцев. Полиция понемногу разматывала клубок, получала новую информацию и в конце концов, получила признание самого арестованного. В феврале его имя не сообщалось, но сейчас стало известно, что его зовут Дэниел Кайе. Ему 29 лет, он гражданин Великобритании. Как уже сообщалось, именно он управлял модифицированной версией Mirai, которая была способна атаковать роутеры через 7547-й порт, работая для этого с протоколами TR-064 и TR-069.

Читать полностью »

27-го июня, 2017 года новая кибератака поразила множество компьютерных систем в Украине и других странах. Атака была вызвана зловредом, который ESET определял как Diskcoder.C (aka ExPetr, PetrWrap, Petya, или NotPetya).

Эта атака маскировалась под эпидемию обычного шифровальщика — который шифровал данные на диске и требовал 300$ в биткоинах для восстановления данных. Но на самом деле, план был в нанесении ущерба, поэтому автора сделали все что могли, чтобы усложнить расшифровку данных.

В нашем блоге, мы уже относили эту атаку к группе TeleBots и раскрыли детали другой похожей цепочки атак против Украины. Эта статья раскрывает детали про первичный вектор распространения, который был использован для эпидемии DiskCoder.C.

Итак, рассказ о поддельном обновлении.

Читать полностью »

По оценкам любых аналитиков, оОбъем генерации данных в компаниях постоянно растет. Кроме того, с каждым днем увеличивается и ценность этой информации. Корпоративный шпионаж существовал всегда, а с появлением компьютерных технологий он вышел на новый уровень. Поэтому для любой компании кибербезопасность — краеугольный камень собственного благополучия и процветания.

Интересно, что в большинстве случаев проблема даже не сам взлом, а ликвидация его последствий – это долго, дорого, плюс негативно отражается на репутации компании. Примером можно считать проникновение ransomware в сеть компании — не так давно хостинг-провайдеру из Южной Кореи пришлось заплатить около 1 млн долларов США злоумышленникам за расшифровку своих данных и данных клиентов. Но в наше время $1 млн — это вовсе не предел. Избежать подобных проблем помогает когнитивная система IBM Watson, которую не первый год обучают премудростям информационной безопасности.

Читать полностью »

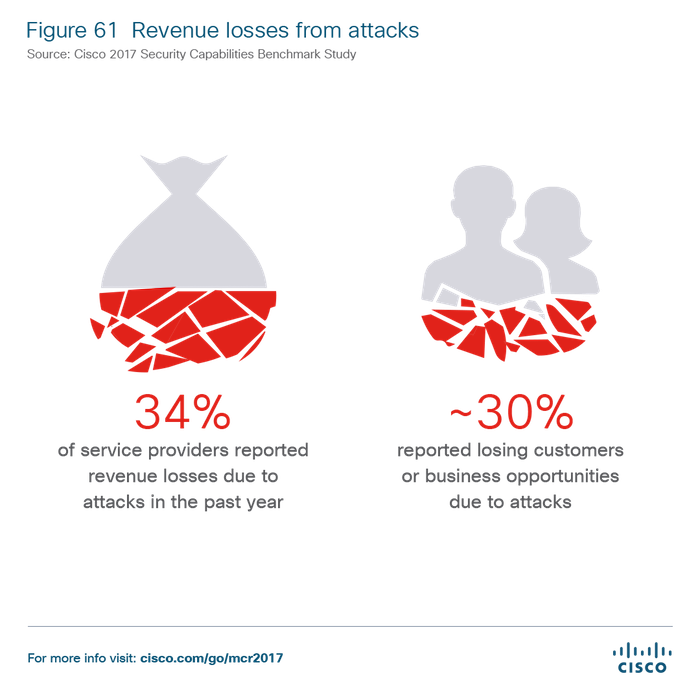

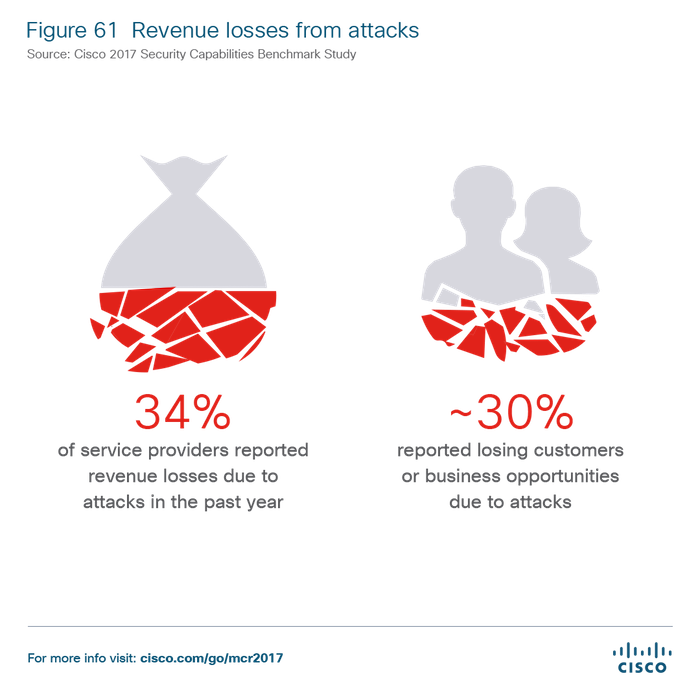

Потери, связанные с утечками данных, к 2019 году достигнут по всему миру 2.1 трлн долларов.

В 2016 году киберпреступления обошлись глобальной экономике в более чем 450 млрд долларов, было похищено более 2 млрд личных документов. Более того, ускоренный перевод повседневной деятельности потребителей и корпоративного документооборота в цифровое пространство, по некоторым подсчетам, приведет к тому, что размер ущерба от утечек данных по всему миру к 2019 году вырастет до 2.1 трлн долларов.

С учетом масштаба проблемы, авторы проведенного в этом году исследования предположили, что размеры большинства (59%) бюджетов на кибербезопасность увеличатся в ближайшие 12 месяцев по крайней мере на 5%, а каждая пятая компания станет тратить на кибербезопасность в сотни раз больше. Около половины (47%) компаний планируют увеличение кадрового бюджета на 5% или более того.

Читать полностью »

Розыгрыши бесплатных авиабилетов, информация о которых распространялась в социальных сетях, оказались аферой. При помощи мошеннической схемы злоумышленники повышали приток трафика на совершенно посторонние сайты. Оказалось, что это сайты клиентов одной американской компании, которая занимается продвижением и монетизацией интернет- и мобильных приложений, пишет в своем отчете российская компания Group-IB.

Розыгрыши бесплатных авиабилетов, информация о которых распространялась в социальных сетях, оказались аферой. При помощи мошеннической схемы злоумышленники повышали приток трафика на совершенно посторонние сайты. Оказалось, что это сайты клиентов одной американской компании, которая занимается продвижением и монетизацией интернет- и мобильных приложений, пишет в своем отчете российская компания Group-IB.

Например, несколько дней назад в Facebook появились посты с «розыгрышем» билетов от компаний Emirates и «Аэрофлот». Для участия в розыгрыше нужно было перейти по указанной мошенниками ссылке. В результате пользователь попадал на сайт типа «эмираты-бесплатно-2-билета-ком-абракадабра-точка-ком». На таких подставных сайтах для прикрытия использовались названия популярных авиакомпаний – Emirates, Lufthansa, El Al Israel Airlines, SPAR, Virgin America, Delta Air Lines, Air-France, Rolex, Aeroflot, а также сети супермаркетов Spar, Safeway, Tesco, производителя часов Rolex и изготовителя ручек Sharpie. Это делалось для того, чтобы пользователи не могли заподозрить ничего дурного. Читать полностью »

В нашу интернет-эпоху информационная безопасность ставится во главу угла. Этому можно не удивляться, поскольку данных в сети чрезвычайно много, а пользователей — миллиарды. Если злоумышленники получат доступ хотя бы к малой толике всей этой информации, можно ждать беды (что, собственно, случается с завидной регулярностью). Конечно, эксперты по безопасности работают, различные компании выпускают инструменты, позволяющие, теоретически, уберечься от вмешательства злоумышленников в нормальный рабочий процесс.

Но, несмотря на принимаемые меры, проблемы зачастую возникают даже у самых, казалось бы, защищенных компаний и организаций. Недавно стало известно, например, что из-за массового распространения в сети вируса WCry в некоторых областях России даже пришлось отменить выдачу водительских прав. Этот вирус скомпрометировал многие компьютеры, которые без разблокировки практически невозможно использовать. Что будет, если сети достаточно крупной коммерческой компании заблокирует вирус? Такая компания потерпит многомиллионные, а то и миллиардные убытки. Так оно и есть, сейчас остановить эпидемию WannaCry удалось только чудом, а убытки еще никто не подсчитывал.

Читать полностью »

В этом году перед «Противостоянием» мы в очередной раз собрали сборную «солянку» частично из сотрудников Solar Security, частично из неравнодушных друзей и SOCостроителей России. В статье попробуем описать весь процесс участия в «Противостоянии» — какие были «пасхалки» от организаторов, какие шли атаки, как мы защищались, какие инструменты отработали и т.д.