Недавно в Самаре прошли международные открытые соревнования по информационной безопасности VolgaCTF. Владимир Дрюков, директор центра мониторинга и реагирования на кибератаки Solar JSOC, рассказал участникам соревнований о трех реальных атаках и спросил, как можно было их выявить. Проверьте, сможете ли вы ответить правильно.

Читать полностью »

Рубрика «кибератаки» - 3

Проверь себя: сможете ли вы защитить компанию от кибератаки?

2018-11-02 в 8:09, admin, рубрики: solar jsoc, Блог компании Ростелеком-Solar, задачки, Занимательные задачки, информационная безопасность, Карьера в IT-индустрии, кибератаки, кибербезопасность, Учебный процесс в IT«Противостояние» на PHDays 8 — взгляд со стороны SOC

2018-09-20 в 8:46, admin, рубрики: PHDays, positive hack days, SoC, the standoff, Блог компании Перспективный мониторинг, взлом, взлом и защита, информационная безопасность, кибератаки, перспективный мониторинг, противостояние, центр мониторингаВ мае этого года прошла конференция Positive Hack Days 8, на которой мы вновь поучаствовали в роли SOC в уже традиционном Противостоянии (The Standoff).

В этом году организаторы учли прошлые ошибки и Противостояние началось в срок. Атакующие — молодцы! Нападали практически непрерывно все 30 часов, поэтому нашей ночной смене не удалось даже вздремнуть.

Хакеры атаковали авиакомпанию British Airways: украдены данные 380 000 банковских карт клиентов

2018-09-19 в 11:19, admin, рубрики: british airways, Блог компании Positive Technologies, взлом, информационная безопасность, кибератаки, утечка данныхИзображение: Riik@mctr | CC BY-SA 2.0

Британский авиакомпания British Airways подтвердила информацию о том, что стала жертвой кибератаки. Злоумышленникам удалось получить доступ к персональным данным клиентам и завладеть информацией о 380 000 банковских карт.Читать полностью »

«Противостояние» на Positive Hack Days 8: разбираем цепочки атак

2018-07-26 в 13:35, admin, рубрики: PHDays, positive hack days, the standoff, Блог компании Positive Technologies, взлом, взлом и защита, информационная безопасность, кибератаки, противостояние, Спортивное программированиеИтак, завершилось очередное «противостояние» в рамках конференции Positive Hack Days 8. В этот раз в борьбе приняли участие более ста человек: 12 команд нападающих, 8 команд защитников и целый город, который им предстояло атаковать и защищать.Читать полностью »

Охота на Dofoil с помощью Windows Defender ATP

2018-04-11 в 15:46, admin, рубрики: Dofoil, windows, Windows Defender, антивирусная защита, Блог компании Microsoft, информационная безопасность, кибератаки, уязвимостиВ марте 2018 года сотни тысяч компьютеров были атакованы криптомайнером Dofoil. В предыдущих публикациях блога мы рассмотрели, каким образом нам удалось оградить пользователей от этой масштабной атаки. Также нам удалось отследить истоки атаки до момента заражения сервиса обновления ПО, которое использовалось злоумышленниками для распространения зловреда.

В этой публикации мы подробно разберем методы противодействия запуску в режиме отладки и анализу, к которым прибегли авторы Dofoil, и расскажем, каким образом возможности Windows 10 по выявлению вредоносного ПО могут быть полезны при расследовании подобных атак.

Срыв масштабной хакерской атаки на пользователей Windows в России: часть 2

2018-03-21 в 8:24, admin, рубрики: Dofoil, windows, Windows Defender, антивирусная защита, Блог компании Microsoft, информационная безопасность, кибератаки, машинное обучение, разработка под windows, уязвимостиСовсем недавно мы предотвратили массовую атаку с применением трояна Dofoil, целью которой была установка вредоносного ПО для майнинга криптовалют на сотни тысяч компьютеров. С помощью поведенческого мониторинга, моделей машинного обучения и многоуровневой системы защиты антивирусная программа Windows Defender смогла эффективно выявить и заблокировать атаку в течение несколько миллисекунд.

Сегодня мы еще подробнее расскажем о самой атаке, путях заражения и поделимся временно́й шкалой. Заглядывайте под кат!

Срыв масштабной хакерской атаки на пользователей Windows в России

2018-03-16 в 19:58, admin, рубрики: Dofoil, windows, Windows Defender, антивирусная защита, Блог компании Microsoft, информационная безопасность, кибератаки, машинное обучение, разработка под windows, уязвимости6 марта Windows Defender заблокировал более 80 000 экземпляров нескольких сложных троянов, которые использовали изощренные приемы внедрения вредоносного кода в адресное пространство процессов и не менее изощренные механизмы обеспечения устойчивости и уклонения от обнаружения. Выявить новую волну попыток заражения удалось благодаря сигналам от систем поведенческого анализа в сочетании с облачными моделями машинного обучения.

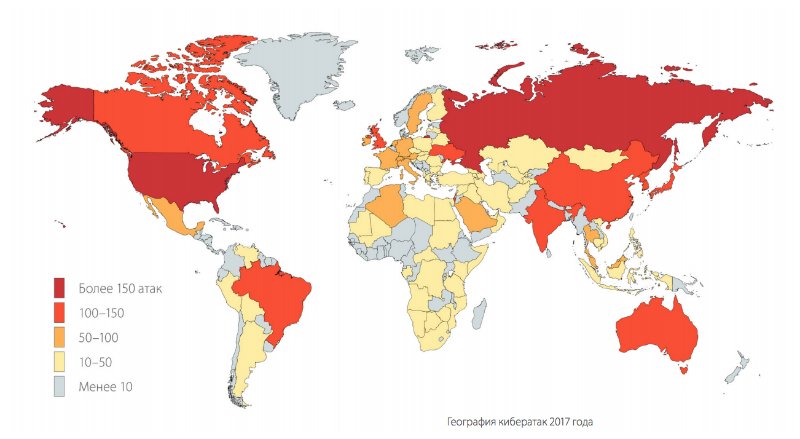

Исследование кибератак 2017 года: 47% атак направлены на инфраструктуру компаний

2018-03-14 в 23:31, admin, рубрики: Блог компании Positive Technologies, информационная безопасность, кибератаки, уязвимостиСогласно собранной экспертами Positive Technologies статистике, самыми частыми объектами атак в 2017 году стали инфраструктура и веб-ресурсы компаний, а среди главных трендов года специалисты называют трояны-шифровальщики, развитие рынка киберуслуг, атаки на банки, криптовалютные биржи и ICO.

Главным трендом 2017 года, несомненно, стали трояны-шифровальщики. Причем, как показал анализ поведения злоумышленников на протяжении всего года, проблему представляют не столько вымогатели, сколько вирусы, которые безвозвратно шифруют данные, нанося тем самым огромный урон инфраструктуре компаний.Читать полностью »

SOC for beginners. Как организовать мониторинг инцидентов и реагирование на атаки в режиме 24х7

2017-12-14 в 12:29, admin, рубрики: SaaS / S+S, SoC, solar jsoc, Блог компании Solar Security, информационная безопасность, кибератаки, киберугрозы, мониторинг инцидентов, реагирование на инциденты, управление командой, управление персоналом, управление проектами, центр мониторингаПродолжаем цикл наших статей «SOC for beginners». В прошлый раз мы говорили о том, как внедрить в компании Threat Intelligence и не пожалеть. Сегодня хотелось бы поговорить о том, как организовать процессы, чтобы обеспечить непрерывный мониторинг инцидентов и оперативное реагирование на атаки.

В первом полугодии 2017 г. совокупный среднесуточный поток событий ИБ, обрабатываемых SIEM-системами и используемых Solar JSOC для оказания сервиса, составлял 6,156 миллиардов. Событий с подозрением на инцидент – в среднем около 960 в сутки. Каждый шестой инцидент – критичный. При этом для наших клиентов, в числе которых «Тинькофф Банк», «СТС Медиа» или «Почта Банк», вопрос оперативности информирования об атаке и получения рекомендаций по противодействию стоит очень остро.

Мы решили рассказать, как мы решали эту задачу, с какими проблемами столкнулись, и какой метод организации работы в итоге используем.

SOC for beginners. Задачи SOC: мониторинг

2017-10-18 в 11:03, admin, рубрики: SaaS / S+S, SoC, solar jsoc, Блог компании Solar Security, информационная безопасность, кибератаки, мониторинг инцидентовМы продолжаем рассказывать о буднях Security Operations Center – о реагировании на массовые кибератаки, любопытных кейсах у заказчиков и правилах корреляции событий, позволяющих нам детектировать атаки на заказчиков и пр.

Сегодня мы хотим открыть новый цикл статей, задача которого – продемонстрировать, с какими задачами и трудностями сталкиваются все начинающие (и не очень) SOCостроители, и главное – поделиться нашим опытом по их решению.