По мере того, как экономическое гражданство становится все более популярным, на рынок золотых паспортов выходят новые игроки. Это стимулирует конкуренцию и увеличивает ассортимент. Из чего можно выбирать прямо сейчас? Попробуем разобраться.

Это вторая часть серии из трех статей, создававшейся как полное руководство для россиян, белорусов и украинцев, которые хотели бы оформить экономическое гражданство. Первая часть, являясь вводной, отвечала на следующие вопросы и касалась следующих тем:

- Что такое экономическое гражданство?

- Как определить, что страна предлагает гражданство за инвестиции?

- Что дает второй паспорт инвестору?

- Гражданство за инвестиции не следует путать с этим…

- Где можно получить гражданство за деньги?

На этот раз будут охвачены следующие задачи:

- Где можно получить гражданство за деньги?

- Как получить право на экономическое гражданство?

Где можно получить гражданство за деньги?

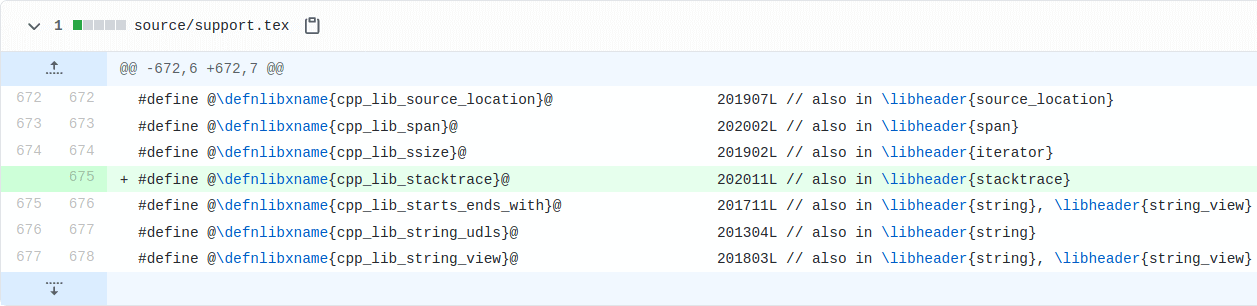

Программы инвестиционного гражданства регулярно появляются и исчезают. Но есть два исключения. Это, во-первых, самая «древняя» подобная схема, которая запустилась в Сент-Китс и Невис более трех с половиной десятилетий и все еще работает без перерывов. Во-вторых, программа Доминики, которая существует уже более четверти века.

Всем остальным схемам меньше десяти лет. При этом в течение двух последних десятилетий многие государства приходили и уходили с рынка инвесторских паспортов, включая Коморские острова (предложение этой страны более недоступно) и Гренаду (перезапустила свою программу в 2013 году после более чем десятилетнего перерыва). Некоторые другие государства, например, Черногория и Турция, лишь недавно вышли на рассматриваемый рынок.

Другие, такие как Кипр, имеют ограничение на количество заявок, которые они обрабатывают каждый год. Есть программы, которые встречают политическое сопротивление, вроде молдавской схемы, прием заявок в рамках которой был временно приостановлен до второй половины 2020 года, а затем программа и вовсе была свернута.

Читать полностью »