В этой статье я расскажу о том, как настроить apache ignite в качестве 2-го уровня кэша для MyBatis ипосмотреть запись кэша в Apache Ignite.

Рубрика «ит-инфраструктура» - 52

Настройка и использование Apache Ignite в качестве MyBatis кэш второго уровня (L2 cache)

2016-03-29 в 14:01, admin, рубрики: Apache Ignite, mybatis, Блог компании AT Consulting, ит-инфраструктура, Серверная оптимизация, Серверное администрирование, метки: Apache Ignite, MyBatisПреимущества концепции облака OpenStack и его отличие от традиционной архитектуры

2016-03-29 в 11:47, admin, рубрики: api, iaas, open source, openstack, vmware vsphere, архитектура, Беспроводные технологии, Блог компании ICL Services, бюджет, исходный код, ит-инфраструктура, облачная среда, Облачные вычисленияСегодня затраты на ИТ являются существенной частью бюджетов, и, как следствие — компании любых размеров заинтересованы в их сокращении. Ожидается, что ИТ будут приносить больше пользы при меньших затратах. При этом по мере развития все современные компании сталкиваются с вопросом увеличения потребностей в ИТ-ресурсах. В такой ситуации следует обратить внимание на облачные технологии, которые дают возможность модернизации подходов к управлению ИТ-инфраструктурой за счет использования новейших технологий, высокого уровня стандартизации, гибкости внедряемых решений и простоты масштабирования. OpenStack же является одним из самых распространенных решений для организации облачных сред типа Infrastructure as a Service (IaaS).

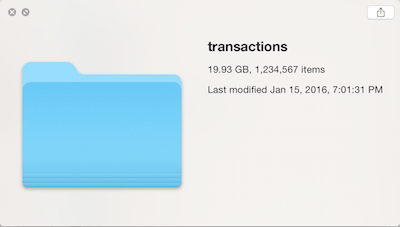

Миллион файлов и один ноутбук

2016-03-29 в 7:48, admin, рубрики: Блог компании ua-hosting.company, ит-инфраструктура, кодогенерация, набор данных, файлы, хранение данныхРассмотрим на примере он-лайн магазина, как с помощью ноутбука проанализировать миллион файлов.

При наличии достаточно современного компьютера, обрабатывать данные «среднего размера» возможно с помощью разумного использования утилиты GNU Parallel и обработки потоков.

Device Guard в Windows 10. Политика целостности кода

2016-03-28 в 12:36, admin, рубрики: code integrity, device guard, KMCI, UMCI, Windows 10, Блог компании Microsoft, информационная безопасность, ит-инфраструктура, системное администрированиеАвтор статьи — Андрей Каптелин, участник ИТ-сообщества

Device Guard – набор программно-аппаратных технологий защиты, доступный для устройств с Windows 10. Статья посвящена одной из компонент Device Guard – политике Code Integrity (CI). С деталями настройки и применения CI можно познакомиться здесь.

ALM Robot, или переход на новую версию ALM – это просто

2016-03-28 в 11:54, admin, рубрики: alm, ALM Robot, Блог компании Hewlett Packard Enterprise, ит-инфраструктура, Серверное администрированиеПожалуй, каждый пользователь ALM знает, что переход на новую версию является сложным процессом. В этой статье речь пойдет о новой утилите, которая облегчит жизнь администраторам. В первой части поговорим о возможностях утилиты, которая называется ALM Robot. Во второй части речь пойдет об особенностях работы с ней.

Обработка Caller ID и отличительный звонок в 3CX Phone System

2016-03-26 в 18:09, admin, рубрики: asterisk, Блог компании 3CX Ltd., внешний Caller ID, входящий вызов, исходящий вызов, ит-инфраструктура, обработка CallerID, отличительный звонок, Разработка систем связи, системное администрирование, метки: внешний Caller ID, входящий вызов, исходящий вызов, обработка CallerID, отличительный звонокК нам часто обращаются с просьбой разъяснить принцип обработки входящего и исходящего Caller ID в 3CX Phone System. В этой статье мы постараемся ответить на этот вопрос. Кроме того, мы опишем принцип работы функции, называемой Dictinctive Ring (отличительный звонок). Она нечастно используется в современных организациях, потому что ей на смену пришли возможности CRM интеграции. Однако, для быстрого понимания, откуда пришел вызов, отличительный звонок может быть полезен.

Внимание! В 3CX Phone System v14 SP3 вы можете отключить обработку Caller ID по формату E164 (см. скриншот ниже).Читать полностью »

За и против: Когда стоит и не стоит использовать MongoDB

2016-03-26 в 7:37, admin, рубрики: mongodb, Администрирование баз данных, базы данных, Блог компании Латера Софтвер, инфраструктура, ит-инфраструктура, мненияРазработчик и сотрудник проекта CouldBoost.io Наваз Дандала (Nawaz Dhandala) написал материал о том, почему в некоторых случаях не стоит использовать MongoDB. Мы в «Латере» развиваем биллинг для операторов связи «Гидра» и уже много лет работаем с этой СУБД, поэтому решили представить и свое мнение по данному вопросу.Читать полностью »

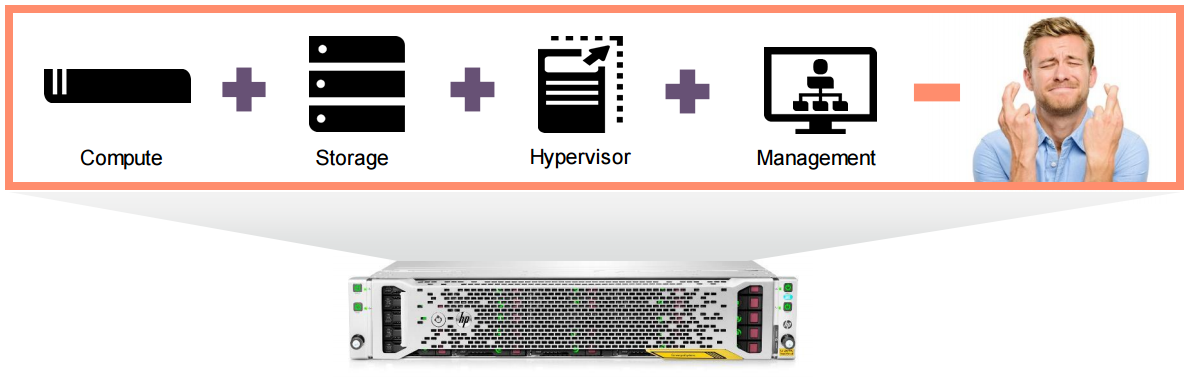

Встречайте: большой брат гиперконвергентных систем

2016-03-25 в 13:49, admin, рубрики: DL380, HC250, HC380, HPE, hyperconverged, lifecycle management, virtualization, VSA, Блог компании Hewlett Packard Enterprise, ит-инфраструктура, Серверное администрирование, Сетевые технологииНа этой неделе компания HPE представила 3 волну обновлений гиперконвергентных систем.

По большому замыслу компании Hewlett Packard Enterprise призвание конвергентных систем – сделать развертывание и управление виртуальной средой наиболее простым и понятным, сократить стоимость и сроки внедрения виртуализации и обеспечить бесперебойную работу бизнеса наших заказчиков.

Читать полностью »

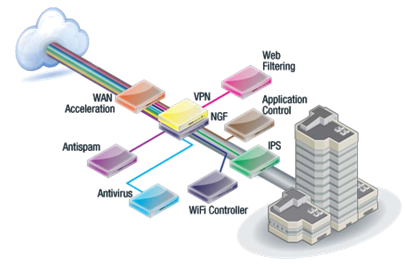

Комплексная инфобезопасность: блиц-обзор линейки Fortinet

2016-03-25 в 7:40, admin, рубрики: Application control, fortinet, FW, ips, utm, vpn, webfiltering, АСУТП, Блог компании КРОК, защита, ИБ, информационная безопасность, ит-инфраструктура, системное администрирование, устройство, файрволл, ФЗ-152Привет! Ниже будет ликбез по одной конкретной линейке оборудования, позволяющий понять, что это, зачем нужно (и нужно ли) и какие задачи при этом решаются (общая защита ИКТ-инфраструктуры, реализация блокировок, соответствие ФЗ о ПД).

Итак, на сегодняшний день компоненты защиты обычно выглядят как настоящий «зоопарк»:

Это потоковый антивирус, файрвол, антиспам и антидидос, а также системы обнаружения вторжений и т. п., стоящие на входе в ваш дата-центр. Фортинет (как и ряд других производителей) объединяет эти устройства в одну железку, плюс пересматривает концепцию защиты в принципе. Они уже 7 лет лидируют по Гартнеру в сегменте UTM (FW + IPS + VPN + Application Control + WebFiltering + Antispam + Antivirus и другие функции).

Их идея в том, что периметр находится не на границе с публичным Интернетом. Если раньше защитное железо ставили на выходе, то эти парни считают, что надо ставить устройства ближе к локальной сети — работать с WLAN и в дата-центре прямо между машинами. Естественно, это требует совершенно других потоковых мощностей, но, с другой стороны, даёт и пару огромных плюсов.Читать полностью »

25 вопросов задаваемых на собеседовании системным администраторам Linux

2016-03-24 в 13:21, admin, рубрики: linux, ит-инфраструктура, Настройка Linux, системное администрирование Перевод Андрей А. Породько. Оригинал Pradeep Kumar · March 21, 2016 (http://www.linuxtechi.com/25-interview-questions-for-linux-administrator-job/).

Надеюсь кому-нибудь пригодится. Меня спрашивали про ps, top и overcommitment в kvm ;-)

Внимание! Много букв и нет картинок.

От переводчика. Пожалуйста, не пишите в комментариях что что-то можно сделать по-другому — это перевод. Когда вам зададут на интервью в RedHat подобный вопрос, у вас будет возможность проявить себя ;-)

Читать полностью »