Вчера Google презентовала новый сервис Google Drive, вызвавший множество противоречивых мнений — с одной стороны от корпорации давно ждали онлайн-хранилища и сервиса синхронизации/бэкапа, с другой стороны повышение цены на платное хранилище сделало Drive «ещё одним облачным хранилищем». Но поговорим мы не об этом, а о странных условиях использования, которые ныне одинаковые для всех служб Google, в том числе Google Drive.

Читать полностью »

Рубрика «информационная безопасность» - 935

Google Drive — all your base are belong to us

2012-04-25 в 9:13, admin, рубрики: DropBox, Dura Lex, Google, google drive, microsoft, skydrive, информационная безопасность, конфиденциальность, приватность, метки: DropBox, Google, google drive, microsoft, skydrive, конфиденциальность, приватностьПраво быть забытым

2012-04-24 в 19:37, admin, рубрики: data protection, Dura Lex, Privacy, Европа, законодательство, информационная безопасность, персональные данные, метки: data protection, Privacy, Европа, законодательство, персональные данные  25 января 2012 года Европейская Комиссия предложила проект постановления «О защите [персональных] данных» — General Data Protection Regulation (PDF). Документ призван заменить действующую в настоящее время "Директиву о защите данных" от 1995 года. Это достаточно знаковый документ, имеющий далеко идущие последствия и непосредственно затрагивающий интересы огромного числа пользователей сети.

25 января 2012 года Европейская Комиссия предложила проект постановления «О защите [персональных] данных» — General Data Protection Regulation (PDF). Документ призван заменить действующую в настоящее время "Директиву о защите данных" от 1995 года. Это достаточно знаковый документ, имеющий далеко идущие последствия и непосредственно затрагивающий интересы огромного числа пользователей сети.

Изначально я планировал максимально сжато изложить наиболее важные аспекты ожидаемых изменений, однако позже обнаружил, что не только на хабре, но даже в русскоязычном сегменте сети практически отсутствуют материалы по большинству вопросов, затрагиваемых в документе. Более того, мне показалось, что большинство русскоязычных читателей врядли вообще представляют о чем идет речь, кто действующие лица, каков статус документа, почему и как он появился, какова его дальнейшая судьба. Поэтому я добавил несколько разделов, представляющих собой некое «введение в историю вопроса» и призванных объяснить многие моменты, которые до сих пор с большой вероятностью находятся вне поля зрения русскоязычной аудитории, а также попытался несколько более развернуто рассказать о самом документе.

В результате статья получилась достаточно пространной, но, как мне кажется, и более интересной. Мне очень хотелось дать не сухую выжимку фактов, а показать сам процесс, немного объяснить как работают законодательные механизмы современной Европы, обозначить некоторые тенденции и дать необходимый минимум знаний для размышлений, сравнений и обоснованных выводов.

Читать полностью »

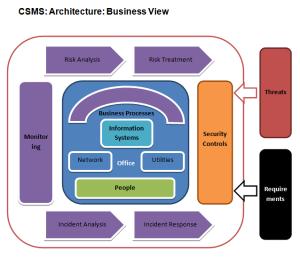

Своими руками: автоматизация управления процессами безопасности

2012-04-24 в 13:21, admin, рубрики: sharepoint, Блог компании Инфопульс Украина, информационная безопасность, непрерывность бизнеса, управление задачами, управление рисками, метки: sharepoint, информационная безопасность, непрерывность бизнеса, система безопасности, управление задачами, управление рисками Используй то, что под рукою, и не ищи себе другое...

Филеас Фогг

В условиях современного мира безопасность является одним из основополагающих факторов развития бизнеса. Это не требует лишних слов! Темой размышлений здесь может быть только размер инвестиций, которые бизнес готов вложить в построение и поддержание эффективной системы безопасности, гарантирующей защиту от возможных инцидентов.

Данный вопрос не имеет простого решения — ведь для выбора правильной стратегии по защите бизнеса необходимо провести детальный анализ, уточнить цели и выбрать правильный подход для их достижения. Как правило, наиболее оптимальным подходом для средних и крупных компаний будет поэтапное внедрение системы безопасности: начав с защиты наиболее критичных активов, постепенно расширять область, включая менее приоритетные. Большие дела начинаются с малого, и чтобы получить гарантию того, что система безопасности будет развиваться в правильном направлении и достигнет требуемого уровня зрелости к определенному сроку, необходимо уделить особое внимание самим процессам, призванным защищать компанию. Такими процессами являются управление инцидентами, рисками, управление непрерывностью, управление доступом, контроль изменений и многие другие. Если компания уделяет достаточно внимания правильности исполнения таких процессов, то проект по построению системы безопасности практически обречен на успех.Читать полностью »

Данный вопрос не имеет простого решения — ведь для выбора правильной стратегии по защите бизнеса необходимо провести детальный анализ, уточнить цели и выбрать правильный подход для их достижения. Как правило, наиболее оптимальным подходом для средних и крупных компаний будет поэтапное внедрение системы безопасности: начав с защиты наиболее критичных активов, постепенно расширять область, включая менее приоритетные. Большие дела начинаются с малого, и чтобы получить гарантию того, что система безопасности будет развиваться в правильном направлении и достигнет требуемого уровня зрелости к определенному сроку, необходимо уделить особое внимание самим процессам, призванным защищать компанию. Такими процессами являются управление инцидентами, рисками, управление непрерывностью, управление доступом, контроль изменений и многие другие. Если компания уделяет достаточно внимания правильности исполнения таких процессов, то проект по построению системы безопасности практически обречен на успех.Читать полностью »

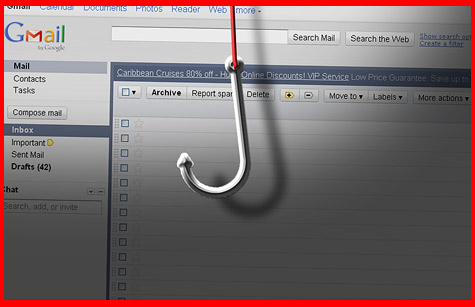

Как воруют вашу почту: gmail fishing

2012-04-24 в 12:39, admin, рубрики: gmail, информационная безопасность, фейк, метки: gmail, фейк, фишинг

Эта статья не претендует на сверх оригинальность и не раскрывает каких-то новых векторов атаки. Увидел серьезную реализацию «фейка» для гуглопочты и решил предупредить читатели.

Великий Китайский Firewall пал?

2012-04-24 в 11:41, admin, рубрики: china, Facebook, firewall, информационная безопасность, Социальные сети и сообщества, метки: china, Facebook, firewall

Пользователи Сети, проживающие в Китае, сообщают, что сегодня у них появился доступ к Facebook. Дело касается как мобильных устройств, так и десктопов. Работает даже HTTPS.

Читать полностью »

FortNotes — онлайн менеджер паролей

2012-04-24 в 10:34, admin, рубрики: online, open source, password manager, security, Веб-разработка, информационная безопасность, метки: online, password manager, security День добрый.

Хочу поделиться проектом, который недавно закончил. Надеюсь кому-то пригодится.

Все, кто пользуется интернетом длительное время, наверняка накопили большое количество различных приватных данных, таких как логины и пароли от сайтов, почтовых ящиков, серверов и баз данных. У кого-то меньше, у кого-то больше, но такие данные есть у всех. Можно хранить это на клочках бумаги, стикерах на мониторе, в блокноте на тумбочке или в файле на рабочем столе. Многие догадываются что это не очень безопасно: кто-то может подсмотреть или банально можно потерять эти драгоценные данные, но обычно редко кто пытается что-то с этим сделать.

Интернет очень плотно вошел в нашу жизнь и было бы неплохо иметь возможность упорядочить и обезопасить свои данные. Даже если не хранить в банках миллионы и не переживать, что кто-то украдет пароль от банковского счета, — это не значит, что будет приятна утеря доступа к почте, wm-киперу или фейсбуку. Личная переписка, деловые контакты, фотографии, секретная информация разного вида — всё это не должно быть доступно никому, кроме владельца.

Читать полностью »

ЭЦП в браузере: проблемы, решения, личный опыт

2012-04-23 в 10:56, admin, рубрики: crypto, java, openssl, stunnel, web-разработка, гост, информационная безопасность, криптография, Песочница, плагины, электронная подпись, эцп, метки: crypto, java, openssl, stunnel, web-разработка, гост, информационная безопасность, криптография, плагины, электронная подпись, эцп

Те, кто хоть раз сталкивался с необходимостью реализовать электронную цифровую подпись в браузере, хорошо знают, какая это головная боль для разработчика, и особенно для веб-разработчика, который успел привыкнуть к открытым стандартам, правилу, что его ПО одинаково хорошо работает во всех браузерах и ему все равно, какая ось стоит у пользователя, ну и прочим прелестям веба.

На самом деле сегодня ситуация с ЭЦП в браузере все же не так печальна как еще несколько лет назад, но она все же далека от идеала. Тема эта также несколько раз поднималась на хабре, например, здесь и здесь.

Под катом рассказ о самой проблеме, о том, как эту проблему можно решить, о том, как я ее решал, а также личные впечатления о том, как обстоят дела с ЭЦП в Беларуси.

Читать полностью »

Логические уязвимости при составлении SQL запросов с LIKE

2012-04-23 в 8:32, admin, рубрики: like, ONsec, sql-injection, sql-инъекция, безопасность веб-приложений, информационная безопасность, метки: like, ONsec, sql-injection, sql-инъекция, безопасность веб-приложений Когда пользовательские данные попадают в запрос под оператор LIKE следует быть предельно внимательными.

Дело в том, что ни одна функция фильтрации, включая mysql_real_escape_string, и даже prepared statements не защитят от логических ошибок, связанных с wildcard символами.

В нашей практике аудита веб-приложений, данная ошибка встречается примерно в каждом пятом веб-приложении, уязвимом к SQL-инъекциям (19.3%).

Оператор LIKE используется для поиска по неточному значению, строковых типов.

Синтаксис оператора позволяет использовать wildcard семантику, где

% заменяет классический * — последовательность любых символов

_ заменяет классический? — любой одиночный символ

Частая ошибка разработчиков состоит в том, что символы % и _ не фильтруются в попадании пользовательских данных в SQL запрос. Да, нарушить синтаксис запроса, то есть выполнить внедрение операторов, в этом случае нельзя, но может пострадать логика работы веб-приложения.

Читать полностью »

Самый частый шаблон SQL инъекций в РНР — бесполезное экранирование символов

2012-04-23 в 7:14, admin, рубрики: ONsec, php, sql-injection, sql-инъекция, аудит безопасности, безопасность веб-приложений, информационная безопасность, метки: ONsec, PHP, sql-injection, sql-инъекция, аудит безопасности, безопасность веб-приложений По роду своей деятельности, мне приходится выполнять аудиты безопасности исходного кода веб-приложений.

Много веб-приложений и много кода…

В этой статье я хотел бы поделиться одной простой (очень простой) истиной и статистикой, которые вывел и многократно проверил в течении трех последний лет просмотра тонн РНР кода.

Не секрет, что уязвимости внедрения операторов СУБД (SQL injections) являются самыми распространенными из всех серверных уязвимостей веб-приложений. Есть платформы и фреймворки, где такие вещи практически полностью исключены, например ORM'ом и прочим. Но статистика упорно говорит нам об абсолютном преобладании на просторах Интернета веб-приложений с простыми конкатенированными SQL запросами. Кроме того, есть случаи, где ORM вообще применим быть не может. Например, когда от пользовательских данных должны зависеть не только параметры выражений, но и сама логика запроса на уровне операторов.

Читать полностью »