Привет! Меня зовут Роман, я занимаюсь безопасностью IOT-устройств.

Мы в Бастион регулярно отрабатываем те или иные сценарии атак и устраиваем эксперименты. Об одном из них я расскажу прямо сейчас.

Привет! Меня зовут Роман, я занимаюсь безопасностью IOT-устройств.

Мы в Бастион регулярно отрабатываем те или иные сценарии атак и устраиваем эксперименты. Об одном из них я расскажу прямо сейчас.

Телефонные мошенники прокачались в социальной инженерии и опять на голову впереди служб безопасности с их агитплакатами против фрода.

Предлагаю вашему вниманию сценарий атаки, полученный при опросе нескольких жертв.

Новая версия фрода умеет приковывать внимание жертвы («даже в туалете») и не позволяет перезванивать друзьям/родственникам/службе безопасности.

Компания EastView оцифровала множество советских газет и журналов, в том числе газеты «Известия», «Правда», «Советская культура», «Литературная газета», журналы «Огонёк» и «Искусство кино», «Вопросы истории» и много других.

Получилась база данных советской прессы. Номера доступны как PDF страницы или как поиск по тексту. Отдельные страницы можно сохранить на компьютер. Распознанный текст можно скопировать. А при поиске показывают фрагмент текста.

В октябрьском дайджесте собрали страшно глупые ИБ-инциденты, от которых кровь стынет в жилах. В хеллоуинской повестке – почти удавшаяся утечка на миллиард, фейковые директора и крупнейшее мошенничество по телефону.

Второй день Acronis #CyberFit Summit в Майами начался с интересной и, можно сказать вдохновляющей панельной дискуссииЧитать полностью »

Подготовленный ранее цикл статей, посвященный организации безопасности сетей, построенных на оборудовании MikroTik, вызвал определенный интерес у сообщества. В процессе обсуждения представленного материала стало понятно, что у некоторых пользователей подобное оборудование установлено дома (не удивительно, ведь сама простая модель стоит всего 1500 рублей), в связи с чем решено подготовить отдельный материал, посвященный возможностям RouterOS по организации родительского контроля. Поговорим о различных подходах, настройках, сопрягаемых решениях, касающихся предметной области.

Читать полностью »

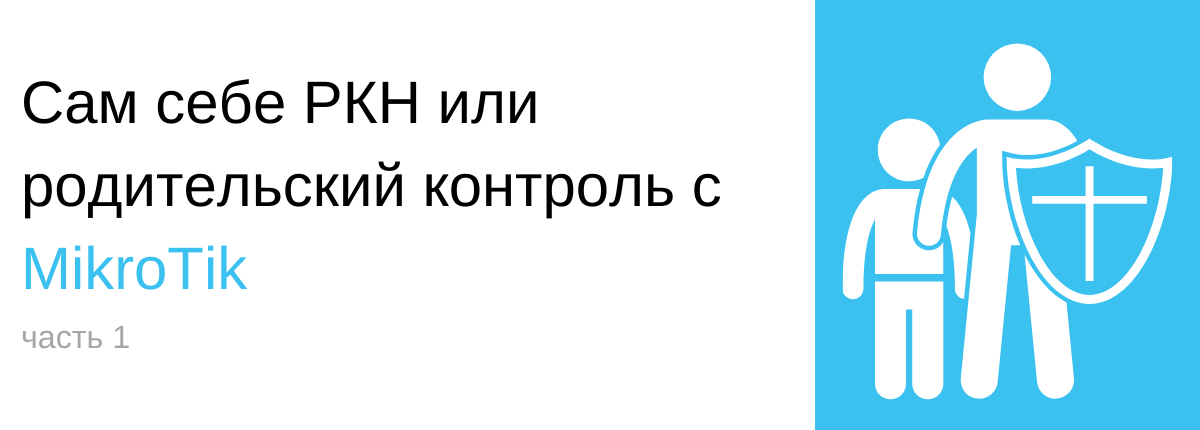

Вокруг нас куча звукозаписывающей техники — смартфоны, камеры, умные часы, умные колонки, диктофоны. Могут быть ещё скрытые прослушивающие устройства, жучки. Некоторые гаджеты работают в режиме непрерывной прослушки (голосовые помощники в колонках, смартфонах, часах). Чтобы защитить человека, в прошлом году инженеры из Чикагского университета разработали элегантный браслет, который глушит все микрофоны вокруг.

Универсальная глушилка или подавитель микрофонов — полезная вещь для защиты приватности как в помещении, так и на улице. Посмотрим, как она работает.

Читать полностью »

Несколько месяцев я изучал тему интернет мошенничества с целью собрать наиболее полный список действий, которые обезопасили бы меня от жуликов и их махинаций. Итогом изучения стал чек-лист, которым хочу поделиться со всеми. Его цель - сделать взлом цифровых активов сложным и бессмысленным.

Третий квартал 2021 года стал рекордным по масштабам и интенсивности DDoS-атак.

События достигли апогея в сентябре, когда мы вместе с Яндексом обнаружили и сообщилиЧитать полностью »

Взломщк проник в сеть аргентинского правительства и украл паспортные данные всего населения страны (примерно 45 млн). Объектом атаки стал RENAPER, Registro Nacional de las Personas, то есть, Национальный регистр граждан. Это подразделение Министерства внутренних дел Аргентины, которое выпускает паспорта и хранит базу личных данных, Читать полностью »