Сколько раз, отвечая на звонок, вы слышали «Иван Иванов? Добрый день! Лейтенант Петр Петрович, главное управление МВД/ секретная служба безопасности Центрального банка России/ Следственный комитет/ подставьте свое»? Знаем, что чаще, чем спойлеры к последнему сезону «Игра престолов», ведь, по данным опросаЧитать полностью »

Рубрика «информационная безопасность» - 15

На связи следственный комитет РФ — как мошенникам удается обходить все мыслимые и немыслимые законы

2023-03-28 в 13:53, admin, рубрики: sip-телефония, атс, безопасность, Блог компании Voximplant, информационная безопасность, облачные сервисы, операторы связиПентест корпоративной сети: о пользе своевременных патчей Microsoft AD

2023-03-27 в 12:15, admin, рубрики: active directory, CVE-2022–26923, dcsync, mimikatz, rubeus, аудит безопасности, аудит внутренней сети, Блог компании Бастион, информационная безопасность, патчи, Тестирование IT-систем, тестирование на проникновение

Сегодня поделюсь с вами историей из практики, которая наглядно покажет, к каким быстрым и катастрофическим последствиям может привести задержка с установкой патчей для серверного ПО.

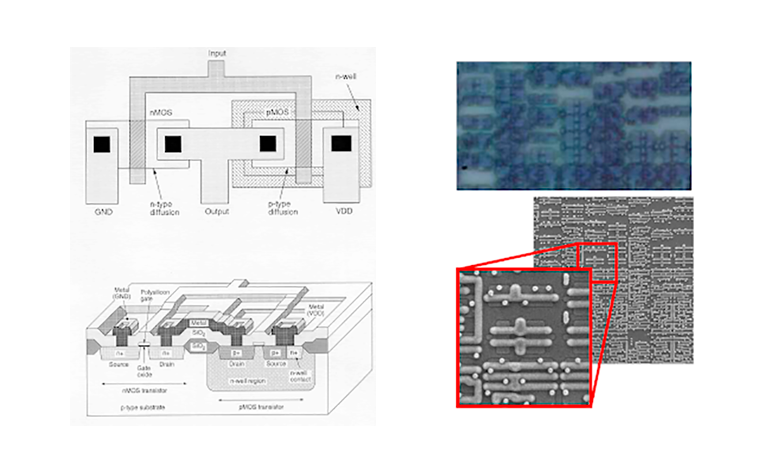

Аппаратные закладки под микроскопом. Обнаружение

2023-03-27 в 9:00, admin, рубрики: asic, fpga, meltdown, ruvds_статьи, SEM, spectre, Variomill, аппаратные бэкдоры, Блог компании RUVDS.com, закладки, импланты, информационная безопасность, Компьютерное железо, производственный саботаж, Производство и разработка электроники, режим отладки, электрические тесты, Электроника для начинающих, электронный микроскоп

Дисклеймер. Много лет в сообществе технических специалистов идёт дискуссия о возможности внедрения троянов в популярные коммерческие микросхемы. К сожалению, в этот чисто технический вопрос вмешиваются политические аргументы: мол, давайте переходить на российские процессоры, потому что в западных чипах закладки! Такой типичный FUD (см. контрпропаганду на Хабре). Кстати, американские коллеги используют такие же аргументы, но против китайских микрочипов. Похоже, политики любят использовать «пугалки» для принятия выгодных решений, ведь искусство политики древнее самого человечества.

Хотим ещё раз подчеркнуть: мы исследуем эту тему исключительно в общемировом контексте как важную область микроэлектроники и информационной безопасности. А как используют данные факты ангажированные представители индустрии и политики — пусть останется на их совести.

Читать полностью »

Ломаем текстовую капчу на примере VK или брутфорсинг до сих пор актуален

2023-03-26 в 18:07, admin, рубрики: AI, onnxruntime, python, TensorFlow, брутфорс, Вконтакте API, информационная безопасность, исскуственный интеллект, капча, машинное обучениеНемного о проблеме

Что мы знаем о капче? Капча — автоматизированный тест тьюринга, помогающий отсеивать подозрительные действия недобросовестных роботов от реальных людей. Но, к сожалению (или к счастью, смотря для кого), текстовая капча сильно устарела. Если еще 10 лет назад она была более-менее эффективным методом защиты от роботов, то сейчас ее может взломать любой желающий человек, более-менее разбирающийся в компьютере.

В данной статье-мануале я покажу, как создать собственную нейросеть по распознанию текстовых капч, имея под рукой домашний компьютер, базовые знания в python и неЧитать полностью »

Алгебра анонимных сетей

2023-03-26 в 13:43, admin, рубрики: Go, анонимность, анонимные сети, децентрализованные сети, информационная безопасность, криптография, скрытые сетиВведение

В настоящее время существует огромное количество всеразличного рода анонимных (скрытых) сетей, начиная с теоретически доказуемых (DC-сети, Queue-сети, Entropy-сети) и заканчивая практически используемыми (Tor, I2P, Mixminion). При таком количестве реализаций было бы очень удобно обобщить структуру всех таковых систем и привести их к общим составляющим. В результате подобных действий, мы сможем не только лучше понять то, как строятся современные анонимные сети, но и то, как их можно улучшать.

Теоретически доказуемая анонимность

В Европе предложили сканировать устройства пользователей — кто и почему выступает против

2023-03-25 в 12:25, admin, рубрики: vas experts, Блог компании VAS Experts, ИБ, информационная безопасность, мессенджеры, сканирование устройств, социальные сетиПодают инициативу под соусом борьбы с запрещенным контентом в социальных сетях и мессенджерах. Правозащитники видят в этом серьезную угрозу конфиденциальности и информационной безопасности. Расскажем, что вообще происходит.

Известная дорога

Вопросы, связанные с шифрованием, уже давно Читать полностью »

Как закалялась сталь современной симметричной криптографии. Глава 1. Классическая криптография

2023-03-19 в 13:33, admin, рубрики: C, информационная безопасность, история, классическая криптография, криптография, Программирование, шифры, язык сиВведение

Выбираем корпоративный менеджер паролей: обзор популярных решений

2023-03-18 в 8:30, admin, рубрики: bearpass, bitwar, passbolt, password management, password management software, passwork, информационная безопасность, менеджер паролей, парольный менеджер, системное администрированиеВ этой статье попробуем разобраться, как обстоят дела с управлением паролями в компаниях, порассуждаем о том, какими характеристиками должен обладать идеальный корпоративный менеджер паролей и сравним четыре популярных в этой категории продукта.

Безопасность паролей сегодня

Кейс в ритейле: как мы нашли внутреннего злоумышленника по одному скриншоту

2023-03-13 в 6:00, admin, рубрики: drp, антифрод, информационная безопасность, мошенничество, фродМожно ли распутать инцидент c мошенничеством, имея всего одну обнаруженную в Telegram публикацию? Наш опыт показывает, что очень даже! Сегодня мы расскажем о том, как обеспечить экономическую и репутационную безопасность компании и найти внутреннего злоумышленника.