Так, одно из слабых его мест — механизм перенаправления. С его помощью злоумышленники могут управлять маршрутизацией трафика. Разберём, в чем тут дело и как этому можно противодействовать.

Так, одно из слабых его мест — механизм перенаправления. С его помощью злоумышленники могут управлять маршрутизацией трафика. Разберём, в чем тут дело и как этому можно противодействовать.

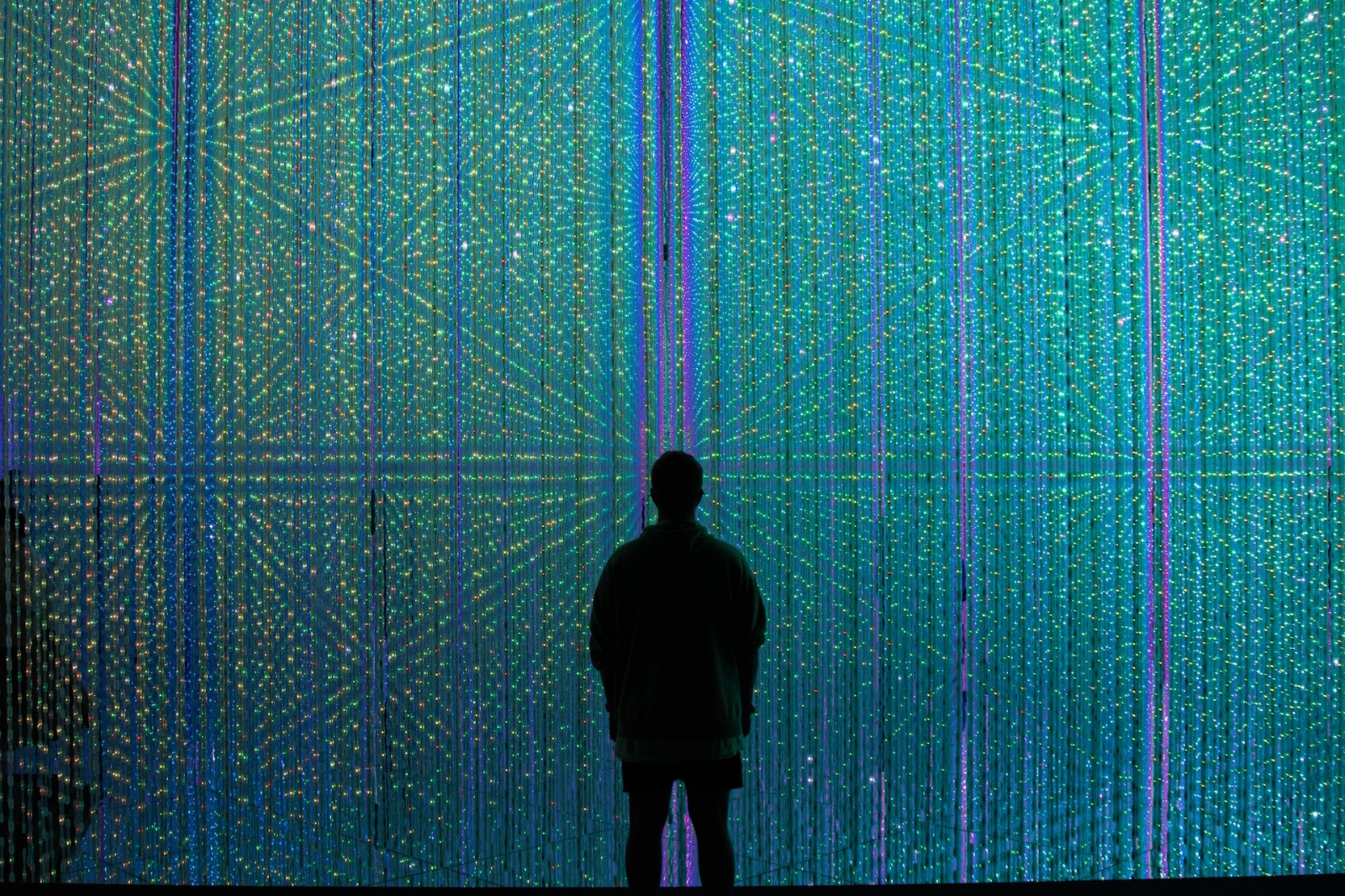

Анонимность — великая штука. Высшее наслаждение. Это что-то, чего ты не можешь оценить до тех пор, пока не потеряешь.

(Билл Мюррей)

Реализации анонимных сетей всегда стремятся быть как можно проще, доступнее для понимания, как на теоретическом, так и на программном уровнях. Такие условия становятся необходимыми вследствие одного из основных принципов построения безопасных программ — чем проще объяснить, тем легче доказать. Но к сожалению теория часто может расходиться с практикой, и то, что легко объяснить в теории, может быть проблематично объяснять на коде.

С тех пор как безопасность приложений стала лишь видимостью, она начала очень хорошо продаваться за счёт отсутствия своего содержания и, как следствие, реальных затрат на своё обеспечение.

Начну пожалуй издалека. Конец 2017 года. Государство P начало блокировать мессенджер T. Упорно, длительно, забанив множество серверов со всего Интернета, оно оказалось неспособным воспрепятствовать работоспособности мессенджера T. В ходе своих безуспешных попыток, государство P чуть-ли не в поточном режиме свидетельствовало в своих же подконтрольных СМИЧитать полностью »

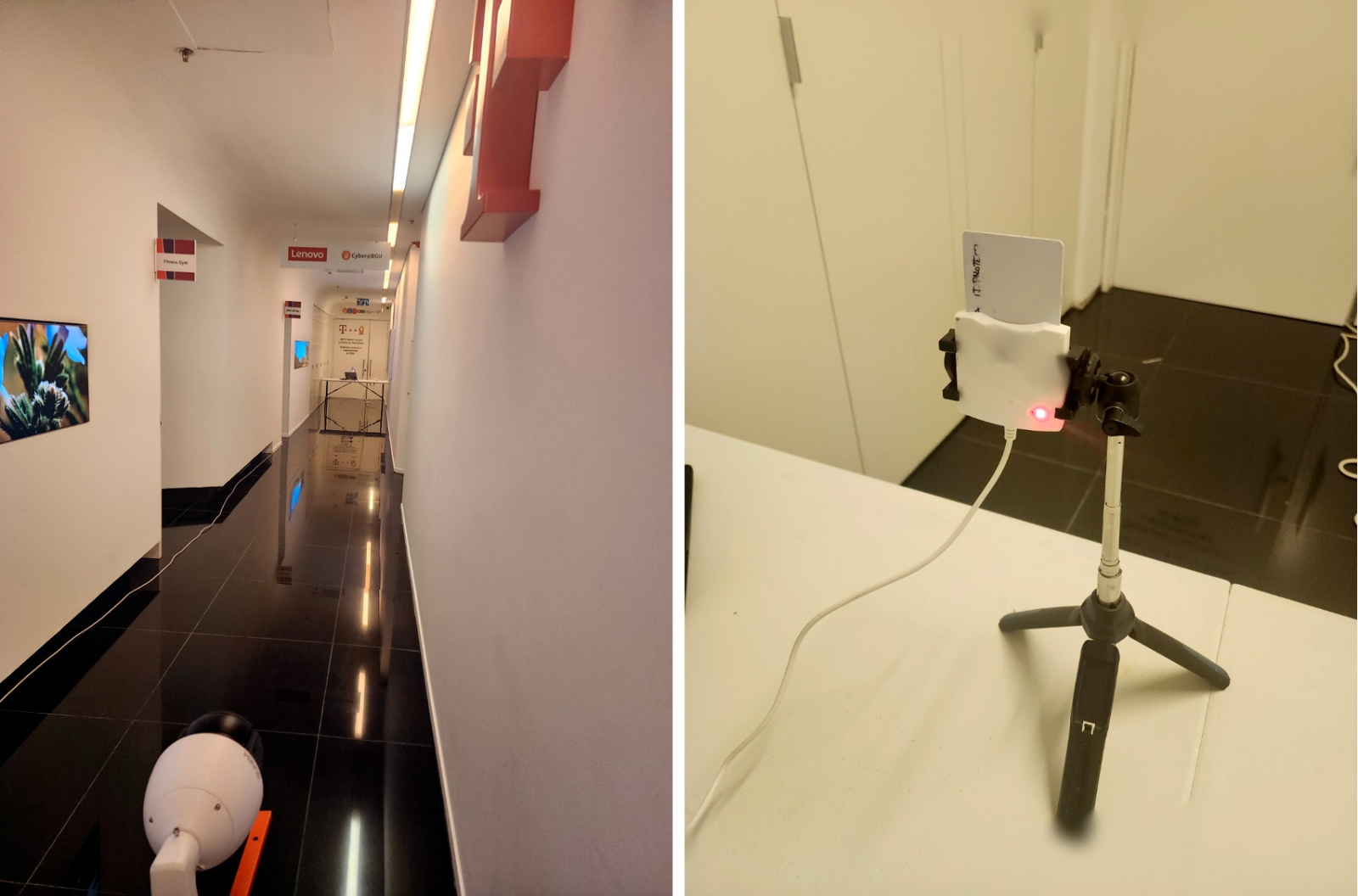

Известный эксперт в области криптоанализа Бен Насси (Ben Nassi) с коллегами из университета им. Бен-Гуриона опубликовали результаты уникальных экспериментов по восстановлению криптографических ключей с помощью видеозаписи светодиода питания устройства, на котором хранится/используется этот ключ.

Для извлечения секретного ключа достаточно нескольких секунд видеозаписи с камеры наблюдения (издали) или со смартфона (вблизи, с роллинг-шаттером).

Читать полностью »

Начну пожалуй издалека. В последние буквально два-три года, я пытался пристально изучать сетевую анонимность с её технической стороны. В определённой степени даже появлялись успехи в этом направлении, которые постепенно кристализировались в новые направления анонимизации сетевого трафика.

Так например, до всех моих исследований и наблюдений, существовал лишь один общеизвестный вид анонимных сетей с теоретически доказуемой анонимностью – DC-сети, основанные на Читать полностью »

В последние годы обширный список доменов первого уровня (top level domains, TLD) регулярно пополняется: всё чаще в дополнение к обычным доменам .com, .org, .ru, .net стали встречаться домены .aero, .club итд. Они пользуются спросом у различных бизнесов, которые хотят выделиться необычным адресом сайта, подчеркнуть свою сферу деятельности или просто опоздали к разделу вкусных адресов в старых доменных зонах.

Следуя за спросом, Google анонсировалЧитать полностью »

Привет! Меня зовут Арсений, я — тимлид в команде разработки инструментов разработчика KasperskyOS. Работа нашей команды заключается в том, чтобы делать жизнь разработчика ПО под нашу собственную микроядерную OS удобной, так что любые технологии, упрощающие жизнь разработчика, не оставляют нас равнодушными. Вместе со всеми мы следим за хайпом вокруг нейросетей и решили сделать небольшой обзор AI-плагинов автодополнения кода, которые каждый из нас может использовать уже сейчас.

В этой заметке попробуем сравнить следующие AI плагины VSCode:

Статья может быть полезна любому разработчику, пишущему на одном из мейнстримовых языков программирования. Также можно рассматривать ее как источник идей — как использовать этих пока глуповатых, но усердных роботов.