О том, как взламывали запароленный мак с помощью Arduino и OpenCV. По мотивам статьи Брутфорсим EFI с Arduino.

Читать полностью »

Рубрика «icloud» - 3

Взлом пароля на Mac с Arduino и OpenCV

2015-02-15 в 18:31, admin, рубрики: Apple ID, arduino, brute-force, diy или сделай сам, icloud, macbook, opencv, opencvsharp, брут-форс, взлом, информационная безопасность, обработка изображений, метки: брут-форсБлокировка iOS: не поддавайтесь на шантаж!

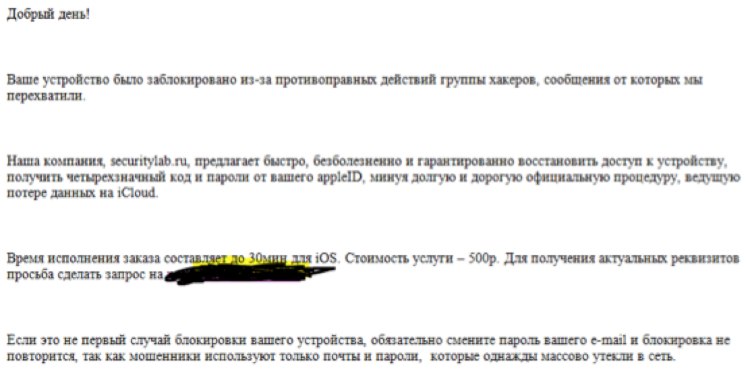

2015-01-15 в 10:41, admin, рубрики: icloud, Блог компании Positive Technologies, блокировка iOS8, информационная безопасность, мошенничество, уязвимостиК шумным скандалам с утечками интимных фотографий звездных пользователей Apple похоже вскоре прибавится еще один. В последние дни многие владельцы телефонов и планшетов Apple столкнулись с блокировкой учетных данных iCloud. Аккаунты блокирует сама компания Apple, реагируя на массовые попытки подбора паролей. Эксперты Positive Technologies предупреждают о попытках злоумышленников использовать блокировку на iCloud с целью вымогательства и призывают игнорировать подозрительные письма.

Подобные письма уже стали приходить, причем преступники рассылают их от имени крупнейшего российского портала в области информационной безопасности SecurityLab.ru.Читать полностью »

Core Data: особенности использования и синхронизация в iCloud

2014-12-02 в 11:17, admin, рубрики: aviasales, core data, icloud, ios development, mblt, mbltdev, mobile development, Блог компании e-Legion Ltd., разработка под iOSНастал вторник, а значит мы выкладываем очередной доклад с конференции мобильных разработчиков #MBLTDev. Доклад посвящен фреймворку Core Data, работы с которым большинство iOS–разработчиков склоны избегать из-за его сложности.

Руслан Шевчук, iOS–разработчик компании Aviasales, не побоялся разобраться с Core Data и на конференции представил доклад о том, как можно использовать его в iCloud.

Руслан рассказал про задачи, которые Core Data решает в приложении Aviasales, его особенности, многопоточность, версионность, синхронизацию, проверку нарушения целостности связей, определение и удаление дубликатов, а также про преимущества Private Queue над Confinement Concurrency.

Читать полностью »

Китай осуществляет MiTM-атаку на пользователей iCloud

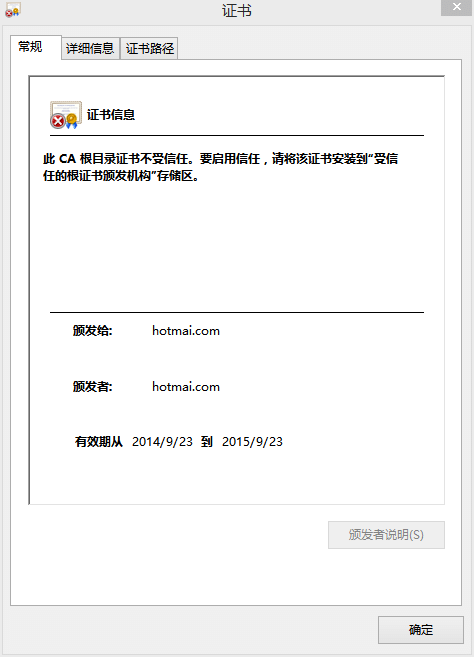

2014-10-20 в 15:44, admin, рубрики: icloud, mitm, информационная безопасность, китайТак называемый «великий китайский файрвол» освоил работу с iCloud и теперь перехватывает трафик от китайских пользователей Apple к серверам iCloud.

Исследователи из организации Greatfire.org выложили доказательства MiTM-атаки, при которой власти получают конфиденциальную информацию пользователей: сообщения iMessage, контакты, фотографии и проч.

Атака осуществляется с помощью поддельного цифрового сертификата: если пользователь невнимателен и проигнорирует предупреждение, то его соединение с iCloud будет шифроваться ключами китайского правительства.

Предупреждение о неправильном сертификате при попытке подключиться к https://www.icloud.com

Читать полностью »

Брутфорсим EFI с Arduino

2014-10-14 в 7:24, admin, рубрики: Apple ID, arduino, brute-force, diy или сделай сам, icloud, macbook, взлом, информационная безопасностьПриветствую Хабравчан!

Думаю, данной темой не многих удивишь — достаточно набрать в поисковике фразу arduino bruteforce и сразу станет понятно, насколько распространен перебор паролей при помощи платформы Arduino. Я же хочу рассказать о том, как это быстро организовать с наименьшим наборов компонентов, без разводки/травления плат и пайки. Сразу оговорюсь, что описанные мною действия носят ознакомительный характер и никому не причинили вреда, ни морального, ни физического… разве что мошенникам.

Как разблокировать iPad 3G, заблокированный в iCloud

2014-09-19 в 13:04, admin, рубрики: apple, diy или сделай сам, icloud, iOS, электроника, Электроника для начинающих

В этой статье я поделюсь с вами «железным» способом снятия блокировки iCloud с iPad 3G.

Читать полностью »

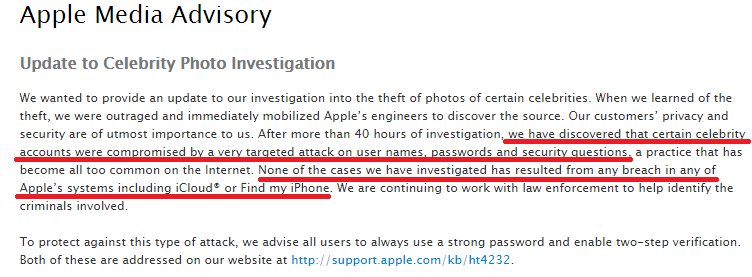

Apple: iCloud ни при чем, знаменитости пали жертвой направленных атак

2014-09-03 в 16:38, admin, рубрики: icloud, security, Блог компании ESET NOD32, информационная безопасностьКомпания Apple опубликовала подробности расследования нашумевшего инцидента с кражей персональных снимков с iDevice устройств знаменитостей. По информации специалистов компании, знаменитости пали жертвой т. н. направленных атак, которые связаны с фишинговыми сообщениями. При таком сценарии злоумышленник отправляет специальное электронное письмо на почтовый адрес жертвы и предлагает ей сообщить пароль Apple ID, который затем используется для доступа к аккаунту. Подобные письма могут содержать разнообразные темы для обмана пользователей. Речь идет также о том, что злоумышленники не использовали инструмент типа iBrute для эксплуатации уязвимости в сервисе через API «Найти iPhone» (уязвимость закрыта). iBrute использует перебор возможных комбинаций паролей (brute force). Между тем выясняется, что с безопасностью сервисов у Apple вскрываются новые проблемы.

Apple исправила важную уязвимость в iCloud

2014-09-01 в 16:05, admin, рубрики: icloud, security, Блог компании ESET NOD32, информационная безопасностьКомпания Apple исправила уязвимость в сервисе iCloud (точнее, в его функции «Найти iPhone»), которая позволяла злоумышленникам проводить атаку типа brute force и подбирать пароль к аккаунту сервиса (т. е. получать пароль Apple ID). Злоумышленникам уже должен был быть известен адрес электронной почты аккаунта, затем они использовали скрипт для эксплуатации уязвимости сервиса и получали доступ к аккаунту. Предположительно, именно этой уязвимостью воспользовались злоумышленники, которые похитили фото знаменитостей и разместили их в открытом доступе.

Ранее исходные тексты инструмента iBrute для проведения этой атаки были размещены на ресурсе GitHub. Таким образом, любой желающий мог воспользоваться этой уязвимостью и провести атаку на сервис (который в нормальной ситуации должен был блокировать доступ к аккаунту пользователя после нескольких неудачных попыток ввода пароля Apple ID). Разумеется, пользователи, которые использовали сложные пароли к своим аккаунтам, наименее всего могли пострадать от этой уязвимости. В описании файла скрипта iBrute на GitHub теперь красуется такой дисклеймер (см. скриншот ниже).

Откровенные фото Дженнифер Лоуренс и еще десятков знаменитостей утекли через iCloud

2014-09-01 в 2:05, admin, рубрики: icloud, информационная безопасность, утечки  Личные фото некоторых знаменитостей, включая Дженнифер Лоуренс, Кейт Аптон и Ариана Гранде были опубликованы анонимным хакером на сайте 4Chan. Судя по всему, утечки стали возможными благодаря взлому аккаунтов от облачного хранилища Apple iCloud, в которое автоматически копируется информация со всех устройств Apple.

Личные фото некоторых знаменитостей, включая Дженнифер Лоуренс, Кейт Аптон и Ариана Гранде были опубликованы анонимным хакером на сайте 4Chan. Судя по всему, утечки стали возможными благодаря взлому аккаунтов от облачного хранилища Apple iCloud, в которое автоматически копируется информация со всех устройств Apple.

Пока речь не идет о какой-то глобальной уязвимости в сервисе, возможно, девушки стали жертвами целевых атак и каждый аккаунт был скомпрометирован отдельно, а информация накапливалась в течение продолжительного времени.

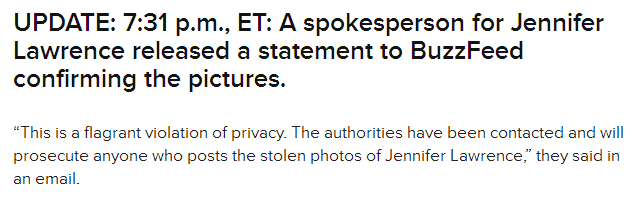

Пресс-секретарь Дженнифер Лоуренс сделал заявление, подтверждающее, что фотографии являются подлинными:

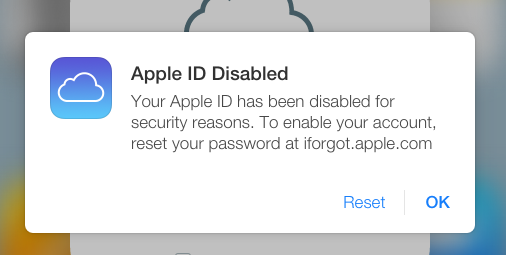

Украденные Apple ID используются для блокировки iDevice

2014-05-28 в 8:34, admin, рубрики: icloud, Блог компании ESET NOD32, метки: icloudНа прошлой и этой неделе в СМИ неоднократно публиковалась информация о том, что пользователи iPod Touch, iPhone и iPad во многих странах обнаружили свои устройства заблокированными. Злоумышленники использовали базу украденных Apple ID, а также функцию iCloud, которая называется Lost Mode (Режим пропажи). Пока остается непонятным, каким образом злоумышленникам удалось получить логин/пароль от аккаунтов Apple ID и использовалась ли для этого уязвимость в одном из сервисов Apple. Стоит отметить, что при компрометации Apple ID пользователя, злоумышленник получает доступ ко всем сервисам Apple для этого пользователя (в т. ч. iCloud, iTunes, AppStore) и, теоретически, может выполнять над этим аккаунтом необходимые действия (за исключением тех, которые требуют подтверждения секретными вопросами).

Несколько часов назад издание ZDNet опубликовала первый комментарий официальных представителей Apple по этой проблеме:

Apple takes security very seriously and iCloud was not compromised during this incident. Impacted users should change their Apple ID password as soon as possible and avoid using the same user name and password for multiple services. Any users who need additional help can contact AppleCare or visit their local Apple Retail Store.