18 мая (суббота) в Москве в 14:00, парк Царицыно, состоится сходка системных операторов точек сети «Medium».

Рубрика «i2p» - 2

Сходка системных операторов точек сети «Medium» в Москве, 18 мая в 14:00, Царицыно

2019-05-17 в 15:12, admin, рубрики: i2p, Invisible Internet Project, isp, Medium, децентрализованные сети, интернет, Сетевые технологии, системное администрирование«Medium» — первый децентрализованный интернет-провайдер в России

2019-04-24 в 18:08, admin, рубрики: i2p, Invisible Internet Project, isp, Medium, децентрализованные сети, интернет, Сетевые технологии, системное администрированиеЕдва ли кто из здешних обывателей не знается с весьма неоднозначным и уже порядком нашумевшим законопроектом о «суверенном Рунете».

В этой статье мне бы хотелось поделиться с читателями Хабра информацией об уже действующем в России децентрализованном провайдере, позволяющем обозревать ресурсы сети I2P, а также предложить заинтересованным в этом деле гражданам присоединиться к проекту и поднять свою точку доступа.

Всё самое интересное — под катом.

Изображение: medium.i2p | CC BY-SA 2.0

Читать полностью »

Как подружить питон с Невидимым Интернетом? Основы разработки I2P приложений на Python и asyncio

2018-10-15 в 9:51, admin, рубрики: asyncio, i2p, p2p, python, vpn, анонимность, децентрализованные сети, информационная безопасность, приватность, Программирование, файлообмен

Проект Невидимый Интернет (далее просто I2P) представляет разработчикам платформу для разработки приложений с усиленными требованиями по приватности пользователей. Это виртуальная сеть поверх обычного Интернета, в которой узлы могут обмениваться данными и при этом не раскрывать свой настоящий IP адрес. Вместо IP адресов внутри Невидимого Интернета соединения происходят между виртуальными адресами, которые называются I2P Destination. Можно иметь сколько угодно таких адресов и менять их хоть для каждого соединения, они не предоставляют другой стороне никакой информации о настоящем IP адресе клиента.

В этой статье описаны базовые вещи, которые нужно знать для написания I2P приложений. Примеры кода приведены на Python с использованием встроенного асинхронного фреймворка asyncio.

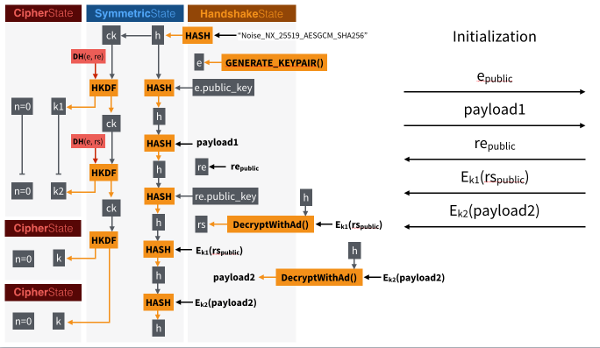

Реализация нового транспортного протокола NTCP2 сети I2P

2018-08-12 в 20:38, admin, рубрики: c++, dpi, i2p, openssl, криптографияТранспортные протоколы I2P были разработаны почти 15 лет назад, когда основной задачей было сокрытие содержимого трафика, а не факт использования того или иного протокола. dpi и блокировку трафика в то время никто не принимал в расчет. Однако времена меняются и хотя существующие протоколы I2P по прежнему защищены довольно хорошо, возникла необходимость в новом транспортном протоколе, отвечающему на существующие и будущие угрозы, и, в первую очередь, dpi, анализирующий длину пакетов. Помимо этого, новый протокол использует самые современные достижения криптографии. Полное описание протокола здесь. За основу взят Noise, в котором в качестве хэш-функции используется SHA256, а в качестве DH (в терминологии Noise) — x25519.

Новая жизнь для XMPP. Делаем мессенджер, который не получится заблокировать

2018-03-25 в 6:40, admin, рубрики: i2p, i2pd, prosody, xmpp, информационная безопасность, мессенджеры, Сетевые технологии, системное администрирование, Системы обмена сообщениями

Идея сделать независимый от корпораций P2P мессенджер не нова, однако разработка нового протокола и клиентских приложений для него достаточно дорогой и долгий процесс. А что, если использовать старый добрый XMPP, в котором уже все давно продумано и запилено?

Но это же не настоящий peer-to-peer, скажете вы, для работы XMPP нужен собственный сервер и домен. Это так, но мы можем запустить сервер на локалхосте, а для связи с серверами других пользователей использовать скрытый сервис в виртуальной сети I2P. Использование I2P избавит нас от необходимости платить за домен с хостингом, а так же защитит наши коммуникации от преступной онлайн-слежки.

Таким образом, получаем:

- Гибридный P2P мессенджер, который можно запускать и на пользовательских устройствах, и на полноценном сервере.

- Фичи, которых не хватает другим P2P мессенджерам: оффлайн сообщения, хранение контактов и истории "в облаке", работа нескольких клиентов с одним аккаунтом.

- Готовые клиентские приложения на любой вкус.

- За счет использования I2P, неуязвим для различных *надзоров (сори за мат).

Приступим же к реализации...

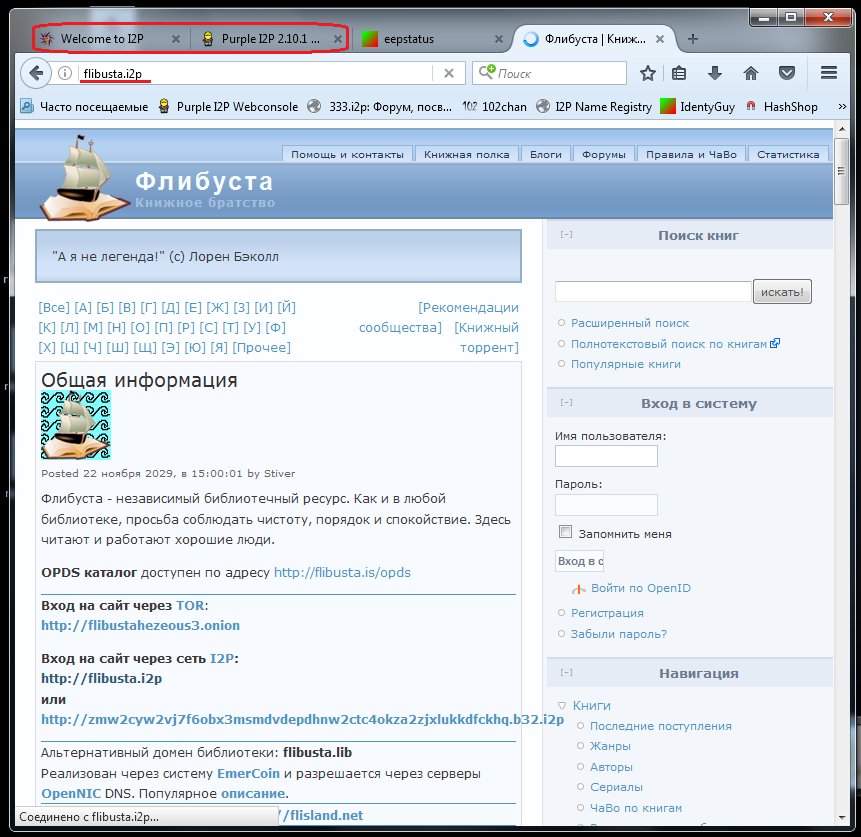

Как поднять свой i2p-сайт(eepsite) на VDS(VPS) под Ubuntu(LAMP). Краткий инструктаж для новичков

2017-05-01 в 12:23, admin, рубрики: apache2, eepsite, i2p, i2p-сайт, ubuntu server, Разработка веб-сайтов, метки: eepsite, i2p-сайтПредыстория: намедни написалась книжка относительно нового государственного строя (Государство-домен), который ждет нас в близком будущем. А поскольку Роскомнадзор реагирует на подобные вещи неадекватно – решил завести под свою писанину сайт в приватной сети i2p. По ходу создания пришлось решать некоторые технические вопросы, которые я ниже и рассмотрю, пытаясь сэкономить ваше время, заодно и шпаргалка мне будет.

Итак, имеется удаленный VPS под Ubuntu, и разместить сайт нужно именно на нем. Ибо, можно, конечно сделать его у себя на ноуте, но когда ноут выключен – сайт ведь недоступен (лично меня это неизменно раздражает в .i2p и .onion).

Далее я предполагаю, что ваш LAMP уже настроен, и нормально отдает контент в обычный интернет. Т.е. у вас на нем уже крутится пара-тройка обычных (не-i2p) сайтов.

Сначала ставим i2p на Ubuntu:

sudo apt-add-repository ppa:i2p-maintainers/i2p

sudo apt-get update

sudo apt-get install i2p

Конфигурируем i2p-роутер как постоянно работающий демон:

sudo dpkg-reconfigure -plow i2p

Читать полностью »

Импортозамещение в I2P: подпись по ГОСТ Р 34.10-2012

2017-04-05 в 16:50, admin, рубрики: c++, i2p, i2pd, openssl, гост, криптографияЭллиптическая криптография, обладая высокой стойкостью и широкой распространенностью, всегда вызывала много споров и спекуляций на предмет возможных закладок для разных кривых и схем подписи. При этом никто не смог привести пример подобной закладки или же доказать их отсутствие. Потому, в отличие от симметричной криптографии, где лидерство безоговорочно принадлежит AES, асимметричная криптография используется разных видов, в зависимости от предпочтений, технических или законодательных требований. Дополнительные типы подписей адресов в I2P предоставляют больший выбор и гибкость для приложений. ГОСТ поддерживается в openssl через EVP интерфейс, однако в версии 1.1 он исключен из стандартной поставки, кроме того существующая реализация предполагает хранение и передачу публичных ключей и подписей в формате DER, а I2P работает непосредственно с числами, определяя необходимые параметры из типа подписи.

Читать полностью »

Доступен удобный браузер для выхода в сеть I2P

2016-11-23 в 10:12, admin, рубрики: browser, c++, github, i2p, opensource, Tor, анонимные сети, браузерыI2P (аббревиатура от англ. invisible internet project, IIP, I2P — проект «Невидимый интернет») — проект, начатый с целью создания анонимной компьютерной сети, работающей поверх сети интернет. Создатели проекта разработали свободное программное обеспечение, позволяющее реализовать сеть, работающую поверх сети интернет.

Разработчики I2PdBrowser используют портативную версию браузера Mozilla Firefox.

→ Прямая ссылка на скачивание для Windows | Читать полностью »

I2P: Ускорение асимметричной криптографии с помощью таблиц

2016-05-24 в 16:35, admin, рубрики: c++, EdDSA, elgamal, i2p, i2pd, криптографияАсимметричная криптография в I2P всегда приводила к замедлению работы: алгоритм Диффи-Хельмана при установлении транспортных сессий и, на мой взгляд, неудачный выбор схемы Эль-Гамаля в I2P адресах. Это особенно заметно при работе на слабом железе и floodfill-ах. Предложенный в статье подход основан на использовании некоторых особенностей I2P и позволяет добиться существенного ускорения работы и снижения нагрузки на процессор.

Война законодательства и программистов: анонимность и тайна переписки в 2016-м

2016-05-15 в 14:48, admin, рубрики: i2p, p2p, Tor, tox, tox project, информационная безопасность, регулирование интернетаПервая половина 2016-го года практически за плечами, осталось всего-то два месяца. Казалось бы, только недавно принимались в последних чтениях законы о «чёрных списках» и блогерах, ужесточалось законодательство в области безналичных платежей — но с момента внесения первого из этих законов в парламент прошло уже четыре года. И за последние четыре года гонка вооружений, законодательства против технических средств анонимизации и обеспечения приватности переписки, шла как никогда жарко. Одним из самых ярких эпизодов этой борьбы стало, конечно же, раскрытие программы слежки американского Агентства национальной безопасности, NSA.

Впрочем, мы с вами живём в России, и у нас в последнее время ситуация продолжает ухудшаться — если в прочих странах гражданский запрос на большую открытость работы госорганов способен остановить государственных мужей в их начинаниях (ради примера можно взять ту же SIPA, которую задавили ребята из Fight For The Future), то у нас, увы, всё не так радужно. Из последних «хороших» новостей на этом фронте — очередное ужесточение законодательства в области хранения данных операторами связи, прошедшее под видом «антитеррористических поправок»; разработка коммерческих средств для прослушивания звонков в мобильных сетях — к примеру, той же InfoWatch Натальи Касперской. Не стоит забывать и про недавний громкий взлом аккаунтов в Telegram, осуществлённых, по всей видимости, при прямом содействии оператора мобильной связи.

В связи со всем этим, спрос на технические средства обхода блокировок сайтов, сохранения приватности переписки и анонимизации в Сети чрезвычайно высок — потому давайте посмотрим, как же идут дела у главных проектов на этом фронте, а именно у Tor, I2P и Tox.Читать полностью »