Личная приватность или общественная безопасность

В начале июля Ассоциация интернет-провайдеров Великобритании (ISPA-UK) подвела итоги ежегодной номинации «главный герой» и «главный злодей» интернета. В число «главных злодеев» попала организация Mozilla.

В начале июля Ассоциация интернет-провайдеров Великобритании (ISPA-UK) подвела итоги ежегодной номинации «главный герой» и «главный злодей» интернета. В число «главных злодеев» попала организация Mozilla.

Это неожиданное решение. Широко известны Манифест и 10 принципов, в соответствии с которыми Mozilla обещает бороться за здоровье Интернета: «Открытый, глобальный Интернет — это самый мощный из известных нам ресурсов коммуникации и сотрудничества. Он воплощает наши самые глубокие надежды на прогресс человечества. Он предоставляет новые возможности для обучения, взаимопонимания и решения глобальных проблем».

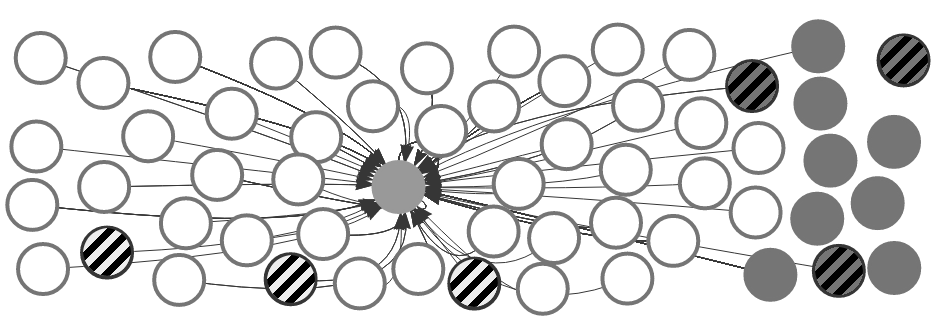

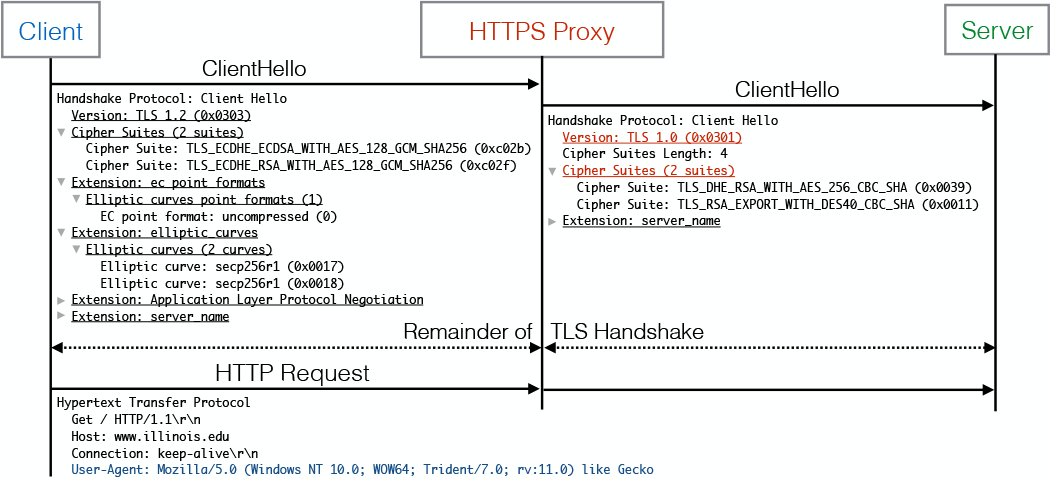

Mozilla — одна из немногих организаций, которая ставит своей целью не получение прибыли, а именно развитие интернета и защиту пользователей. За что же ей присудили звание «главный злодей»? Оказывается, именно за это, то есть за «излишнюю» защиту пользователей. Яблоком раздора стал протокол DoH (DNS-over-HTTPS).

Читать полностью »