Сначала я написал этот пост на пикабу, решив что там более релевантная аудитория и тема, но его там забанили вместе с моим аккаунтом. Что с одной стороны обидно, с другой забавно, и показывает, насколько похоже на фишинг то, чем занимается "активный гражданин". Что даже написать об этом нельзя, чтобы тебя не посчитали мошенником.Читать полностью »

Рубрика «фишинг» - 3

Как «активный гражданин» приучает людей к фишингу

2020-06-26 в 11:30, admin, рубрики: Активный гражданин, информационная безопасность, мошенничество, фишингApple Watch за недорого: как меня хотели «развести» на Авито и Юле

2020-05-19 в 6:00, admin, рубрики: безопасность в сети, информационная безопасность, мошенники, социальная инженерия, фишинг, фродНикогда еще интернет-шопинг не был так актуален, как сейчас – когда торговые центры закрыты из-за коронавируса, а на улицу советуют не выходить без крайней необходимости. Новой реальности обрадовались не только онлайн-продавцы, но и мошенники – у них нынче «сенокос». К чему я это? Хотел купить смарт-часы – и ненароком раскрыл несколько мошеннических схем. Один умник даже фидбек запросил уже после разоблачения. Но обо всем по порядку.

Нападение на удаленку

2020-05-15 в 18:22, admin, рубрики: атаки, Блог компании RUVDS.com, вирусы, информационная безопасность, Статистика в IT, фишинг, хакеры, Читальный зал

В последние дни российские новостные СМИ пестрят сообщениями о том, что эксперты отмечают рост кибератак на фоне перехода людей на удаленку. Как говорится, кому война, а кому мать родна. Также разные компании, специализирующиеся на информационной безопасности, сходятся во мнении, что характер нападений в 2020-м изменился. Давайте посмотрим, насколько выросло количество хакерских атак с того момента, как люди стали массово работать из дома, какие типы атак на виртуальные серверы и персональные компьютеры вышли в топ и как от них защититься.Читать полностью »

Как я взломал мошенников, или просто внутренности фишинг-панелей

2020-03-05 в 8:50, admin, рубрики: информационная безопасность, мошенничество, фишингINTRO

Недавно столкнулся с обычной для интернета ситуацией — классической просьбой от родственника отдать свой голос за него в каком-то голосовании. Оказалось, человека "взломали" мошенники, а ссылки на голосование вели на фишинговые ресурсы.

Я увлекаюсь безопасностью, поэтому решил из интереса проверить безопасность фишингового ресурса.

"Админку" мошенников удалось успешно взломать, внутри нашлось n-количество украденных учеток. Их логины были переданы в службу безопасности VK, плюс соответствующие "abuse" жалобы были направлены регистраторам, хостерам.

А теперь расскажу как и какие оказываются бывают Phishing-as-Service панели...

Разбираем идеальный кейс фишинга при аренде квартиры

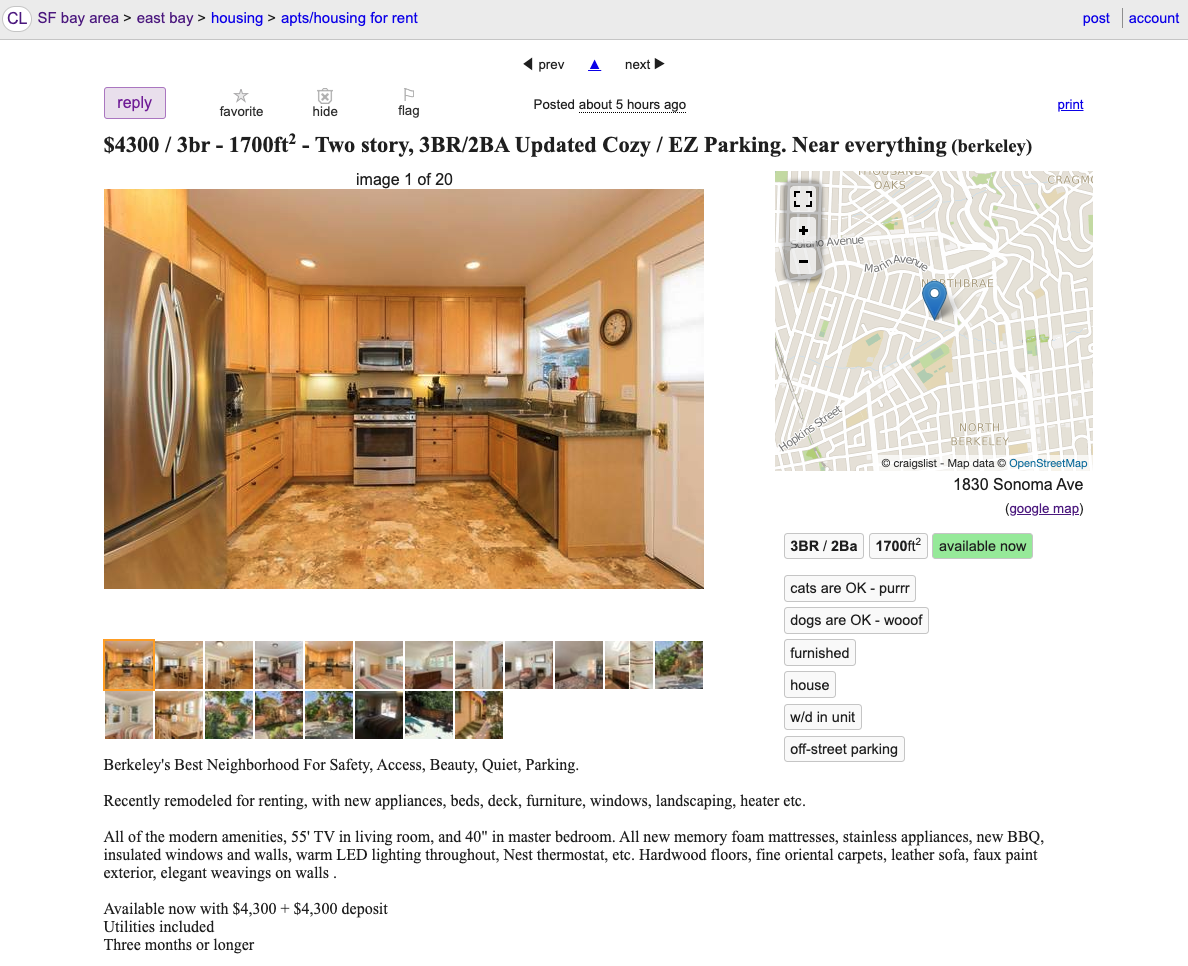

2020-02-06 в 12:32, admin, рубрики: airbnb, Блог компании Хостинг-технологии, Здоровье гика, информационная безопасность, Лайфхаки для гиков, социальная инженерия, фишинг, фишинговый сайтНедавно я стал жертвой (к счастью, неудачной) фишинговой атаки. Несколько недель назад я бродил по сайтам Craigslist и Zillow: я хотел арендовать жилье в районе залива Сан-Франциско.

Мое внимание привлекли симпатичные фото одного местечка, и мне захотелось связаться с арендодателями и узнать о нем поподробнее. Несмотря на мой опыт в качестве специалиста по безопасности, я не понимал, что со мной общаются мошенники, вплоть до третьего письма! Ниже я подробно расскажу разберу кейс вместе со скриншотами и тревожными звоночками.

Я пишу это, чтобы проиллюстрировать, что хорошо подготовленные фишинговые атаки могут выглядеть очень убедительно. Безопасники часто рекомендуют обращать внимание на грамматику и оформление, чтобы защититься от фишинга: якобы у мошенников слабое знание языка и небрежное отношение к визуальному оформлению. В некоторых случаях это действительно работает, но в моем кейсе не помогло. Самые изощренные мошенники пишут на хорошем языке и создают иллюзию соответствия всем писаным и неписаным правилам, стараясь оправдать связанные с этим ожидания жертвы.

Взломать админа

2020-01-24 в 11:24, admin, рубрики: Блог компании Перспективный мониторинг, ИБ-угроза, информационная безопасность, проверка осведомленности, социальная инженерия, фишингВо многих случаях, успешные социальные инженеры обладают сильными человеческими качествами. Они очаровательны, вежливы и просты — социальные качества, необходимые для установления быстрой связи и доверия.

Кевин Митник

Проверка осведомленности персонала об ИБ-угрозах является одним из самых востребованных кейсов. Проводится она, как правило, методами социальной инженерии.

Данный пост написан мной в соавторстве с коллегами Перспективного мониторинга на основании реальных кейсов, отработанных нашей рабочей группой на практике.

Цель: проверка соблюдения сотрудниками политик ИБ.

Методы: социальная инженерия.

Локальная цель: получение информации, которая позволит реализовать атаку «повышение привилегий».

Читать полностью »

Security Awareness по-взрослому: как закрыть уязвимость к фишингу

2019-12-17 в 6:03, admin, рубрики: Phishing, phishing protection, security awareness, solar mss, антифишинг, информационная безопасность, фишинг

Продолжаем цикл статей о Security Awareness или, выражаясь простым языком, об обучении своих сотрудников противодействию фишинговым атакам. Часто такое обучение реализуется на коленке, но по-настоящему эффективным оно может быть только если перерастает в полноценный комплексный процесс на уровне всей организации. С регулярными письмами счастья (а также жадности, тревоги, любопытства и прочих атрибутов фишинга). О том, как мы это себе представляем и как уже реализуем, рассказываем под катом.

Читать полностью »

Кейлоггер с сюрпризом: анализ клавиатурного шпиона и деанон его разработчика

2019-11-27 в 9:02, admin, рубрики: criminalistics, cybercrime, cybersecurity, hacking, information security, Malware, вредоносное ПО, вредоносное программное обеспечение, информационная безопасность, Исследования и прогнозы в IT, кибербезопасность, компьютерная криминалистика, реверс-инжиниринг, фишинг, фишинговые ссылки

В последние годы мобильные трояны активно вытесняют трояны для персональных компьютеров, поэтому появление новых вредоносных программ под старые добрые «тачки» и их активное использование киберпреступниками, хотя и неприятное, но все-таки событие. Недавно центр круглосуточного реагирования на инциденты информационной безопасности CERT Group-IB зафиксировал необычную фишинговую рассылку, за которой скрывалась новая вредоносная программа для ПК, сочетающая в себе функции Keylogger и PasswordStealer. Внимание аналитиков привлекло то, каким образом шпионская программа попадала на машину пользователя — с помощью популярного голосового мессенджера. Илья Померанцев, специалист по анализу вредоносного кода CERT Group-IB рассказал, как работает вредоносная программа, чем она опасна, и даже нашел ее создателя — в далеком Ираке. Читать полностью »

Больше чем антиспам: как выжать максимум из Security Email Gateway

2019-11-26 в 6:03, admin, рубрики: sd-wan, security email gateway, seg, информационная безопасность, Сетевые технологии, спам, фишингПока большой Enterprise выстраивает эшелонированные редуты от потенциальных внутренних злоумышленников и хакеров, для компаний попроще головной болью остаются фишинговые и спам-рассылки. Если бы Марти Макфлай знал, что в 2015 году (а уж тем более в 2020) люди не то что не изобретут ховерборды, но даже не научатся полностью избавляться от нежелательной почты, он бы, наверное, потерял веру в человечество. Более того, спам сегодня не просто назойлив, но часто и вредоносен. Примерно в 70% случаев в ходе реализации killchain киберпреступники проникают в инфраструктуру с помощью вредоносного ПО, содержащегося во вложениях, или через фишинговые ссылки в электронных письмах.

В сеть утекли данные 7,5 млн клиентов Adobe Creative. Их могли использовать для фишинга

2019-10-28 в 15:35, admin, рубрики: adobe, cloud, информационная безопасность, облачные сервисы, обработка изображений, утечка данных, фишинг, хакеры

Comparitech и исследователь безопасности Боб Дьяченко выяснили, что подписчики Adobe Creative Cloud могут стать жертвами фишинга. В открытом доступе обнаружили базу данных Elasticsearch с почти 7,5 млн учетных записей пользователей.

В базе содержались адреса электронной почты, а также иная информация об аккаунте пользователей сервиса. Дьяченко удалось выяснить, что была доступна информация о дате создания аккаунта; используемых продуктах Adobe; статусе подписки; информация о том, является ли пользователь сотрудником Adobe; идентификаторы участников; время с момента последнего входа в систему; страна проживания и текущий статус оплаты. Читать полностью »