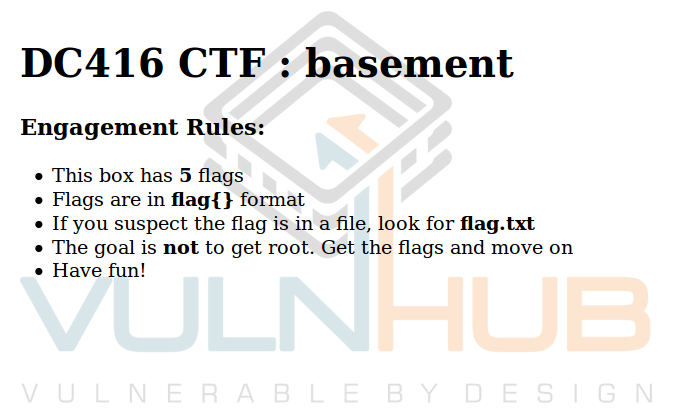

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. А мы рассмотрим DC416 Basement.

Ниже, вы можете ознакомиться с предыдущим райтапом:

Рубрика «exploit» - 3

VulnHub: Слепая эксплуатация и Брайнфак в DC416 Basement

2017-01-08 в 22:47, admin, рубрики: Brainfuck, ctf, defcon, exploit, information security, reverse engineering, vulnerability, vulnhub, информационная безопасность, реверс-инжинирингЗлоумышленники используют 0day уязвимости в кибератаках на пользователей

2016-11-02 в 11:47, admin, рубрики: exploit, security, антивирусная защита, Блог компании ESET NOD32 Компания Microsoft обнародовала информацию о нашумевших уязвимостях, на которые ранее указывала Google в своем посте. Злоумышленники использовали связку из двух RCE+LPE уязвимостей для удаленного исполнения кода через Flash Player и обхода sandbox в браузере с использованием win32k.sys. Уязвимость в Flash Player с идентификатором CVE-2016-7855 была закрыта Adobe обновлением APSB16-36. Обновление для win32k.sys пока не вышло, хотя уязвимость актуальна для всех поддерживаемых версий Windows.

Компания Microsoft обнародовала информацию о нашумевших уязвимостях, на которые ранее указывала Google в своем посте. Злоумышленники использовали связку из двух RCE+LPE уязвимостей для удаленного исполнения кода через Flash Player и обхода sandbox в браузере с использованием win32k.sys. Уязвимость в Flash Player с идентификатором CVE-2016-7855 была закрыта Adobe обновлением APSB16-36. Обновление для win32k.sys пока не вышло, хотя уязвимость актуальна для всех поддерживаемых версий Windows.

Ранее мы уже несколько раз писали о механизмах блокирования действий эксплойтов в веб-браузерах Google Chrome и Microsoft Edge (Windows 10). Оба этих веб-браузера кроме использования sandbox на основе изоляции AppContainer, используют ограничения на использование системных сервисов драйвера win32k.sys. Chrome и Edge также успешно блокируют попытку эксплуатации LPE-уязвимости в этом драйвере, правда, при их использовании только на Windows 10.

Alipay — One Click Checkout: стоит ли нам беспокоиться?

2016-03-23 в 12:32, admin, рубрики: aliexpress, alipay, exploit, security issue, информационная безопасностьАлиэкспресс — одна из самых популярных торговых площадок, открывающая мир китайских товаров для покупателей с любой точки мира. Небольшое отступление про Алипэй для того, чтобы рассмотреть найденную проблему в системе безопасности.

Алипэй (компания Алибабы) является платежным сервисом, который очень популярен в Китае и потихоньку начинает распространяться по всему миру. В Китае Алипэй используется в очень многих местах и сервисах, в остальных странах Алипэй пока что используется только для оплаты покупок на Алиэкспресс (также компания Алибабы). В настоящее время Алипэй позволяет пользователям сохранить кредитную карту, а также, когда вы делаете покупку на Алиэкспрессе, использовать сохраненную кредитную карту для оплаты без фактического ввода её данных.

Теперь, когда мы знаем немного о сервисе Алипэй, мы можем использовать его на Алиэкспресс. При регистрации на Алипэй мы создаем пароль, как в каждом нормальном процессе регистрации. Во время использования услуги для оплаты Алипэй попросит вас ввести пароль для входа в систему, но вот интересная вещь.

Если вы сделали покупку через мобильное приложение Алиэкспресс, когда вы находитесь дома (а большинство покупателей совершают покупки из дома), приложение на смартфоне или планшете отметит вашу домашнюю сеть (WiFi) как безопасную и не будет спрашивать у вас пароль при последующих покупках! Так будет до тех пор, пока вы не сделаете покупку с другой сети.

Представители технической поддержки Алиэкспресс и Алипэй подтвердили это и сказали мне, что это будет сделано в рамках функции «One Click Checkout», чтобы сделать оплату еще проще для пользователей.

Читать полностью »

0-day уязвимость на уровне ядра Linux, существующая с 2012 года, обнаружена только сейчас

2016-01-21 в 0:57, admin, рубрики: 0day, android, CVE-2016-0728, exploit, kernel, Perception Point, security, Блог компании iCover.ru, информационная безопасность, планшеты, смартфоны, метки: CVE-2016-0728Приветствуем наших читателей на страницах блога iCover! Опасную 0-day уязвимость с идентификатором CVE-2016-0728 недавно обнаружили в ядре Linux специалисты израильской security-компании Perception Point. Согласно предоставленной информации, уязвимость создает для злоумышленников потенциальную возможность получить контроль на уровне прав суперпользователя над десятками миллионов локальных ПК и серверов, и не менее, чем над 66% смартфонов и планшетных компьютеров под управлением ОС Android. С учетом того, что общее число только лишь пользователей мобильных устройств на Android превысило 1.4 млрд., то, как считают в лаборатории, уровень распространения CVE-2016-0728 носит глобальный характер. Насколько реальны опасения, мы предлагаем обсудить на Geektimes.

Return oriented programming. Собираем exploit по кусочкам

2015-04-11 в 10:47, admin, рубрики: assembly, exploit, rop, volnerability, x86_64, информационная безопасность, системное программирование Введение

В этой статье мы попробуем разобраться как работает Return Oriented эксплоит. Тема, в принципе, так себе заезженная, и в инете валяется немало публикаций, но я постараюсь писать так, чтобы эта статья не была их простой компиляцией. По ходу нам придется разбираться с некоторыми системными особенностями Linux и архитектуры x86-64 (все нижеописанные эксперименты были проведены на Ubuntu 14.04). Основной целью будет эксплуатирование тривиальной уязвимости gets с помощью ROP (Return oriented programming).

Читать полностью »

Microsoft выплатила рекордные $125k за эксплойт

2015-02-06 в 8:45, admin, рубрики: exploit, internet explorer, Блог компании ESET NOD32, информационная безопасность, метки: internet explorerMicrosoft выплатила $100k security-ресерчерам из группы Zero Day Initiative (ZDI) за демонстрацию метода успешного обхода новейших механизмов защиты Internet Explorer 11 от уязвимостей. Речь идет о механизмах браузера под общим названием Anti-Use-After-Free (Anti-UAF). Еще $25k были выплачены за продемонстрированный механизм защиты от обнаруженной уязвимости. Выплаты производились в рамках поддерживаемой компанией инициативы под названием Mitigation Bypass and BlueHat Defense.

To collect the main $100,000 prize, the team outlined techniques and steps to attack the Isolated Heap and MemoryProtection functions in the latest version of Microsoft Internet Explorer. Along with this, they describe how an attacker can use MemoryProtection as an oracle to completely bypass ASLR.

Новые уязвимости Flash Player эксплуатируются in-the-wild

2015-01-27 в 17:05, admin, рубрики: exploit, flash player, Блог компании ESET NOD32, информационная безопасностьКомпания Adobe выпустила очередное обновление APSB15-03 для своего проигрывателя Flash Player, которое исправляет в нем критическую 0day уязвимость. Уязвимость с идентификатором CVE-2015-0311 использовалась атакующими для проведения атак drive-by download, т. е. скрытной установки вредоносного ПО. Для этого использовался набор эксплойтов Angler Exploit Kit, который содержал в своем арсенале эксплойт для этой уязвимости. Антивирусные продукты ESET обнаруживают различные модификации этого эксплойта как SWF/Exploit.CVE-2015-0311.A.

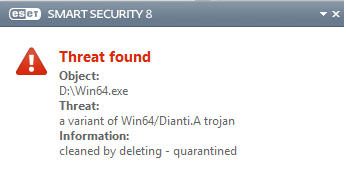

Анализ эксплойта Dianti.A

2014-10-21 в 10:49, admin, рубрики: CVE-2014-4113, exploit, MS14-058, Блог компании ESET NOD32Недавно мы писали про набор обнаруженных уязвимостей в Windows, которые использовались атакующими в направленных атаках, до выхода соответствующего исправления со стороны Microsoft (0day). Одна из таких уязвимостей в компоненте OLE Package manager (Packager.dll) была добавлена нашими вирусными аналитиками в базы как Win32/Exploit.CVE-2014-4114.A. Атакующие могли эксплуатировать эту уязвимость через специальным образом подготовленный документ презентации PowerPoint со встроенным туда OLE-объектом.

В этом посте мы хотели бы остановиться на другой уязвимости из этого списка. Этой уязвимости был присвоен идентификатор CVE-2014-4113 и она присутствует в драйвере win32k.sys всех поддерживаемых версий Windows (2k3+). Уязвимость позволяет несанкционированно (в обход ограничений ОС) исполнять код режима ядра и повышать привилегии запускаемого эксплойтом приложения до максимально возможного уровня (SYSTEM). CVE-2014-4113 была закрыта обновлением MS14-058 в рамках октябрьского patch tuesday, а 64-битная версия эксплойта была добавлена нами в базы как Win64/Dianti.A.

Очередная критическая уязвимость в Drupal 7

2014-10-17 в 10:39, admin, рубрики: array, drupal, exploit, PDO, php, placeholder, security, sql, vulnerability, безопасность, информационная безопасность, уязвимость

Вслед за уязвимостью в XML-RPC, недавно компанией Sektion Eins была найдена уязвимость, которой подвержены все версии 7 ветки. Она позволяет выполнить произвольный SQL-запрос в БД друпала не имея никаких прав в системе. Опасность определена как наивысшая. 15 октября вышло обновление ядра до версии 7.32, которое устраняет эту уязвимость. Разработчики настоятельно советуют обновить ядро немедленно. Обновление не займёт много времени, необходимо обновить только файл /includes/database/database.inc. Спасти сайты до обновления может только блокировка сайта, maintenance mode не поможет.

Читать полностью »

Исходный код эксплойта для «неустранимой» уязвимости в USB-устройствах опубликован на GitHub

2014-10-06 в 7:53, admin, рубрики: 0day, exploit, usb, информационная безопасность, Накопители, уязвимость нулевого дня, эксплойтДумаю, пару месяцев назад многие слышали из новостей про уязвимость в USB-контроллерах, которая может превратить любое периферийное устройство, подключаемое по usb, в инструмент кибершпионажа. В англоязычной компьютерной прессе эта проблема получила название «BadUSB». Первым о ней сообщил Карстен Нол (Karsten Nohl), секьюрити-эксперт и исследователь из берлинской компании SR Labs на конференции BlackHat USA. Из-за серьезности проблемы и опасений, что уязвимость сложно устранить, Нол не стал публиковать эксплойт, пытаясь дать время вендорам на ее устранение.

С тех пор прошло 2 месяца и все уже напрочь забыли о «плохом юэсби», пока неделю назад, уже на другой хакерской конфе — Derbycon — не выступили еще двое исследователей: Адам Кадилл и Брэндон Уилсон (Adam Caudill, Brandon Wilson).

Читать полностью »