Через неделю, с 06 по 08 июня, в г. Ярославле пройдет V международный симпозиум «Современные тенденции в криптографии» (Current Trends in Cryptology – CTCrypt 2016). Симпозиум организован Техническим комитетом по стандартизации ТК 26 «Криптографическая защита информации», Академией криптографии Российской Федерации и Математическим институтом им. В.А. Стеклова РАН.

Читать полностью »

Рубрика «эллиптическая криптография»

CTCrypt 2016 — криптография на любой вкус

2016-05-29 в 9:42, admin, рубрики: Исследования и прогнозы в IT, квантовая криптография, конференция, криптография, пост-квантовая криптография, хэш-функция, эллиптическая криптографияЛичностная криптография: рассказ об одной полезной уязвимости

2013-11-22 в 9:20, admin, рубрики: информационная безопасность, криптография, эллиптическая криптография, метки: эллиптическая криптография

Асимметричная криптография стала элегантным решением задачи распределения ключей. Но как это часто бывает, то что помогло устранить одну проблему, стало причиной возникновения другой.

Открытый ключ, в силу математических свойств асимметричных криптоалгоритмов является набором случайных бит, не содержащих никакой информации о владельце, поэтому он не может служить средством аутентификации. Этот недостаток стал причиной появления иерархической системы сертификации открытых ключей.

Рассмотрим каким образом происходит аутентификация пользователей в настоящее время:

- Алиса проходит процедуру проверки в удостоверяющем центре(УЦ) и получает сертификат

- Алиса посылает свой сертификат Бобу

- Боб получает сертификат УЦ

- С помощью полученных сертификатов Боб производит аутентификацию Алисы

Первым об упрощении этой схемы задумался Ади Шамир в 1984 году. Он предположил, что если бы появилась возможность использовать в качестве открытого ключа имя или почтовый адрес Алисы, то это лишило бы сложную процедуру аутентификации всякого смысла.

Долгое время идея Шамира оставалась всего лишь красивой криптографической головоломкой, но в 2000 году, благодаря одной известной уязвимости в эллиптической криптографии, идею удалось воплотить в жизнь.

Читать полностью »

Эллиптическая криптография: практика

2013-08-26 в 6:23, admin, рубрики: информационная безопасность, криптография, эллиптическая криптография, эллиптические кривые, эцп, метки: криптография, эллиптическая криптография, эллиптические кривые, эцп

Привет, %username%!

Пару недель назад я опубликовал пост Эллиптическая криптография: теория, в котором постарался описать основные аспекты использования эллиптических кривых в криптографии. Тот мой пост носил исключительно ознакомительный характер, и не предусматривал никакой иной работы с компилятором, кроме созерцательной. Но что за теория без практики? С целью исправить это упущение я, собравшись с духом, ринулся в бой с ГОСТ-ом 34.10-2012, схемой ЭЦП на эллиптических кривых. Если вам интересно посмотреть что из всего этого получилось, тогда добро пожаловать под кат. Читать полностью »

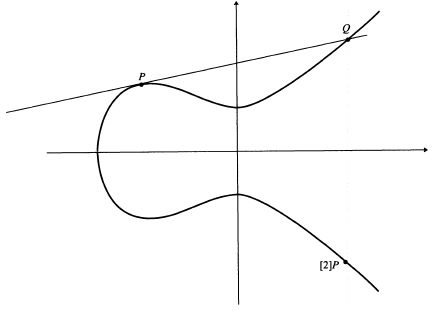

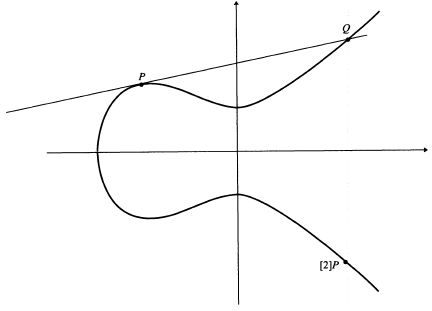

Эллиптическая криптография: теория

2013-08-09 в 8:58, admin, рубрики: информационная безопасность, криптография, эллиптическая криптография, эллиптические кривые, метки: криптография, эллиптическая криптография, эллиптические кривые

Привет, %username%!

Недавно на хабре была опубликована очень спорная статья под названием «Эксперты призывают готовиться к криптоапокалипсису». Честно говоря, я не согласен с выводами авторов о том, что «голактеко опасносте», все скоро взломают и подорожает гречка. Однако я хочу поговорить не об этом.

В комментариях к той статье я высказал мнение, что кое в чем докладчики правы и переходить на эллиптическую криптографию уже давно пора. Ну в самом деле, кто-нибудь видел в интернете ECDSA сертификат? Хотя стандарту уже без малого 13 лет, мы продолжаем по старинке использовать старый добрый RSA. В общем сказал я это, и как это часто бывает, задумался а так ли необходим переход на «эллиптику»? Да и что это за зверь такой эллиптическая криптография? Какие имеет плюсы, минусы, тонкости. Одним словом, давайте разбираться. Читать полностью »

Эксперты призывают готовиться к криптоапокалипсису

2013-08-03 в 4:57, admin, рубрики: SSL, Алгоритмы, информационная безопасность, криптография, шифрование, эллиптическая криптография, метки: SSL, криптография, шифрование, эллиптическая криптография

На прошедшей в Лас-Вегасе конференции Black Hat с особым заявлением выступили четверо исследователей кибербезопасности: Алекс Стеймос, Том Риттер, Томас Птачек и Джавед Сэмюель. Суть их просьбы сводилась к следующему: существующие алгоритмы, лежащие в основе современной криптографии, могут находиться в опасности прогресса решения математических задач, поэтому всем нам следует отказаться от существующих SSL-сертификатов в пользу более новых методов криптографии.

Общеизвестно, что в основе асиметричной криптографии лежит два ключа: один может зашифровать данные, другой используется для их расшифровки. Это возможно благодаря свойствам односторонних функций. Предполагается, что некоторые математические операции трудны и могут быть выполнены лишь за экспоненциальное время, то есть за время, возрастающее экспоненциально при линейном увеличении размерности задачи. Однако, существование таких функций, то есть свойство экспоненциального возрастания сложности так и остаётся недоказанной гипотезой.

Существует ненулевая вероятность того, что в будущем найдётся подобное решение, возможное за полиномиальное время, что сулит криптографический апокалипсис. Суть доклада квартета исследователей сводилась к тому, что этот момент может быть не так отдалён от настоящего времени, в то время как альтернативные и более современные методы криптографии не имеют большого распространения.

Читать полностью »