Всем привет! Меня зовут Екатерина Ратнер, я старший аналитик в проекте Solar Dozor — первой в России корпоративной DLP-системе, которая используется организациями страны и СНГ уже более 20 лет.

Рубрика «dlp»

Как модуль распознавания речи в Solar Dozor 8.0 упрощает ̶ж̶и̶з̶н̶ь̶ работу офицеров безопасности

2025-01-23 в 11:29, admin, рубрики: dlp, dlp-системы, dozor, gpu, ИБ, информационная безопасность, распознавание речи«Думаю, как можно слить и не спалиться»: ИБ-аналитик о том, как научиться видеть инцидент

2024-11-12 в 8:59, admin, рубрики: DCAP, dlp, аутсорсинг, внутренние угрозы, ИБ, интервью, СёрчИнформ, утечкиПривет! Продолжаем делиться интервью наших коллег, чьи истории особенно цепляют нас – и, надеемся, покажутся интересными и вам. В честь профессионального праздника у микрофона Марта Филипенко: ведущий ИБ-аналитик «СёрчИнформ», которая занимается поиском инсайдеров и уже шесть лет заменяет отдел ИБ у нескольких компаний-клиентов сразу.

Как войти в профессию с нуля, в чем специфика внутренней ИБ, от чего защищается малый бизнес и какие инциденты самые типичные? Обо всем под катом.

Следящий софт: как показать сотруднику, что у вас цифровой концлагерь

2023-12-21 в 6:00, admin, рубрики: dlp, следящий софт, статистика, тайм-трекеры, трудовые отношения

В начале 2023 года широко обсуждались возможные ограничения удалённой работы IT-специалистов из-за границы. Несмотря на то, что законодательство пока ещё не изменилось, некоторые законотворцы не теряют надеждЧитать полностью »

Контролируем подрядчиков на ответственном проде: внедрение DLP + UAM (промшпионаж, логи действий)

2020-12-29 в 7:12, admin, рубрики: Data Leak Prevention, dlp, UAM, User Activity Monitoring, безопасность, Блог компании КРОК, защита, ИБ, информационная безопасность, контроль, управление проектами

У заказчика есть главная система, через которую он делает продажи всего-всего. К ней имеют доступ подрядчики, которые разрабатывают и дополняют эту систему, а также персонал изнутри. Когда речь про железо, всё достаточно просто: подрядчик приходит в ЦОД, а безопасник из офиса контролирует его по видео. А вот когда речь про разработку, проконтролировать «закладки» или вынос информации — так не выйдет.

Чтобы подрядчики с доступом к боевой системе и тестовому стенду не устроили что-то злонамеренное, нужен контроль либо на стороне подрядчика, либо на стороне заказчика. Про людей подрядчика заказчик ничего не знает: они не сидят у него в офисе, им нельзя дышать в затылок. Тяжело разобраться, кто и с какой задачей подключается.

Собственно, дальше мы начали внедрять систему защиты.

Первое и важное — выдали персонифицированные сертификаты для идентификации каждого сотрудника. Потом развернули терминальный сервер, через который все подключаются. На терминальном сервере стояли агенты решения ObserveIT, которые позволяли записывать и анализировать действия подрядчика. То есть, по сути, собиралась форензика, доказательная база. Подрядчики были предупреждены заранее, что их действия записываются.

Вторая часть задачи была в том, чтобы проконтролировать утечки. Первого же злонамеренного «сливальщика» мы поймали через неделю после внедрения. Читать полностью »

Как DLP-система и модуль OCR помешали сотрудникам подделывать сканы паспортов

2020-02-27 в 13:19, admin, рубрики: ABBYY, dlp, searchinform, Блог компании ABBYY, информационная безопасность, обработка изображений, утечка данныхПомните историю с утечкой паспортных данных у 500 млн клиентов сети отелей Marriott? Данные могли оказаться у злоумышленников, и гостиничная группа даже обещала оплатить пострадавшим постояльцам расходы на смену паспортов. Подобных случаев происходит немало. Понятно, почему: на сегодняшний день более 50% компаний хранит больше половины своих документов в виде сканов, скриншотов, PDF. Еще три года назад таких документов в организациях было не более трети. По данным нового исследования «СёрчИнформ», 51% компаний отметили, что количество документов в формате изображений увеличилось.

В последнее время чаще всего утечкам в виде изображений подвергаются юридически значимые документы, например, договоры. На втором месте в «группе риска» — финансовые документы: бухгалтерские балансы, отчеты о прибылях и убытках и так далее. Потеря таких данных не только грозит репутационными рисками для компании, но и может привести к срыву сделок. Чтобы уберечь важные данные от посторонних и злоумышленников, в информационные системы компаний устанавливают DLP – системы предотвращения утечек информации.

Мы уже рассказывали на Хабре о том, как работает «СёрчИнформ Контур информационной безопасности» (КИБ) и модуль OCR на базе технологического продукта ABBYY FineReader Engine. Теперь вместе с сотрудниками отдела внедрения продуктов «СёрчИнформ» мы собрали четыре истории об утечках разных видов данных через корпоративные и личные почтовые ящики. И разобрались в том, как их выявить с помощью DLP-системы с модулем OCR.

В одной туристической компании сотрудник пересылал на личную почту файлы в графическом формате. Читать полностью »

Обновление ассортимента фотополимерных 3D-принтеров Anet

2019-07-03 в 9:57, admin, рубрики: 3d-принтер, anet, Anet N4, Anet N7, anet3d, dlp, DLP N4, resin, sla, фотополимерныйНовый достойный представитель фотополимерных 3D-принтеров, производства Anet3D.

Модель N4 продуманная, полностью собранная и готовая к работе «из коробки».

В крупных банках сотрудникам запретили фотографировать экраны компьютеров

2019-06-24 в 11:51, admin, рубрики: dlp, банки, даркнет, инсайдеры, информационная безопасность, утечка данных

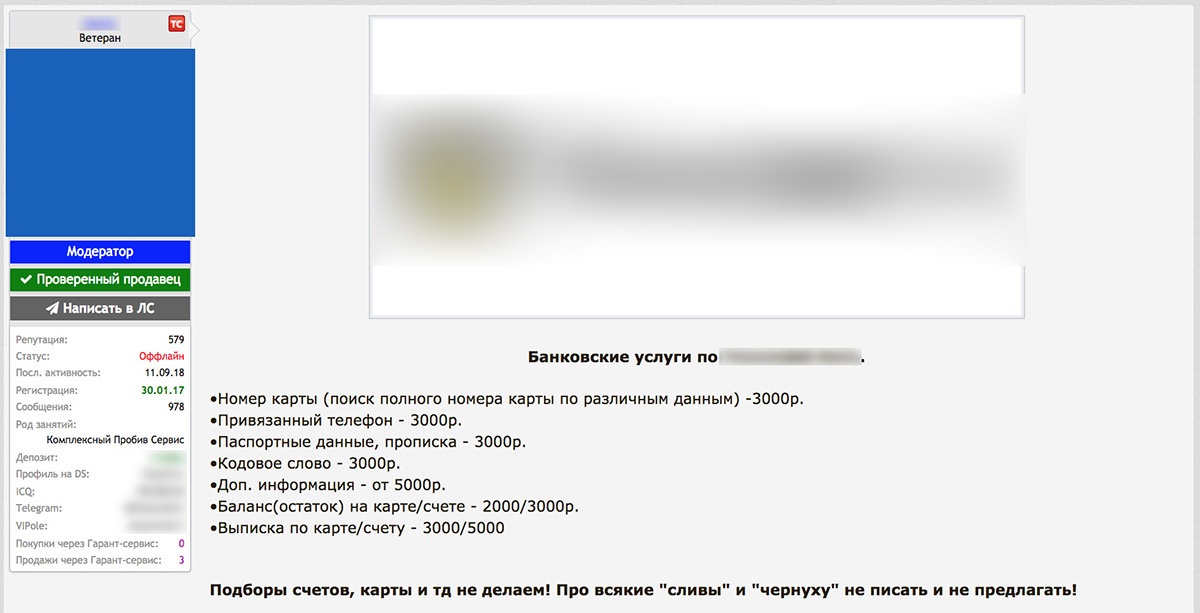

Не секрет, что на специализированных форумах в продаже можно найти практически любые приватные данные о любом человеке (см. статью «Наши с вами персональные данные ничего не стоят»). Вот примеры самых популярных «пробивов»:

- ФИО, паспортные данные, адрес по номеру телефона;

- отслеживание местоположения человека по вышкам сотовой связи, история местоположений, детализация звонков, детализация SMS;

- пробив автомобиля по базе ГИБДД;

- балансы по счетам, картам физического лица, выписка по карте, кодовое слово.

Банковская категория с пробивом физ- и юрлиц — одна из самых популярных на форумах. Судя по всему, информацию «сливают» сотрудники самих банков, которые легко могут открыть информацию по любому счёту. Так вот, банки нашли способ, как с этим бороться.

Читать полностью »

Разбор критической ошибки в алгоритме работы шифрования КИБ SEARCHINFORM

2019-03-23 в 14:26, admin, рубрики: dlp, searchinform, изучение программ, информационная безопасность, исследование программ, Исследования и прогнозы в IT, ошибкиКонтроль всей информации циркулирующей в организации является одной из главных задач при практической реализации организационно-распорядительных документов (политика информационной безопасности и иные внутренние документы нижних уровней) организации.

Системы предотвращения утечек конфиденциальной информации из информационной системы (Data Leak Prevention, DLP) в большей части способны разрешить данную проблему.

Читать полностью »

Как мы DLP-систему выбирали (практический опыт)

2019-02-19 в 9:08, admin, рубрики: dlp, dlp-системы, защита информации, защита от утечек, информационная безопасностьПривет! Не так давно возникла довольно типичная ситуация — руководство дало команду «Выбрать систему защиты данных от утечки». Основной критерий выбора — способность решить задачу не допустить утечек критически важной (по мнению руководства) документации, файлов и тому подобного. Как следовало из устного ЦУ руководителя, журналы и разная аналитическая функциональная оснащённость — вторична. Цитируя шефа, «для отлова злоумышленников мы можем и видеокамеры повесить, решайте задачу так, чтоб не разбираться с утечками, а исключить их». Разумеется, все прекрасно понимают, что 100% исключения риска утечек достичь нереально, поэтому — речь о минимизации риска утечки информации.

Как устроена консолидация архивов в DeviceLock DLP

2019-02-05 в 12:51, admin, рубрики: data leakage prevention, data loss prevention, devicelock, devicelock dlp, dlp, Блог компании Devicelock DLP, информационная безопасность, системное администрированиеНе так давно мы выпустили новую минорную версию 8.3.75005 программного комплекса предотвращения утечек данных DeviceLock DLP и помимо других улучшений, включили в нее довольно полезную для крупных компаний функцию консолидации данных с серверов хранения.

Хотелось бы рассказать о консолидации чуть подробнее…