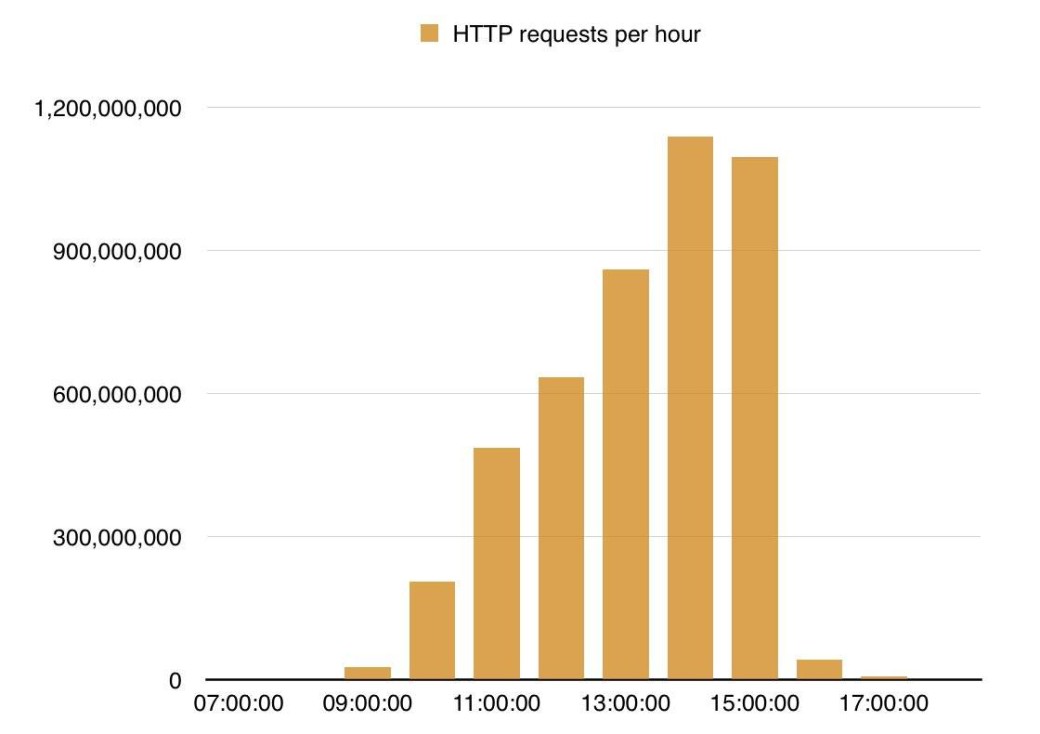

Команда Cloudfare на днях обнаружила необычную DDoS-атаку. Для проведения этой атаки злоумышленники использовали мобильную рекламу, благодаря чему удалось сгенеррировать DDoS с мощностью до 275000 HTTP-запросов в секунду. Атака была обнаружена достаточно быстро благодаря тому, что злоумышленники для ее проведения использовали клиентский сайт сервиса.

Данный тип флуда уже был известен как Layer 7 HTTP-флуд, при этом специалисты считали, что организовать подобную атаку весьма непросто. Тем не менее, неизвестным (пока) злоумышленникам это удалось благодаря внедрению соответствующего JavaSript в рекламу. Так удалось получить постоянный и очень сильный поток трафика, который направлялся на целевой сайт. Всего был зафиксировано более 4,5 миллионов запросов за сутки.