Каждый год компания Pentestit запускает новую лабораторию для тестирования на проникновение «Test Lab», и данная статья будет посвящена прохождению 12-ой лаборатории, получившей название «z 9r347 39u411z3r» или если раскодировать — «The great equalizer».

Disclaimer

Данная статья не носит рекомендательный характер, а лишь описывает шаги, которые я предпринял для прохождения лаборатории. Вся информация представлена исключительно в образовательных целях. Автор этого документа не несёт никакой ответственности за любой ущерб, причиненный кому-либо в результате использования знаний и методов, полученных в результате изучения данного документа.

Подключение к лаборатории

Подключение к лаборатории происходит через VPN-соединение (так как я проходил лабораторию на машине под управлением ОС Linux, то все действия будут описаны именно для этой платформы). Для того чтобы попасть в частную сеть, необходимо выполнить следующие шаги:

- Зарегистрироваться здесь.

- Сохранить конфигурационный файлы отсюда.

- Зайти в настройки сети и выбрать «добавить VPN».

- Импортировать из файла (указываем скачанный файл с конфигурациями).

- Указать логин и пароль для подключения (даны на вкладке «how to connect»).

- Подключаемся к VPN и пингуем шлюз 192.168.101.1. Если пинг проходит, то вы успешно подключились к лаборатории.

Поиск цели

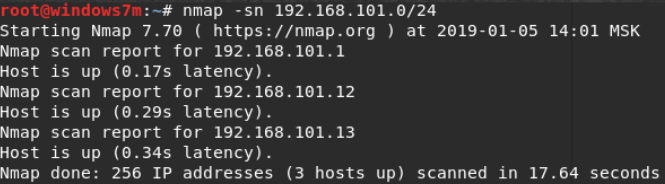

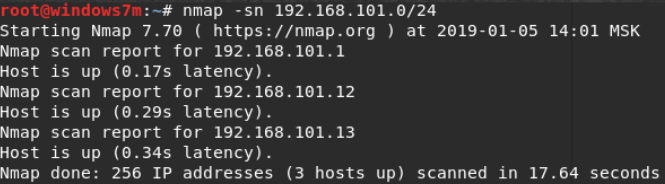

Нам доступна сеть 192.168.101.X с маской 255.255.255.0. Первым делом необходимо найти «живые хосты» в сети. Сделать это легко можно с помощью утилиты nmap:

nmap -sn 192.168.101.0/24

Используемые параметры nmap

-sn – определить «живые хосты»

ip/mask – адрес сети / маска

Читать полностью »