Рубрика «ctf» - 3

HackTheBox. Прохождение Worker. Работаем с SVN. Используем Azure DevOps для захвата хоста

2021-01-30 в 14:55, admin, рубрики: azure, ctf, hack, hackthebox, pentest, pentesting, ralf_rt, red team, redteam, информационная безопасность

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ.

История одного «сломанного» тестового задания или осторожнее с версиями OpenSSL…

2020-12-26 в 13:46, admin, рубрики: ctf, openssl, информационная безопасность, криптография, тестовое заданиеDisclaimer. Я не «настоящий сварщик», но, в связи с поиском интересной работы в сфере информационной безопасности, в последнее время регулярно решаю разные CTF и машинки на HackTheBox. Поэтому, когда мне прислали ссылку на одно из тестовых заданий в стиле CTF, я не смог пройти мимо…

Смысл тестового задания достаточно простой. Дан дамп трафика, в котором спрятан ключ шифрования, некий мусор и зашифрованный флаг. Нужно их извлечь и расшифровать флаг. Также приведена команда OpenSSL, с помощью которой был зашифрован данный флаг. Трафик достаточно интересный, но уже через 10 строк кода на питоне передо мной лежал ключ шифрования, мусор и зашифрованный флаг. Казалось бы, что может пойти не так?

Hack The Box. Прохождение Fuse. RPC, принтеры и опасная привилегия SeLoadDriverPrivilege

2020-10-31 в 15:03, admin, рубрики: C, ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье создадим словарик паролей из косвенной информации о пользователях, посмотрим на информацию о принтерах с точки зрения RPC и повышаем привилегии благодаря SeLoadDriverPrivilege.

Читать полностью »

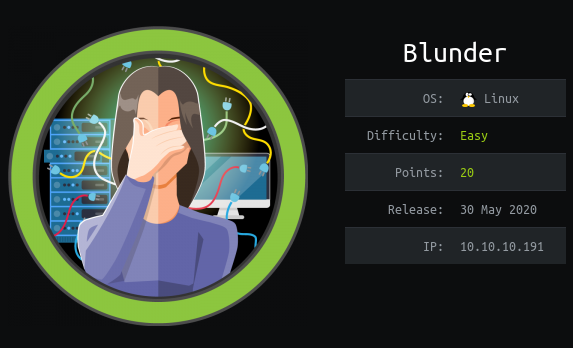

Hack The Box. Прохождение Blunder. Ломаем Bludit CMS

2020-10-17 в 15:01, admin, рубрики: ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Читать полностью »

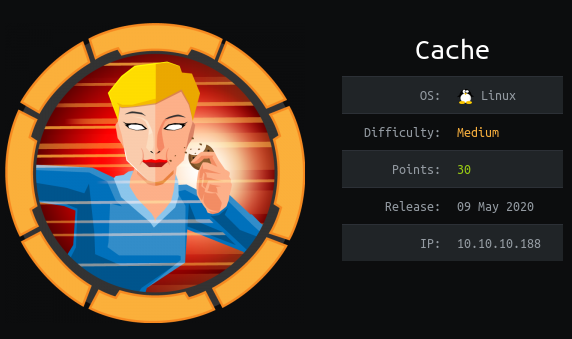

Hack The Box. Прохождение Cache. RCE в OpenEMR, memcached и docker

2020-10-10 в 14:55, admin, рубрики: ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье эксплуатируем уязвимости в CMS OpenEMR, работаем с memcached и docker.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Читать полностью »

HackTheBox. Прохождение Blackfield. Захват контроллера домена через SMB и RPC, LPE через теневую копию

2020-10-03 в 14:50, admin, рубрики: ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье использую ASRep Roasting для определения пользователей, RPC для смены пароля и захвата учетной записи, а потом повысим свои привилегии благодаря теневой копии NTDS.DIT.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Читать полностью »

HackTheBox. Прохождение Remote. NFS, RCE в CMS Umbraco и LPE через UsoSvc

2020-09-05 в 15:01, admin, рубрики: ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье копаемся в NFS ресурсе, разбираемся с RCE эксплоитом для CMS Umbraco и находим вектор LPE через UsoSvc с помощью PowerUp.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Читать полностью »

HackTheBox. Прохождение Magic. Password spraying. Mysqldump и LPE через sysinfo

2020-08-22 в 15:05, admin, рубрики: ctf, HTB, pentest, pentesting, ralf_rt, red team, red teaming, информационная безопасность

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье кидаем шелл в картинке, ищем учетные данные с помощью mysqldump и повышаем привилегии через sysinfo.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Читать полностью »