С 5 по 16 марта проходил online-этап соревнования по кибербезопасности NeoQUEST-2018. Под катом подробно расскажем о заданиях (но не обо всех, некоторые пойдут отдельными write-up'ами) и статистике их прохождения, а также о том, почему все 11 дней соревнования участники заваливали команду NeoQUEST картинками нетрадиционной своеобразной направленности!

Читать полностью »

Рубрика «ctf» - 11

Котейки против Чёрного властелина: статистика online-этапа NeoQUEST-2018

2018-03-27 в 7:03, admin, рубрики: android, blockchain, ctf, hackquest, neoquest, neoquest2018, OSINT, Блог компании НеоБИТ, Занимательные задачки, информационная безопасностьNeoquest 2018: «Найти ихтиандра»

2018-03-23 в 17:18, admin, рубрики: ctf, neoquest2018, OSINT, информационная безопасностьNeoquest 2018: «Дирижабль? Ага!»

2018-03-20 в 21:50, admin, рубрики: crypto, ctf, neoquest2018, информационная безопасность, криптография, СЛАУ Недавно закончился CTF NeoQuest 2018. Под катом разбор второй части задания про дирижабль, ZeroNet, регистр сдвига с обратной связью и систему линейных уравнений.

Недавно закончился CTF NeoQuest 2018. Под катом разбор второй части задания про дирижабль, ZeroNet, регистр сдвига с обратной связью и систему линейных уравнений.

Читать полностью »

NeoQuest 2018: Читерство да и только

2018-03-19 в 18:26, admin, рубрики: cheating, ctf, ida pro, Lua, neoquest2018, reverse engineering, информационная безопасность, реверс-инжиниринг

Всем доброго времени суток. На прошлой неделе закончился очередной очный этап NeoQuest. А значит пришло время публиковать разбор некоторых заданий. Знаю многие ждали этого разбора, поэтому всех интересующихся прошу под кат.Читать полностью »

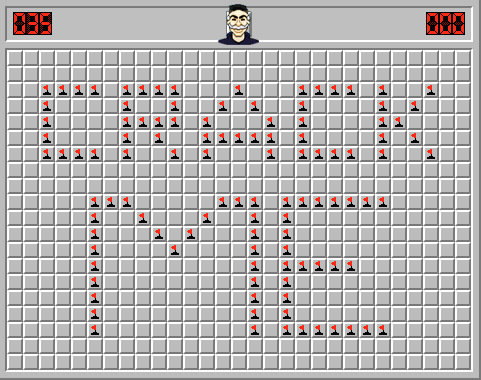

Искусство эксплойта минных полей: Разбираем CTF-таск про игру в Сапёра из «Мистера Робота»

2018-03-17 в 19:09, admin, рубрики: ctf, python, взлом, Занимательные задачки, криптография, Мистер Робот, разбор задач, реверс-инжиниринг

Здравствуйте, хабро-дамы и хабро-господа!

Recently попался мне случайно на глаза один эпизод из недавно модного сериала «Мистер Робот». Не будучи сильно знакомым с проектом, я всё же знал о связанной с ним массивной пиар-компании (которая вроде как даже проводила нечто вроде ARG-мероприятий), поэтому когда я услышал условие занимательного CTF-таска (из жанра bin/exploitation), представленного в сюжете одной из серий, я подумал, что скорее всего, этот таск существовал в действительности. Обратившись ко всемирной паутине, я подтвердил своё предположение, и, так как задача не очень сложная (не успеет наскучить в рамках одной хабр-статьи), но крайне оригинальная и интересная, сегодня займемся её разбором.

Cut, cut, cut!

Читать полностью »

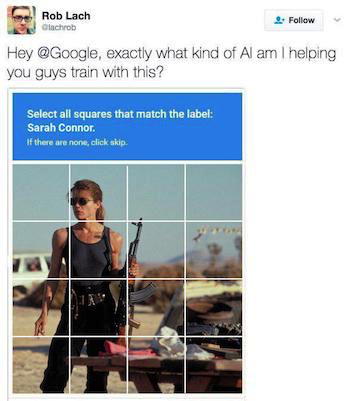

Задачки с ZeroNights 2017: стань королем капчи

2017-12-15 в 15:06, admin, рубрики: captcha, ctf, javascript, python, zeronights, Блог компании Сбербанк, информационная безопасностьВ этом году на ИБ-конференции ZeroNights отдел тестирования информационной безопасности приложений СберТеха предложил участникам ZeroNights поискать уязвимости в различных реализациях капчи. Всего мы дали 11 примеров с логическими или программными ошибками, которые позволяют решать множество капч за малое время. В каждом раунде от участников требовалось «решить» 20 капч за 10 секунд и при этом набрать нужный процент правильных ответов.

Мы предлагаем вам тоже поучаствовать. В посте мы разместим ссылки на все задания, составленные fryday, а под ними в спойлерах — write-up участника Liro с правильными ответами.

Hackquest 2017. Results & Writeups

2017-11-14 в 12:36, admin, рубрики: ctf, hackquest, zeronights, Блог компании «Digital Security», информационная безопасностьСемь дней и семь интересных заданий — это наиболее ёмкое описание ежегодного хакквеста перед Zeronights. В этом году темы заданий оказались более разнообразными, что позволило сделалать квест интересным для большего числа участников. Прочитав данную статью, вы сможете ознакомиться с решением всех заданий, а также узнать имена победителей.

Kaspersky Industrial CTF 2017: семь часов, чтобы вырубить завод

2017-11-03 в 7:08, admin, рубрики: ctf, kics, асу тп, Блог компании «Лаборатория Касперского», информационная безопасность, промышленная безопасность

На конференции GeekPWN в Шанхае мы провели финал соревнования по промышленной кибербезопасности Kaspersky Industrial CTF 2017. В отборочном туре участие приняли почти 700 команд. Преимущественно это были студенты из разных стран, изучающие информационные технологии вообще и кибербезопасность в частности. В финал вышли три команды: CyKor (Южная Корея), TokyoWesterns (Япония), Flappy Pig (Китай).

Наши эксперты соорудили для соревнований модель реально существующего нефтеперерабатывающего завода (какого именно — непринципиально). В модели используются те же PLC-контроллеры, что управляют давлением в резервуарах и контролируют объемы прокачиваемых насосами жидкостей на реальном заводе. Схема их подключения также взята из реальности. Плюс мы построили модель понижающей подстанции 110/10 кВ на стандартных контроллерах производства ABB и Siemens.

Читать полностью »

Kaspersky Industrial CTF 2017 в Шанхае: все на киберштурм нефтеперегонного завода

2017-09-26 в 20:01, admin, рубрики: ctf, scada, Блог компании «Лаборатория Касперского», информационная безопасность, критические инфраструктуры, соревнования, турнир«Лаборатория Касперского» приглашает желающих принять участие в масштабном киберштурме модели нефтеперегонного завода — нашем индустриальном CTF 2017. На этот раз финал соревнования пройдёт 24 октября в Шанхае, прямо на конференции GeekPWN. Это мероприятие, посвященное новым уязвимостям нулевого дня в устройствах всех мастей, проводит партнер ЛК — компания Keen Cloud Tech. Так что четыре лучших команды, преодолевших отборочный этап в онлайне, получат возможность не только атаковать технологические процессы нефтепереработки небольшого завода с цифровой подстанцией, но и увидеть деловую столицу Китая, а также пообщаться с лучшими отраслевыми ИБ-спецами. Кроме того, финалисты смогут испытать на прочность и несколько IoT устройств, связанных между собой, включая новую версию Алкобота ЛК, который наградит взломщиков интересными напитками. И весь этот hack&fun — за счет организаторов: финалистам оплатят билеты и проживание в Китае.

Читать полностью »

По следам кибердетектива

2017-09-16 в 17:30, admin, рубрики: ctf, Google, OSINT, Исследования и прогнозы в IT, компьютерная безопасность, разведка, сбор данных, Хакатоны

Всемам привет!

Мне довелось поучаствовать в конкурсе, довольно редком в своем роде, под названием Cyber Detective. Конкурс проводился при конференции HackIT-2017, в которой также принимал активное участие. Задания основываются на поиске открытой информации в сети. Хочу поделиться опытом, райтапами и впечатлениями.

Читать полностью »