В этой статье мы рассмотрим, что такое смарт-контракты, какие они бывают, познакомимся с разными платформами смарт-контрактов, их особенностями, а также обсудим, как они устроены и какие преимущества могут в себе нести.

Читать полностью »

Рубрика «cryptography» - 2

Введение в смарт-контракты

2018-06-04 в 17:33, admin, рубрики: bitcoin, blockchain, cryptocurrency, cryptography, decentralization, escrow, Ethereum, solidity, Блог компании Distributed Lab, информационная безопасность, Криптовалюты, криптография, платежные системыСтойкое шифрование данных в PNG

2018-03-23 в 2:20, admin, рубрики: crypto, cryptography, open source, PIL, pillow, python, zlib, Вк, Вконтакте, информационная безопасность, криптография, обработка изображений, сжатие, сжатие данных, социальные сетиДоброго утра Хабру. Читал вчера статью о хэш-стеганографии через социальные сети, и пришла мне в голову мысль сделать что-то более оптимальное в плане объёма выходных данных. Получилось что-то более-менее работоспособное и даже оптимизированное (в отличие от proof-of-concept romabibi), поэтому, как и обещал, пишу статью.

Что ж, поздороваюсь с вами ещё раз:  , и добро пожаловать под кат.

, и добро пожаловать под кат.

Читать полностью »

Lightning Network In Depth, Part 2: HTLC And Payment Routing

2018-03-09 в 12:11, admin, рубрики: bitcoin, blockchain, cryptocurrencies, cryptocurrency, cryptography, distributed systems, Lightning Network, open source, payment channel, payment system, programming, Segregated Witness, segwit, биллинговые системы, криптография, платежные системы, ПрограммированиеВ прошлой статье мы с вами подробно разобрали работу платежных каналов, а также несколько различных методов по обеспечению безопасности платежей, проходящих через них, однако этого все еще недостаточно для построения рабочей сети каналов: даже если мы уверены в том, что внутри каждого канала все играют честно, мы не можем гарантировать доставку средств по цепочке через ряд каналов. И здесь нам на помощь приходят смарт-контракты, называемые HTLC (hash-time-lock-contracts). В этой статье мы разберем принцип их работы, и, наконец, на примере продемонстрируем как проходит платеж в сети Lightning network.

Lightning network in depth, part 1: payment channels

2018-03-06 в 9:30, admin, рубрики: bitcoin, blockchain, cryptography, distributed systems, Lightning Network, open source, payment channel, payment system, programming, Segregated Witness, биллинговые системы, криптография, платежные системы, ПрограммированиеLightning network это децентрализованная оф-чейн технология, позволяющая проводить десятки тысяч транзакий в секунду, как это позволяет делать, к примеру, Visa. На данный момент Биткоин — самая популярная в мире криптовалюта, не приспособлена для отправки более чем ~7 транзакций в секунду, а высокие комисси и долгое время подтверждения сводят на нет возможность отправки микротранзакций. Lightning network решает обе эти проблемы.

RustGo: вызов Rust из Go с почти нулевым оверхедом

2017-09-07 в 2:20, admin, рубрики: cryptography, Go, Rust, ненормальное программирование, ПрограммированиеВ Go есть хорошая поддержка вызова ассемблерных функций, и большое количество очень быстрого криптографического кода в стандартной библиотеке это, на самом деле, хорошо оптимизированный ассемблер, дающий более чем 20-кратный прирост в скорости.

Но писать код на ассемблере, всё же, сложно, анализировать его ещё сложнее, а криптография ошибок не прощает. Разве не было бы замечательно иметь возможность писать эти функции на каком-нибудь более высокоуровневом языке?

Этот пост о слегка неадекватном эксперименте по вызову Rust кода из Go в попытке сделать это настолько быстро, чтобы могло сравнится с вызовом ассемблера. Вам не нужно знать Rust или про внутренности компилятора, достаточно понимать, что такое линкер.

Что должен знать сетевой инженер? Чек-лист

2017-05-10 в 9:10, admin, рубрики: ccda, ccna, Cisco, cisco packet tracer, cryptography, GNS3, linux, python, security, unetlab, VMware, windows, Блог компании TS Solution, курс молодого бойца, Серверное администрирование, Сетевые технологии, системное администрирование

Относительно недавно наша компания организовала программу стажировки для молодых специалистов по направлениям:

- Основы сетевых технологий (Cisco).

- Серверное администрирование (Windows, Linux).

- Технологии виртуализации и систем хранения данных (VMware, Microsoft Hyper-V).

- Современные средства защиты информации (UTM, NGFW, Sandbox и т.д.).

- Этичный хакинг (CEH) и Pentest.

- Обработка машинных данных (Log management — Splunk, MaxPatrol SIEM)

Если взять сетевое направление, то в ходе практики, почти у всех начинающих сетевых инженеров или студентов данного направления возникает вопрос: “Что нужно знать сетевому инженеру? На чем сосредоточить силы?”. Я всегда начинал советовать какие-то темы и направления, затем понял, что было бы неплохо составить некий чек-лист, для молодых инженеров, чтобы у них был ясный вектор развития. Кроме того я попытаюсь дать ссылки на ресурсы, где эти навыки можно получить. Естественно универсального списка нет и все что я могу предложить это свое представление о необходимых навыках любого сетевого инженера. Данный список составлялся на основе личного опыта и отражает то, с чем чаще всего приходится сталкиваться в работе. Уверен, что у большинства есть свое мнение на счет обязательных навыков и скорее всего оно не совпадает с моим. Если вас заинтересовала данная тема, то добро пожаловать под кат...Читать полностью »

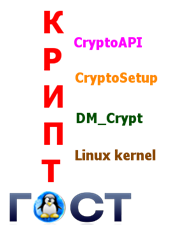

CryptoAPI ядра Linux: разработка и применение российской криптографии

2017-02-01 в 10:52, admin, рубрики: api, cryptography, cryptsetup, dm-crypt, linux kernel, ГОСТ 34.11-2012, ГОСТ Р 34.12-2015, информационная безопасность, криптография, Разработка под Linux, системное программирование, шифрование данных CryptoAPI представляет собой реализацию криптографических алгоритмов с предоставлением доступа к ним как из самого ядра, так и из прикладного программного обеспечения. Наиболее яркими представителями этого программного обеспечения является IPSEC (VPN ) и dm-crypt (шифрованная файловая система).

CryptoAPI представляет собой реализацию криптографических алгоритмов с предоставлением доступа к ним как из самого ядра, так и из прикладного программного обеспечения. Наиболее яркими представителями этого программного обеспечения является IPSEC (VPN ) и dm-crypt (шифрованная файловая система).

Читать полностью »

Bitcoin in a nutshell — Cryptography

2017-01-18 в 13:41, admin, рубрики: bitcoin, blockchain, cryptography, ecdsa, private key, public key, python, биллинговые системы, криптография, ПрограммированиеОдна из причин, почему Bitcoin продолжает привлекать столько внимания — это его исключительная «математичность». Сатоши Накамото удалось создать систему, которая способна функционировать при полном отсутствии доверия между ее участниками. Все взаимодействия основаны на строгой математике, никакого человеческого фактора — вот в чем была революционность идеи, а не в одноранговой сети, как многие думают. Поэтому первую главу я решил посвятить именно математическим основам Bitcoin.

Ниже я постараюсь объяснить вам самые базовые вещи — эллиптические кривые, ECC, приватные / публичные ключи и так далее. По возможности я буду иллюстрировать свои слова примерами кода, преимущественно на Python 2.7, если что-то непонятно — спрашивайте в комментариях.

Расшифровка базы данных KeePass: пошаговое руководство

2016-08-19 в 9:12, admin, рубрики: AES-256, cryptography, keepass, sha256, Блог компании Третий пин, информационная безопасность, криптография, Программирование

На днях мне нужно было реализовать расшифровку базы данных KeePass. Меня поразило то, что нет ни одного документа и ни одной статьи с исчерпывающей информацией об алгоритме расшифровки файлов .kdb и .kdbx с учетом всех нюансов. Это и побудило меня написать данную статью.

На данный момент существует 2 версии KeePass:

- KeePass 1.x (генерирует файлы .kdb);

- KeePass 2.x (генерирует файлы .kdbx).

Структура файла с базой данных KeePass (.kdb, .kdbx) состоит из 3 частей:

- Подпись (не зашифрована);

- Заголовок (не зашифрован);

- Данные (зашифрованы).

Далее я подробно расскажу о том, как дешифровать базу данных KeePass 1.x и KeePass 2.x.

Это все потому, что у кого-то слишком маленькая экспонента: атака Хастада на RSA в задании NeoQUEST-2016

2016-06-16 в 6:37, admin, рубрики: cryptography, hackquest, neoquest, neoquest2016, rsa, rsa security, Блог компании НеоБИТ, Занимательные задачки, информационная безопасность, криптография Продолжаем разбирать задания online-этапа NeoQUEST-2016 и готовимся к "очной ставке", куда приглашаем всех желающих! Вас ждут интересные доклады, демонстрации атак, конкурсы, призы и многое другое!

Продолжаем разбирать задания online-этапа NeoQUEST-2016 и готовимся к "очной ставке", куда приглашаем всех желающих! Вас ждут интересные доклады, демонстрации атак, конкурсы, призы и многое другое!

Редкий хак-квест обходится без криптографии, ну и NeoQUEST-2016 не стал исключением! В задании online-этапа наш выбор пал на криптосистему RSA, о безопасности которой можно говорить много и долго. В образовательно-познавательных целях, мы взяли не самую популярную атаку на RSA – атаку Хастада.

Кроме этого, мы порядком запутали участников, не предоставив им (на первый взгляд!) никаких исходных данных к заданию. О том, где нужно было искать, что делать с найденным и как реализовать атаку Хастада – читаем под катом!

Читать полностью »