Рубрика «buildroot»

Изучаем RISC-V с платой Sipeed M1S

2024-11-18 в 8:05, admin, рубрики: bl808, bouffalo, buildroot, linux, m1s, m1s dock, risc-v, sipeed, timeweb_статьи, tutorialНаконец-то появилось время и желание пощупать и опробовать в деле давно купленную отладку от Sipeed на базе RISC-V SoC BL808. Попутно я решил собрать материал по теме и поделиться с читателями своим опытом использования этого SoC в разных сценариях. Помимо обзора отладки и SoC я подробно расскажу, что предоставляет производитель для энтузиастов, состав SDK, как собрать Linux-ядро, примеры ее использования. Всем кому интересна данная тема — добро пожаловать под кат! =)

Zynq 7000. Загрузка Embedded Linux на SoC через JTAG с помощью XSCT

2024-08-23 в 8:05, admin, рубрики: buildroot, jtag, kernel, linux, rootfs, timeweb_статьи, xsct, zynq, zynq-7000, zynq-miniУчитывая, что я очень давно занимаюсь отладкой и запуском самых разнообразных проектов связанных с Zynq 7000 — со временем количество итераций перезапуска при проведении отладки увеличивалось пропорционально сложности проекта. Когда я только начинал осваивать разработку под Zynq, то каждый раз закидывал новый образ на microSD карту. Это было очень медленным процессом и требовало от меня постоянно подключать/отключать карту. После этого я освоил сетевую загрузку через Ethernet и TFTP, заменяя файлы по сети и проверяя результат после перезагрузки.

Маленькие «малинки» в крупном дата-центре (часть 2 — iPXE + Buildroot)

2021-10-23 в 7:35, admin, рубрики: buildroot, ipxe, pxe, pxeboot, Raspberry Pi, rpi, RPi4, selectel, Блог компании Selectel, одноплатный компьютер, Разработка на Raspberry Pi, Серверное администрирование

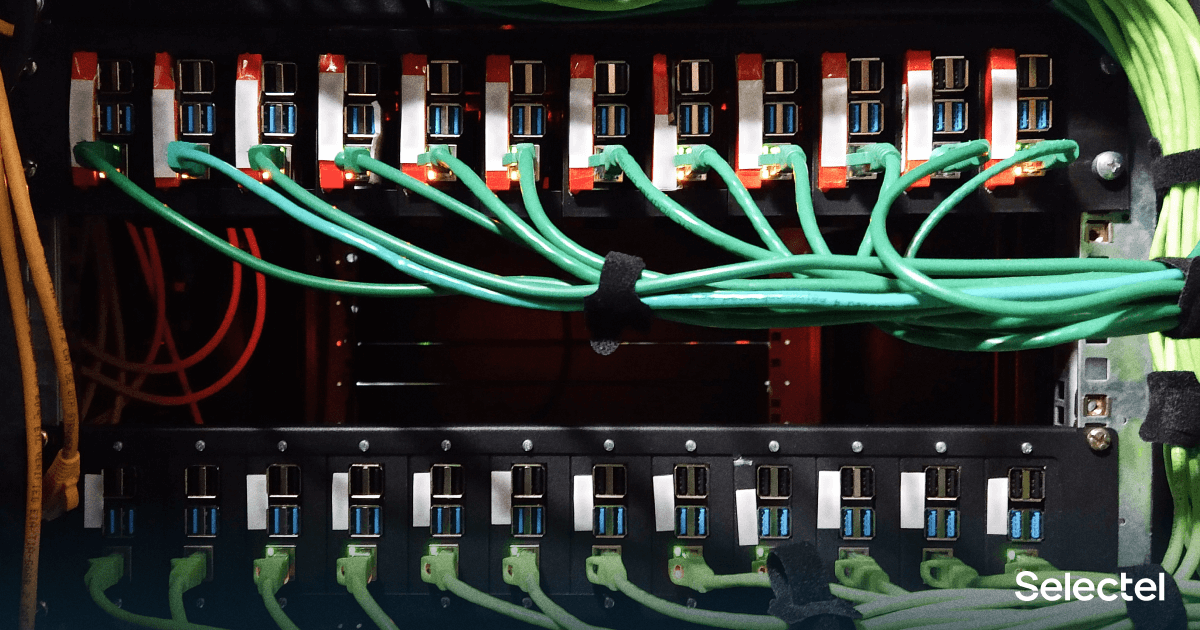

Привет всем, кто заинтересовался историей интеграции «малинок» в серверы! Многие хотели увидеть, как они выглядят в стойке, — вот они, представлены на заглавной иллюстрации.

Продолжим нашу историю о появлении одноплатников в выделенных серверах. В прошлой статье мы рассмотрели отличие процесса загрузки Raspberry Pi 4 от «обычных» серверов и подробно описали какие файлы необходимы для ее успешного завершения. Теперь нужно научиться менять этот процесс под наши нужды.

Читать полностью »

STM32MP1: U-Boot, Buildroot, Arch Linux и немного Debian

2020-05-24 в 17:42, admin, рубрики: archlinux, buildroot, stm32, stm32mp15, u-boot, Настройка Linux, Разработка под LinuxПривет!

Некоторое время назад компания STMicroelectronics выпустила интересные процессоры серии STM32MP1. Когда у меня наконец-то дошли руки до отладочной платы на основе этого процессора, я с некоторым удивлением обнаружил, что для нее отсутствуют какие-либо сборки на основе популярных дистрибутивов (Debian, Arch Linux и др). Оставалось только попробовать самому адаптировать какой-нибудь дистрибутив под данную плату. По результатам этого и появилась данная статья.

Какой дистрибутив лучше использовать для вашей embedded системы?

2019-08-29 в 9:16, admin, рубрики: armbian, buildroot, linux, openwrt. yocto, Настройка Linux, Разработка под LinuxКакой дистрибутив лучше использовать для embedded систем. Этот вопрос является актуальным на сегодняшний день.

Существует три актуальных подхода для решения этой задачи:

- Использовать готовый дистрибутив для вашего одно платного компьютера(Armbian, Openwrt и т.д.)

- Собрать и настроить свой дистрибутив с помощью систем сборок(Buildroot/Yocto и т.д.).

- Использовать свою связку bootloader (u-boot) + ядро(kernel) + rootfs (busybox).

Если кто знает еще, напишите пожалуйста в комментариях.

Читать полностью »

Что спрятано внутри онлайн-касс: разработка фискального регистратора

2018-04-26 в 11:52, admin, рубрики: buildroot, c++, ESC/P, protobuf, Python-ESCPOS, qt, встроенное по, Законодательство и IT-бизнес, онлайн-кассы, ОФД, Программирование, программирование электроники, Разработка систем передачи данных, разработка электроники

Мало кто задумывается, делая покупки в магазине, как работает техника кассира. На самом деле это хорошо отлаженный механизм не только с технической точки зрения, но и с точки зрения законодательства. Все знают, что главное получить чек, а вот почему чек является фискальным документом, подтверждающим покупку — в основном знают только сами предприниматели.

В этой статье мы поделимся опытом разработки кассового аппарата и расскажем, как там всё устроено изнутри.

Читать полностью »

Эксплуатируем root-уязвимость в роутерах Asus

2015-03-13 в 14:55, admin, рубрики: asus, AsusBinWrite, AsusCmd, AsusDiscovery, buildroot, elf, infosvr, mips, netcat, root, routers, telnet, toolchain, vulnerability, информационная безопасность, ит-инфраструктура, роутеры, Сетевые технологии, тегиниктонечитает, уязвимость, хакеры, эксплоиты, метки: Asus, routers, роутерыВ начале 2015 года компания Asus исправила критичнейшую уязвимость в своих роутерах. «Дыра» была в службе по имени infosvr, использующейся утилитами Asus для облегчения настройки роутера путём его автоматического обнаружения в локальной сети. Уязвимость позволяла выполнять любые команды с правами root (ведь infosvr тоже root), что давало злоумышленнику полный контроль над системой.

Но Asus выпустила исправленные прошивки. Теперь это всё в прошлом. Или нет? Хм… А как часто обыватели обновляют прошивки на своих роутерах?

Прошу под кат за подробностями, историей обнаружения, исследованиями, инструкциями и… эксплоитами.

Читать полностью »