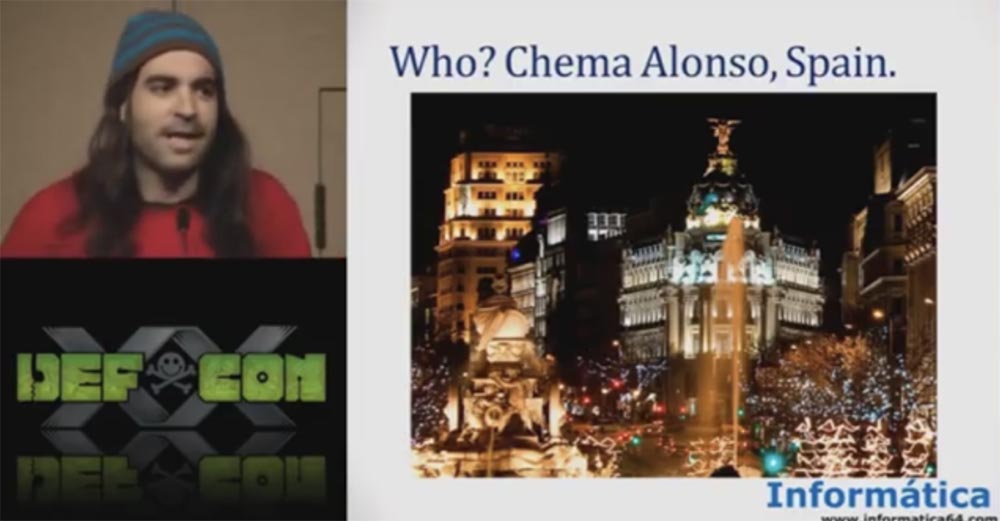

Я рад представить сегодняшнюю тему «Как поиметь плохих парней и мафию, используя JavaScript ботнет». Сначала я хочу представить себя и мою страну – я Чема Алонсо, работаю в маленькой компании под названием Informatica64. Я также занимаюсь безопасностью Microsoft и живу в Испании.

Если вы ещё не были в Испании, то обязательно должны её посетить, здесь есть множество мест, заслуживающих внимания. Это Мадрид, город, который никогда не спит, вы видите его на первом слайде, он меньше, чем Нью-Йорк. Это Барселона со своим удивительным храмом Святого Семейства, и, конечно же, Памплона, где люди убегают от разъярённых быков. Здесь всего одно правило: если ты пьян, не беги! А так всё просто: вы просто должны бежать быстрее, чем бык.

Если вам нравятся особые праздники, то вот битва томатов Томатина. Я не уверен насчёт истории этого обычая, но вам всего лишь требуется кидаться помидорами, и это довольно интересно. Да, такова Испания!

Давайте начнём нашу тему. Она довольно проста: создайте ботнет, и всё. Кто из вас подумывал о том, чтобы создать ботнет? А кто его реально создал? Так, понятно, только я. Идея создания ботнета довольно интересна, но я ленивый человек. Я из Испании, поэтому это нормально. Кроме того, у нас нет денег, у нас не было «дня зеро», мы не ФБР или АНБ, которые могут бесплатно пользоваться сетями, и мы не Google, Apple или Microsoft, чьё оборудование существует по всему миру.

Я хочу показать вам увеличенную картинку на экране – это изобретение испанцев, они сидят в бассейне и подключили электронику через удлинитель, который плавает благодаря одетым на него резиновым тапочкам.

Эта прекрасная иллюстрация того, как мы в Испании пользуемся разными вещами. Мы, испанцы, действуем по-своему, не так, как другие. Итак, идея создания ботнета довольно проста – давайте их всех заразим! Очень простая идея, которую мы хотели воплотить в ботнете – чтобы участвующие в нём компьютеры захотели сами себя заразить.Читать полностью »