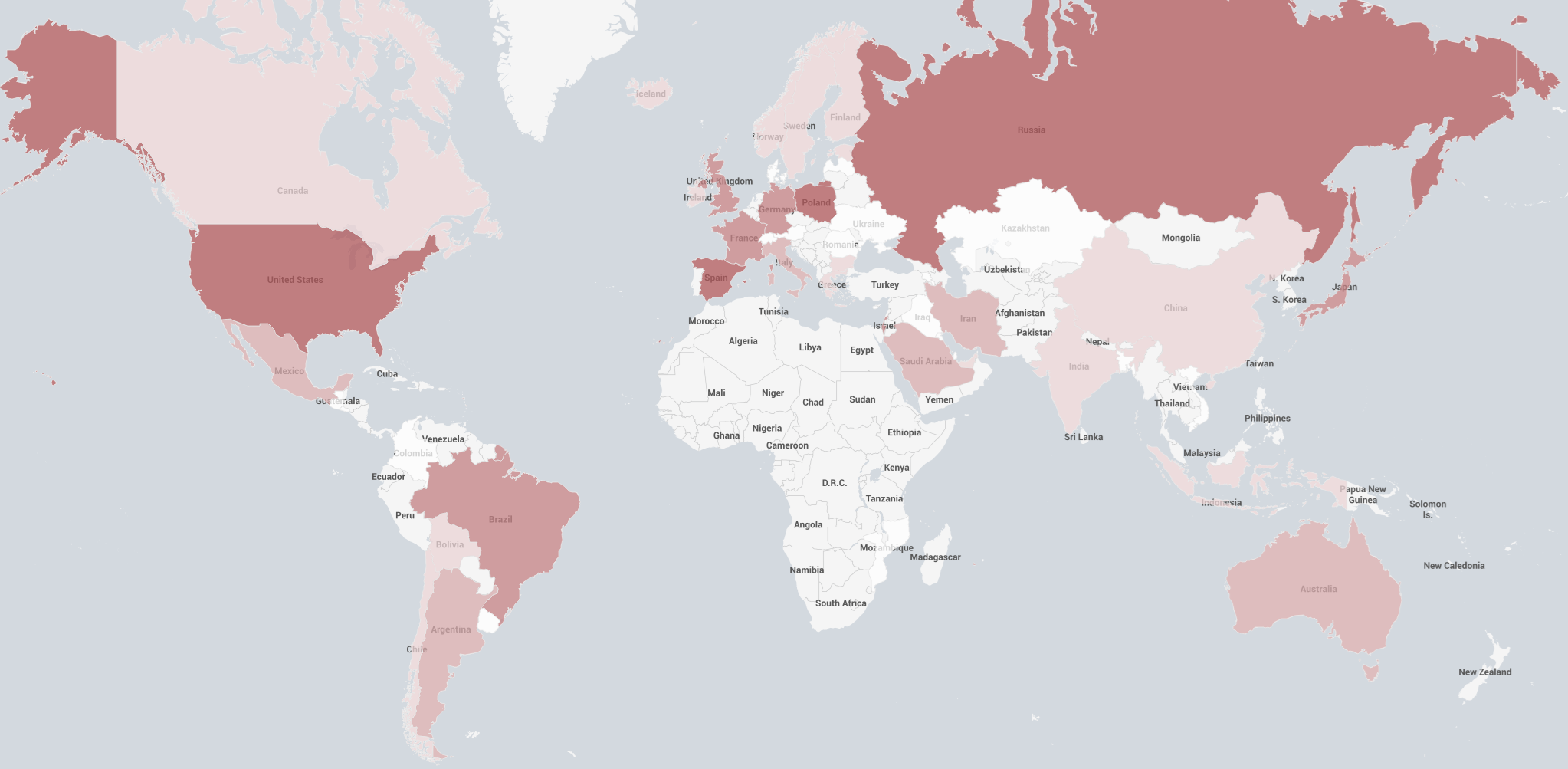

Японский провайдер кибербезопасности Trend Micro заявил, что с конца 2024 года он наблюдает волну масштабных DDoS-атак, в которой используются «армии» скомпрометированных IoT-устройств.

Японский провайдер кибербезопасности Trend Micro заявил, что с конца 2024 года он наблюдает волну масштабных DDoS-атак, в которой используются «армии» скомпрометированных IoT-устройств.

DDoS-атаки посылают волны в океане Интернета, создаваемые творениями разных размеров - ботнетами. Некоторые из них питаются ближе к поверхности, но существует категория огромных глубоководных чудовищ, которые достаточно редки и одновременно настолько опасны, что их можно увидеть только один раз за долгое время.

В ноябре 2021 мы встретили и успешно нейтрализовали несколько атак исходящих от ботнета, который, похоже, не связан с хорошо известными или детально описанными, как варианты Mirai, Bashlite, Hajime или Brickerbot.

Мы уверены, что данные обстоятельства привлекли внимание многих специалистов

по информационной безопасности в попытках изучения внутреннего устройства ботнета Mēris

и природы его возникновения. Мы в Solar JSOC CERT не стали исключением и пришли к выводу, что, возможно, Mēris начал зарождаться еще в 2018 году с помощью вредоносного семейства Glupteba, которое до сих пор является «поставщиком» устройств для Mēris. Так же нам удалось получить контроль над 45 тысячами устройств MikroTik.

Читать полностью »

Примечание: проблема решена. Сейчас национальный домен .cd уже не делегирует полномочия скомпрометированному нейм-серверу

TL;DR Представьте, что может произойти, если национальный домен верхнего уровня (ccTLD) суверенного государства попадет в чужие руки. Однако я (@Almroot) купил доменное имя, которое указано для делегирования NS в национальном домене Демократической Республики Конго (.cd), и временно принял более 50% всего DNS-трафика для этой TLD. На моём месте мог оказаться злоумышленник, который использовал бы эту возможность для MITM или других злоупотреблений.

Очень актуальная на сегодня тема криптовалют. Биткоин перешел границу в 30 тыс $ за монету и продолжает расти, вместе с криптой увеличивается количество инцидентов связанных с криптоджекингом (Cryptojacking)

Криптоджекинг – это схема использования чужих устройств (компьютеров, смартфонов, планшетных ПК или даже серверов) без ведома их владельцев с целью скрытого майнинга криптовалют.

Мне нравятся ботнеты. Нет, не делать (это плохо), а изучать! Сделать ботнет, на самом деле не так сложно (сложно сделать, и при этом НЕ сесть за #). Куда более интересная задача — получить контроль над чужим ботнетом и обезвредить его.

Работая в данном направлении, я обнаружил сервер в составе ботнета, название которого мне пока неизвестно. Данный сервер имел высокие характеристики и принадлежал не очень крупному зарубежному web-хостингу. Игравший у меня в одном месте альтруизм вынудил меня сообщить об угрозе владельцам сервера. Что из этого получилось, я сегодня расскажу. Можно ли из этой истории сделать какие-либо выводы — думайте сами.

В интернете очень часто встречаются вопросы вида «Как проверить, не находится ли мой роутер, компьютер, ip-камера или какое другое устройства в составе ботнета?». Это мотивировало меня рассказать об одном из немногих случаев столкновения с ботнетами из моей практики.

Один из ведущих российских антибот-сервисов рассказывает о том, что на самом деле произошло в Нью-Йорке.

Во вторник, Прокурор Восточного округа Нью-Йорка предъявил уголовные обвинения против восьми человек по 13 обвинительным заключениям, связанным со схемой цифрового мошенничества, получившей название «3VE» (по-русски, читается как «Ева», является поздней модификацией «Methbot»).

Читать полностью »

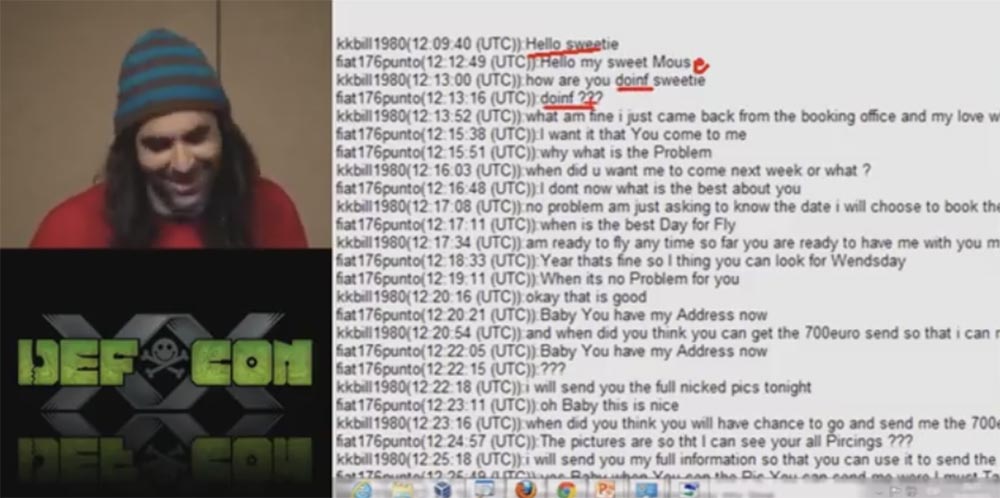

Конференция DEFCON 20. Как поиметь плохих парней (и мафию) с помощью JavaScript ботнета. Часть 1

Этот парень хранил все чаты с теми, кого заинтересовал профиль этой девушки. На этом слайде приведён мой любимый чат, kkbill1980 – это тот, кто выдаёт себя за девушку, а fiat176puntо – его жертва. «kkbill1980: привет, сладенький! — fiat176puntо: привет, моя сладкая мышка!», ну и так далее, очень весёлый чат.

Дальше в чате они обсуждают детали своих любовных отношений, и самая интересная деталь — это 700 евро, которые жертва должна прислать своей «сладкой мышке» будто бы на бронирование отеля во время поездки фальшивой девушки в Германию. Читать полностью »