Часть 1 → Часть 2 → Часть 3 → Часть 4

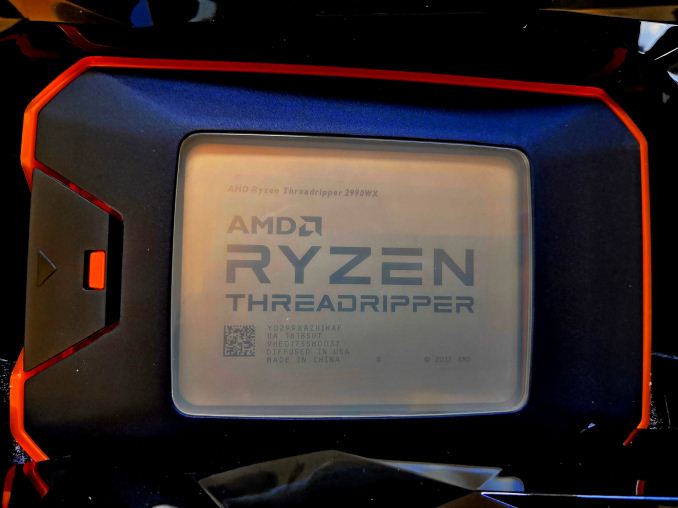

Тесты HEDT: системные тесты

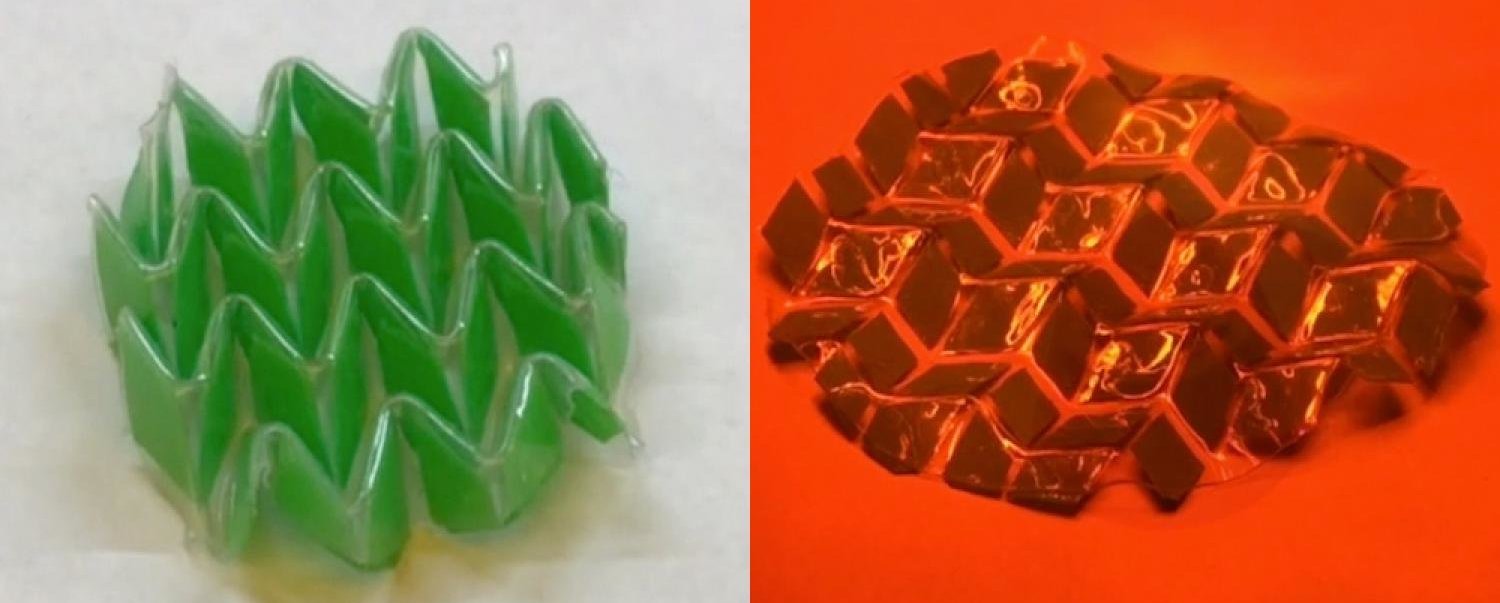

В разделе «Системные тесты» основное внимание уделяется тестированию в реальных условиях, с которыми сталкивается потребитель. В этом разделе мы рассмотрим время загрузки приложений, обработку изображений, простую физику, эмуляцию, нейронное моделирование, оптимизированные вычисления и разработку трехмерных моделей, с использованием легкодоступного и настраиваемого программного обеспечения. Хотя некоторые из тестов попроще перекрываются возможностями больших пакетов, таких как PCMark, (мы публикуем эти значения в разделе офисных тестов), все же стоит рассмотреть различные перспективы. Во всех тестах мы подробно объясним, что именно тестируется, и как мы проводим тестирование.

Читать полностью »