Qrator Labs выражает благодарность программному комитету ENOG за разрешение опубликовать на Хабре расшифровку круглого стола, посвященного блокировкам запрещенного к распространению контента. Мероприятие проходило в Минске 9-10 октября. Внимание! Текст длинный, тема чувствительная — просьба отнестись серьёзно к комментарию, который вы захотите оставить под публикацией.

ENOG («Евразийская группа сетевых операторов», в оригинале European Network Operators Group) представляет собой региональный форум интернет-специалистов, занимающихся важнейшими аспектами работы интернета. В рамках форума они имеют возможность обмениваться опытом и знаниями по вопросам, присущим Российской Федерации, странам СНГ и Восточной Европы.

Очередность выступлений и темы докладов:

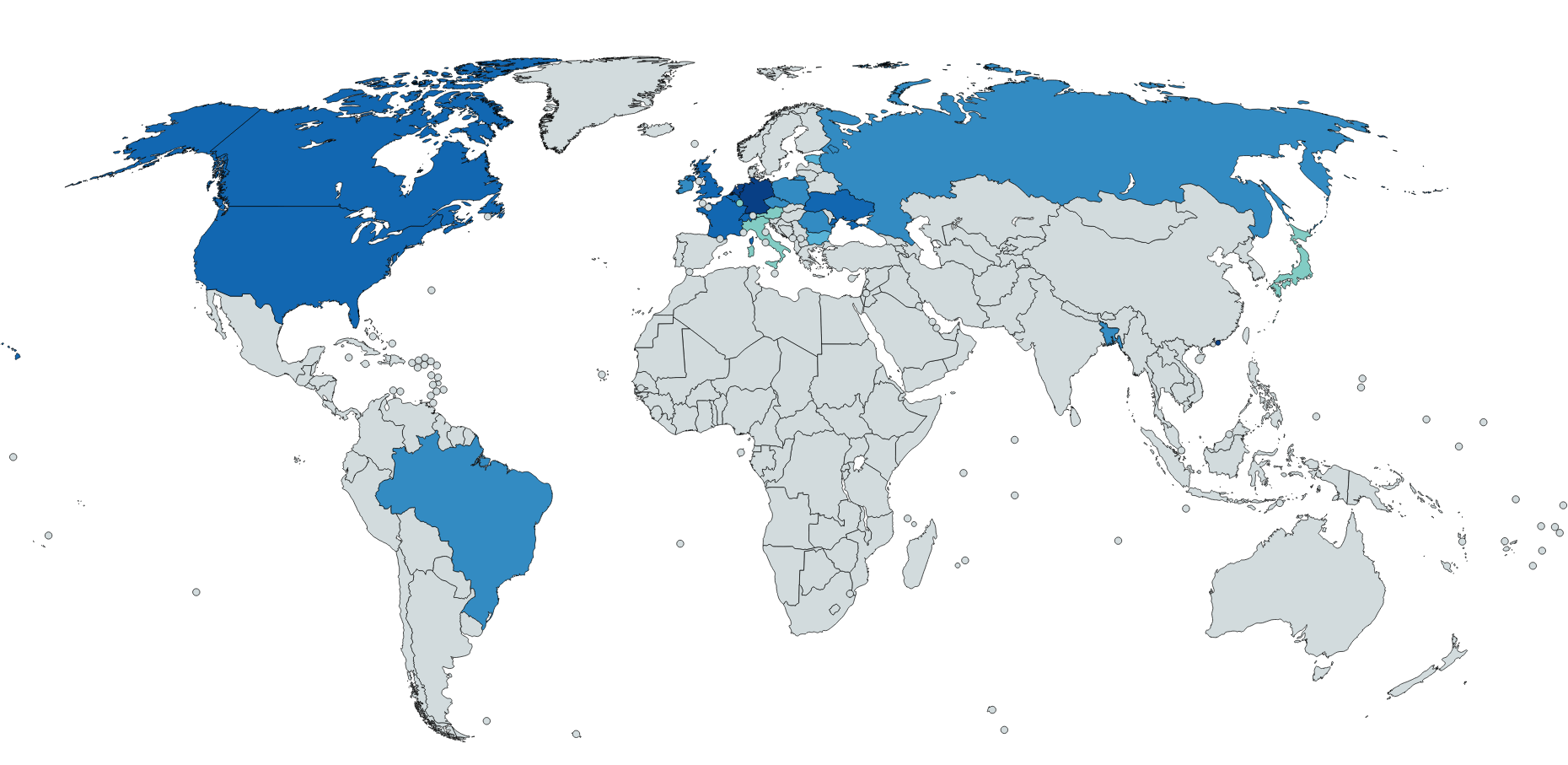

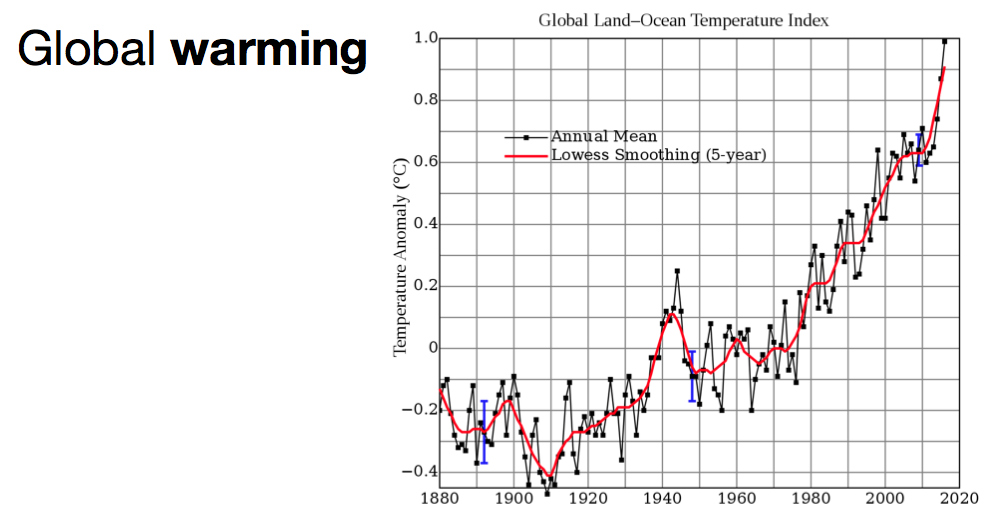

- Техническая сторона блокировок, Алексей Семеняка — RIPE NCC

- Обзор технической ситуации с блокировками в России — Филипп schors Кулин, DIPHOST

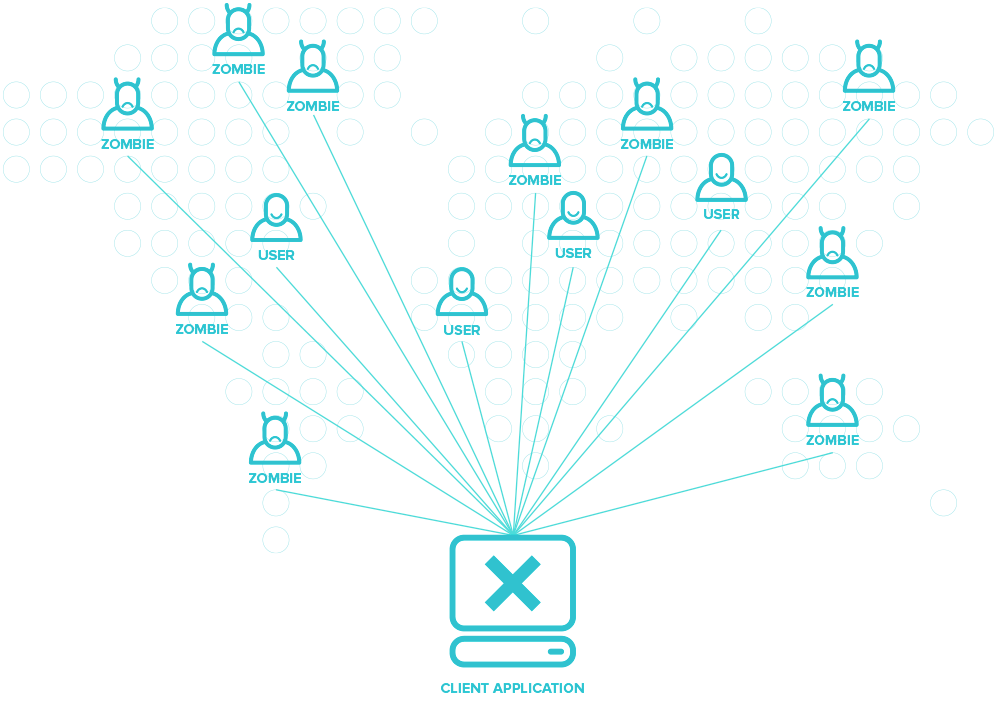

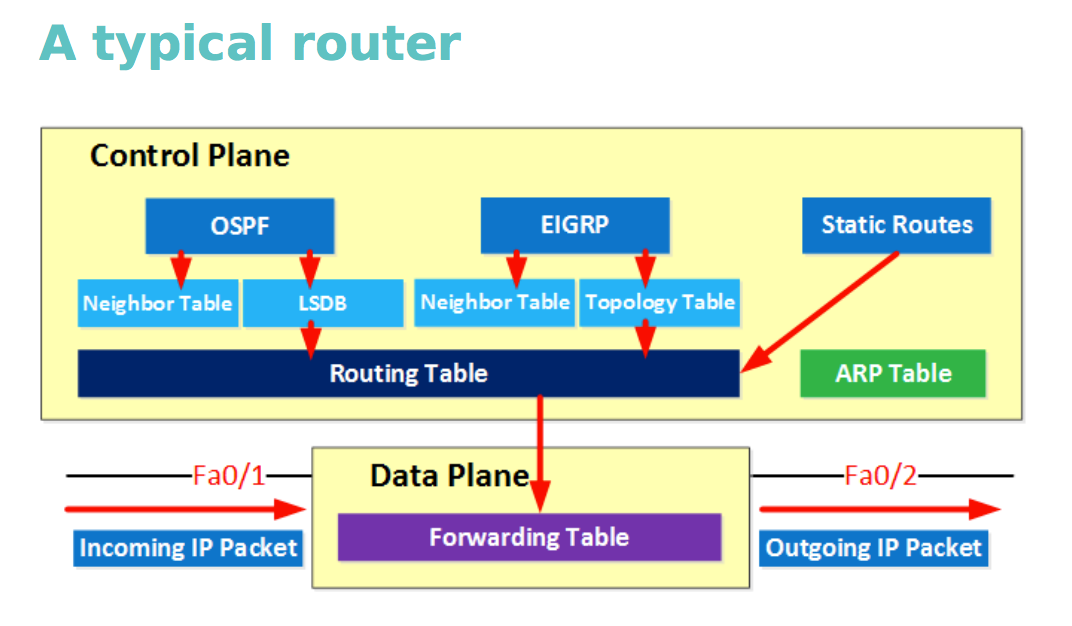

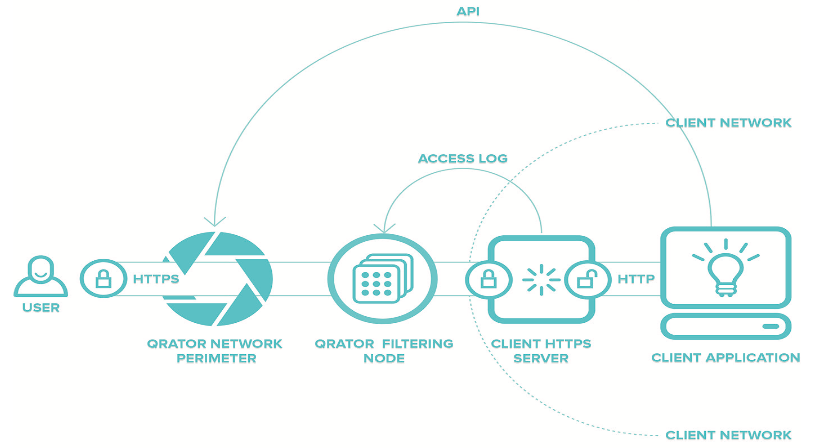

- Проблемы deep packet inspection в транспортных сетях — Артем ximaera Гавриченков, Qrator Labs

- Перспективы блокирования контента в условиях дальнейшего развития технологий интернет — Антон Басков, AB Architecture Bureau

- Административные вопросы блокировок — Юрий Каргаполов, UANIC