Когда компания подвергается кибератаке, первым делом нужно понять, что именно и откуда прилетело, удалить вредоносный код и, желательно, найти и закрыть уязвимую точку в инфраструктуре. И уж потом можно задаться вопросом «кто виноват», хотя, увы, довольно часто он и вовсе остается без ответа. Задача поставщиков защитных решений — обнаруживать и исследовать угрозы, обеспечивать возможности защиты, информировать клиентов. Поиском киберпреступников должны заниматься правоохранительные органы. Для этого мы делимся с ними результатами нашей работы, но здесь есть один нюанс.

Когда компания подвергается кибератаке, первым делом нужно понять, что именно и откуда прилетело, удалить вредоносный код и, желательно, найти и закрыть уязвимую точку в инфраструктуре. И уж потом можно задаться вопросом «кто виноват», хотя, увы, довольно часто он и вовсе остается без ответа. Задача поставщиков защитных решений — обнаруживать и исследовать угрозы, обеспечивать возможности защиты, информировать клиентов. Поиском киберпреступников должны заниматься правоохранительные органы. Для этого мы делимся с ними результатами нашей работы, но здесь есть один нюанс.

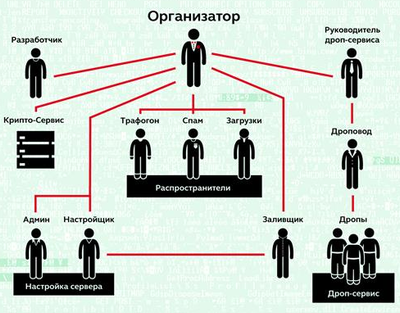

Набор знаний для защиты от вредоносной программы несколько отличается от набора, необходимого для расследования. В последнем случае появляется необходимость в доказательствах наличия связи между разными инцидентами, принадлежность различных вредоносных программ к одному источнику — ну, в общем, то, что для защиты клиентов не всегда требуется. Важно перевести информацию с технического языка на юридический. Такой работой в «Лаборатории» занимается Отдел расследований компьютерных инцидентов. Недавно они поделились информацией о расследовании деятельности группировки Lurk, нацеленной на коммерческие организации. Жертвы кампании заражались одноименной троянской программой, с помощью которой похищались средства с корпоративных банковских счетов.

Эта сторона работы по борьбе с киберпреступностью освещается в деталях гораздо реже традиционного исследования угроз, и потому публикация особенно интересна. Данный текст является краткой выжимкой из нескольких публикаций на Securelist по теме: начиная с краткого исследования 2012 года, и заканчивая детальным техническим разбором троянца Lurk и рассказом о многолетнем расследовании деятельности группировки в целом.

Читать полностью »