С начала 2013 года мы начали отслеживать интересное семейство троянских программ — Win32/Redyms. Эта угроза примечательна тем, что использует технику подмены результатов поисковых запросов популярных поисковых систем. Мы установили, что наибольшее распространение она получила в США и Канаде. Именно в этих странах киберпреступный рынок предлагает самые высокие цены за перенаправление (клики) пользователя с популярных поисковых систем на вредоносные или рекламные ресурсы.

Рубрика «Блог компании ESET NOD32» - 37

Что общего у Win32/Redyms и TDL4?

2013-02-11 в 14:21, admin, рубрики: ESET, redyms, Блог компании ESET NOD32, информационная безопасность, киберпреступность, метки: ESET, redyms, киберпреступностьУмные редиректы на Nuclear Pack

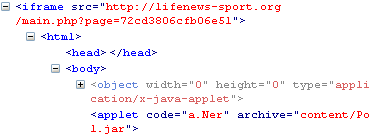

2012-04-09 в 15:09, admin, рубрики: blackhole, Carberp, CVE-2012-0507, ESET, Блог компании ESET NOD32, информационная безопасность, киберпреступность, системное администрирование, эксплойты, метки: blackhole, Carberp, CVE-2012-0507, ESET, киберпреступность, эксплойты Нам удалось зафиксировать интересную волну распространения Carberp при помощи последней версии Blackhole и в последствии Nuclear Pack. Причем, похожая история уже произошла месяцем ранее в Нидерландах, но в ней участвовал только Nuclear Pack версии 2, а распространялся другой банковский ветеран Sinowal/Mebroot.

Nuclear Pack сейчас вновь набирает популярность среди наборов эксплойтов. Собственно миграция с Blackhole обусловлена его хорошим детектом со стороны защитного софта и пристального внимания большого количества исследователей со всего мира.

Самые ходовые наборы эксплойтов сейчас следующие:

- Blackhole

- Eleonore

- Nuclear Pack

- Incognito

- Phoenix

- Sakura

Но вернемся все же к нашей истории, итак на этой неделе были зафиксированы массовые атаки из сети Leksim Ltd/RELNET-NET AS5577, точнее сказать именно здесь хостились наборы эксплойтов на которых шло перенаправление с легальных веб-ресурсов.

MS12-020: разведение RDP-червей

2012-03-15 в 9:07, admin, рубрики: ESET, Exploits, rdp, Блог компании ESET NOD32, метки: ESET, Exploits, rdpВо вторник Microsoft выпустила очередную порцию патчей, и среди них наше внимание особенно привлек MS12-020, который имеет критический статус. Уязвимость позволяет выполнить произвольный код на удаленной системе при мощи специально сформированного RDP-пакета. Данной уязвимости подвержены все версии MS Windows в том числе и 64-битные версии. На самом деле в рамках патча MS12-020 было закрыто две уязвимости CVE-2012-0002 (RCE в RDP) и CVE-2012-0152 (DoS в Terminal Server). Нас больше интересует первая уязвимость, так как она гораздо более опасная и может повлечь за собой появление сетевых червей, которые будут ее активно эксплуатировать (на данный момент о случаях ее использования во вредоносных программах мне не известно).

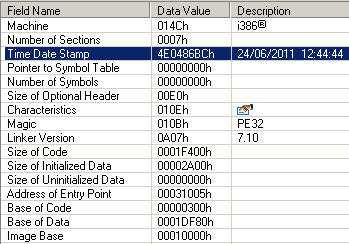

Кстати относительно недавно уже закрывалась уязвимость MS11-065 (август 2011), которая позволяла осуществлять DoS (WinXP/2003) и была замечена в том же драйвере rdpwd.sys, в котором была найдена CVE-2012-0002. Эти изменения можно отследить по временным меткам в rdpwd.sys до и после патча. А также в официальных списках изменений для MS11-065 и для MS12-020.