Всем привет. В конце прошлой статьи я упомянул о том, что компания BlackBerry прекращает поддержку устройств на базе собственной операционной системы. К слову, эта дата несколько раз откладывалась. Первоначальные замыслы компании по закрытию инфраструктуры в ходе процесса End of Life были запланированы на 2019 год. Однако в благодарность своим пользователям BlackBerry объявила, что будет поддерживать критически важную инфраструктуру и по окончании 19 года. И вот, весной 2020 года поступила конкретика на этот счёт - сервера отключат 4 января 2022 года. Т.е осталось буквально пол месяца и к этому моменту нужно подготовить свои устройства.

Рубрика «безопасность» - 8

Подготовка смартфона на BlackBerry OS 10 к 4 января 2022 года

2021-12-26 в 11:43, admin, рубрики: blackberry, blackberry 10, безопасность, гаджеты, операционная система, смартфоныОтслеживание устройств по рекламным пакетам Bluetooth Low Energy в обход защиты стандарта

2021-12-04 в 20:57, admin, рубрики: bluetooth, bluetooth low energy, безопасность, Беспроводные технологии, информационная безопасность, отслеживание, отслеживание координат пользователя, радиосигнал, смарт-устройства, уязвимости и их эксплуатацияПо сравнению с позиционированием при помощи сотовых сетей или GPS использование Bluetooth метод имеет точность вплоть до нескольких сантиметров и идеально подходит для использования внутри помещений. Стандартная система позиционирования состоит из распределённых по помещению Bluetooth-маячков, которые с некоторой периодичностью рассылают так называемые рекламные (advertising) пакеты. Смартфон, анализируя содержимое принимаемых пакетов и мощность сигнала от нескольких маячков, вычисляет местоположение пользователя.

Самый полный чек-лист для защиты от мошенников

2021-10-23 в 15:21, admin, рубрики: безопасность, Законодательство в IT, информационная безопасность, мошенники, мошенников от it, мошеннический сайт, мошенничества, мошенничество, мошенничество в интернете, мошенничество в соц. сетях, мошенничество поддельный сайт, мошенничество с кредитными картамиНесколько месяцев я изучал тему интернет мошенничества с целью собрать наиболее полный список действий, которые обезопасили бы меня от жуликов и их махинаций. Итогом изучения стал чек-лист, которым хочу поделиться со всеми. Его цель - сделать взлом цифровых активов сложным и бессмысленным.

Касперская призвала не сдавать биометрию: она не нужна, и её украдут

2021-10-06 в 12:50, admin, рубрики: безопасность, биометрия, кибербезопасность, Наталья Касперская, Текучка, метки: безопасность, биометрия, кибербезопасность, Наталья Касперская, Текучка«Их практически с гарантией украдут, продадут, сольют. Давайте нам сначала объяснят, как эти данные планируется защищать, в том числе от своих сотрудников," — сказала Наталья Касперская о биометрических данных. Она призвала «не вестись на удобство» и не сдавать биометрию как минимум пока собирающая её компания не объяснитЧитать полностью »

Банки не хотят внедрять многофакторную авторизацию и покончить с мошенничеством

2021-10-04 в 4:00, admin, рубрики: банки, бездействие, безопасность, Блог компании ITSOFT, Законодательство в IT, информационная безопасность, многофакторная аутентификация, мошенничество, финансы в IT, халатностьiOS 15 позволяет находить даже выключенный iPhone: как это сделано и есть ли опасность

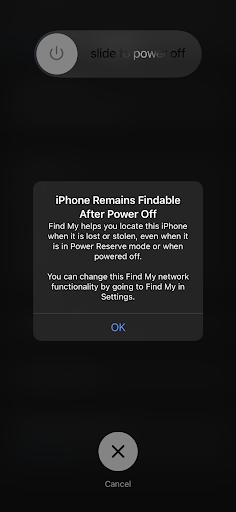

2021-10-01 в 13:51, admin, рубрики: apple, bluetooth le, find my, find my iphone, безопасность, Беспроводные технологии, информационная безопасность, определение местоположения, разработка под iOS, слежкаЯ заметил эту функцию довольно давно на одном из моих iPhone с бетой iOS 15. Вот скриншот, который я сделал в июле. С тех пор интерфейс пользователя немного изменился.

Пользователи далеко не сразу заметили существование этой функции. Нужно обновиться до iOS 15.0, включить в iPhone службы геолокации, войти в аккаунт пользователя, участвовать в сети Find My, и так далее. А под конец совершить самое странное действие, которое сегодня никто не делает: отключить iPhone. Но как только об этом узнал Twitter, популярность темы мгновенно выросла. Как и количество слухов о том, как реализована эта функция.

Читать полностью »

Безопасность Яндекс.Такси, о которой не подозревают алгоритмы при построении маршрутов для водителя

2021-09-23 в 19:44, admin, рубрики: Алгоритмы, безопасность, идеяДва дня назад мне нужно было добраться до аэропорта. И так получилось, что вызвать такси мне пришлось глубокой ночью примерно в 03:30.

На улице шел дождь, небо затянуто тучами и на улице было очень темно. К дому подъехала машина, я сел в такси и мы поехали.

Водитель Яндекс.Такси ориентировался по навигатору, ехал строго по построенному маршруту и подсказкам голосового помощника.

По маршруту мне стало понятно какой дорогой навигатор ведёт водителя к месту назначения.

И это было очень странно:

-

Это объездная дорога по окраине города

-

Дорога местами прилично разбитая

Как устроен The Update Framework (TUF). Обзор технологии безопасного обновления ПО

2021-09-21 в 7:32, admin, рубрики: CNCF, Notary, open source, TUF, безопасность, Блог компании Флант, информационная безопасность, обновления, системное администрирование, СофтThe Update Framework (TUF) — программный фреймворк с открытым кодом для защиты репозиториев, из которых скачиваются обновления. Главная задача TUF — предоставить возможность обновлять софт безопасно, а также минимизировать ущерб в случае, если обновление скомпрометировано. Фреймворк можно использовать для создания собственной системы обновления ПО (например, менеджера пакетов) либо для повышения безопасности существующей.

Краткая история паролей от античности до наших дней

2021-09-17 в 13:30, admin, рубрики: безопасность, Блог компании Selectel, интернет, информационная безопасность, пароли, Сетевые технологии, Социальные сети и сообщества

Несмотря на то, что Microsoft много лет активно продвигает концепцию «беспарольного будущего», пока что поверить в удивительный новый мир довольно трудно. Разве может быть что-то более незыблемое и постоянное, чем проверка «свой-чужой» с помощью кодового слова? Разбираемся, как пароли появились, распространились и почему IT-корпорации планируют от них отказываться.

Читать полностью »

7 ложных предположений о том, как устроены строки

2021-09-06 в 14:40, admin, рубрики: ASCII, security, software security, Unicode, безопасность, безопасность по, Блог компании Typeable, информационная безопасность, кодировки, кодировки текста, обработка строк, обработка текстов, Программирование, строки, текст, уязвимости, ЮникодКак Unicode уничтожает большинство ваших предположений о том, как на самом деле работают строки

Когда речь идет о написании чего-то простого, мы, программисты, обычно действуем интуитивно. В случае с простыми вещами мы полагаемся на четкий набор предположений вместо конкретных знаний о том, как эти вещи работают. Например, мы предполагаем, что если b = a + 1, то b больше a, или что если мы применим функцию malloc для какого-то буфера, то получим необходимое количество памяти для записи. Мы не заглядываем в документацию всякий раз, когда имеем дело с мелочами.

Мы делаем так, потому что тотальная проверка замедлит работу. Однако если бы мы все-таки провели проверку, мы бы обнаружили, что обычно ошибаемся в своих предположениях. Существует арифметическое переполнение, в результате которого a + 1 может быть значительно меньше, чем a. Иногда malloc дает нам null вместо буфера и мы оказываемся в пролете.

Нам обычно приходится обжечься на таких вещах, чтобы хотя бы немного изменить свои предположения. И даже тогда мы обычно исправляем их весьма условно.

Столкнувшись с досадной ошибкой переполнения, мы можем скорректировать свое предположение о целых числах в виде «a + 1 больше a, если отсутствует вероятность, при которой a представляет собой очень большое число». И мы действуем исходя из этого, вместо того, чтобы обдумать четкие правила, по которым работает переполнение.

Уточненные предположения – это опыт. Чаще всего они позволяют нам работать быстрее и правильнее. Однако мы можем вообще переместить некоторые вещи, например, правильную обработку malloc, из нашей внутренней категории «простые вещи» во внутреннюю категорию «сложные вещи». И тогда мы действительно можем пойти и уточнить, как они работают.