С малых лет всегда интересовало тестирование, особенно в области безопасности, но кстати тестировщиком я так и не стал, но иногда люблю потыкать чужие автоматы и поискать уязвимости.

Помню, когда впервые открывались известные кассовые автоматы приема платежей, при обновлении ПО каким-то образом там вылезло окно браузера и понеслась, что мы там только не делали, думаю об этом многие уже писали и с тех пор к безопасности приложений начали относится более серьезнее.

Не так давно в сетях быстрого питания начали появляться удобные кассовые автоматы

самообслуживания. Безусловно, вещь очень удобная подошел, посмотрел, заказал и ждешь когда твой номерок появится на табло.

Помимо интерактивных касс, появляются интересные схемы развлекательных комплексов с подробным описанием и подробностями о акциях или скидках.

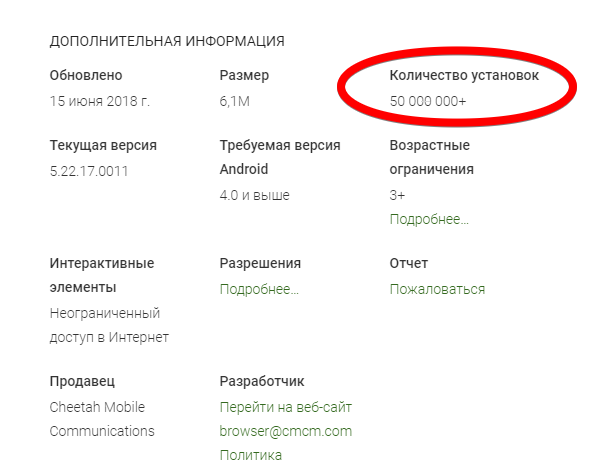

Насколько это безопасно?Читать полностью »