Спешу предупредить читателей: Данная статья написана только для ознакомления, и ни в коем случае не призывает к любым противоправным действием. Автор не несет ответственности за любые неправомерные действия совершенные людьми с использованием информации из данной статьи.

Приветствую читатель. Сегодня я хочу поговорить о безопасности систем контроля и управления доступом (СКУД) в целом и на примере моего ЖК. Будут рассмотрены основные уязвимости, а также совершена успешная попытка копирование ключей. Все манипуляции будут носить в основном аппаратный характер.

Читать полностью »

Рубрика «безопасность» - 30

СКУД моего ЖК — безопасность на двух болтах

2019-02-07 в 22:55, admin, рубрики: diy или сделай сам, mifare, NFC, NXP, RFID, безопасность, Беспроводные технологии, взлом, информационная безопасность, реверс-инжиниринг, СКУДСапожник без сапог. Как студенты писали фишинговые письма

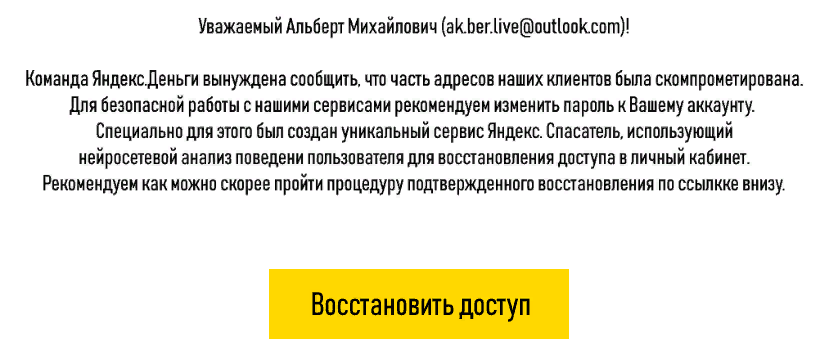

2019-02-04 в 9:32, admin, рубрики: антивирусная защита, безопасность, Блог компании Яндекс.Деньги, защита, информационная безопасность, конкурс рэп-исполнителей, письма, СБ, студенты, Учебный процесс в IT, фишинг, яндекс.деньгиПривет! Я редактор этого блога, а ещё иногда преподаю вирусологию в университете.

Я решил разнообразить учебный процесс и придумал несколько заданий для пятикурсников — таких, чтобы практика и актуальность, а не списывать код из 2003 года. Одно из заданий — придумать и отправить фишинговые письма вымышленным людям, которые могли бы существовать в реальности. Ведь если не знаешь, как нужно атаковать, то и не узнаешь, как защищаться, верно?

Я покажу лучшее из того, что получилось: какие письма мошенники могли бы посылать от имени Яндекс.Денег, как студенты прикидывались сервисами, а на десерт — приёмы, которые мошенники используют прямо сейчас (на примере нескольких писем, полученных нашими бдительными пользователями).

«Сбербанк онлайн» и 2ГИС угодили под «закон Яровой»

2019-01-28 в 15:02, admin, рубрики: архивы, безопасность, Госвеб, Ирина Яровая, мессенджеры, мобильные приложения, ОРИ, персональные данные, Роскомнадзор, Сбербанк, Текучка, ФСБ, метки: 2ГИС, архивы, безопасность, Госвеб, Ирина Яровая, мессенджеры, мобильные приложения, ОРИ, персональные данные, Роскомнадзор, Сбербанк, Текучка, ФСБРоскомнадзор внёс в реестр Организаторов распространения информации (ОРИ) приложение «Сбербанк онлайн» и карты «2ГИС», заметила редакция RNS. С середины лета 2018 года ОРИ, по «закону Яровой» обязаны хранить переписку пользователей и другие персональные данные минимум полгода. Дополнительно, Читать полностью »

Надежное программирование в разрезе языков — нубообзор. Часть 1

2019-01-28 в 11:16, admin, рубрики: безопасность, надежность, ненормальное программирование, Программирование, Промышленное программирование, Разработка для интернета вещей, системное программирование, языки программированияВ очередной раз провозившись два дня на написание и отладку всего четырехсот строк кода системной библиотеки, возникла мысль — “как бы хорошо, если бы программы писались менее болезненным способом”.

И в первую очередь, поскольку отладка занимает гораздо больше времени, чем написание кода — нужна защита от дурака (в т.ч.себя) на этапе написания. И это хотелось бы получить от используемого языка программирования (ЯП).

Конечно же, надо изобрести новый, самый лучший ЯП!

Нет, сначала попробуем выразить свои пожелания и посмотреть на то, что уже наизобретали.

Читать полностью »

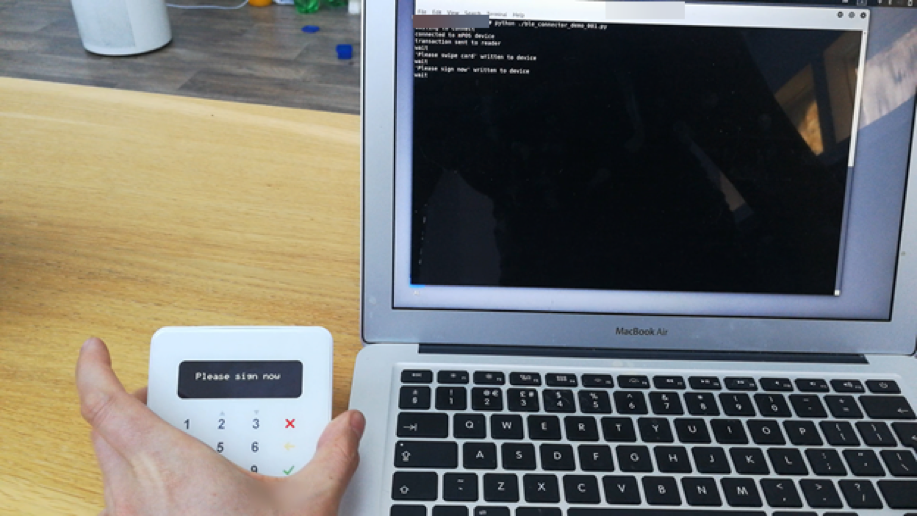

Ради денег: поиск и эксплуатация уязвимостей в мобильных платежных терминалах

2019-01-21 в 13:45, admin, рубрики: mPOS, безопасность, Блог компании Positive Technologies, информационная безопасность, уязвимости, финансы, финансы в IT

Карточные платежи становятся все более популярными. Мобильные платежные терминалы (mPOS-терминалы) способствуют развитию этой тенденции, снижая барьеры входа на рынок карточных платежей для небольших фирм и частных предпринимателей. При этом при определенных условиях операции все еще можно осуществлять во множестве стран (включая Россию) при помощи магнитной полосы. Каждый новый виток технологического прогресса ставит под угрозу платежную экосистему. К каким проблемам безопасности может привести облегчение доступа на рынок карточных платежей? И чем мы рискуем, продолжая полагаться на старые карточные технологии, в частности на магнитную полосу?

За последние годы число операций, осуществляемых с помощью mPOS-терминалов, существенно возросло. Острая конкуренция среди поставщиков mPOS привела к тому, что получить такой платежный терминал стало чрезвычайно просто. Подписание договора занимает меньше пяти минут, а сами mPOS-терминалы зачастую предоставляются бесплатно. Теперь их можно увидеть повсюду. Как и обычные POS-терминалы, они являются конечным звеном платежной инфраструктуры. Это делает их интересными и легко доступными для злоумышленников. Читать полностью »

Следующий шаг в обеспечении безопасности аэропортов

2019-01-21 в 13:16, admin, рубрики: аэропорт, безопасность, будущее здесь, Урбанизм

Сумка, видимая через рентгеновский сканер

Технологии, которые могут ускорить и увеличить эффективность проверки безопасности в аэропортах, были показаны отраслевым экспертам на демонстрационном мероприятии в Лондоне.

Мероприятие является частью правительственной программы «Будущие Решения в области Авиационной Безопасности» (FASS), которая вкладывает миллионы фунтов в многообещающие идеи.

Стоит отметить, что почти все представленные инновации еще находятся на стадии прототипа.

Среди представленных нововведений — платформа, которая может обнаружить взрывчатку, спрятанную в обуви людей, стоящих в очереди на проверку безопасности. Сканер обуви, разработанный компанией Scanna, использует сетку чувствительных электродов для анализа обуви и ее содержимого. Когда машина обнаруживает что-то, чего не должно быть в паре обуви, она предупреждает персонал, чтобы он мог вмешаться.Читать полностью »

Как заDDoSить целую страну

2019-01-20 в 19:29, admin, рубрики: edisonsoftware, Mirai, безопасность, Биографии гиков, Блог компании Edison, информационная безопасность, Научно-популярное, хакерыХакер из Британии, положивший интернет всей Либерии, отправился в тюрьму.

Даниэль Кэй был нанят для атаки на телекомпанию Lonestar.

Даниэль Кэй признался, что напал на африканскую телефонную компанию — непреднамеренно положив интернет Либерии — в 2016 году.

30-летний британец остается в центре крупного международного расследования сотен случаев кибер-саботажа по всему миру.

Национальное агентство по борьбе с преступностью говорит, что Кэй, возможно, самый значимый киберпреступник, пойманный в Великобритании за все время.

Судья Александр Милн заявил, что Кэй совершил «циничное» финансовое преступление, заключив Кэя в тюрьму на 32 месяца в Королевском суде Блэкфрайарса в Лондоне.

Он добавил:

«Парадоксально, но вы достаточно умны, чтобы понимать, какой силой вы обладали. Но это делает ситуацию только более пугающей, ведь Вы использовали Ваши способности, чтобы совершить эту атаку.»

Кэй плакал навзрыд, когда его арестовывали.

Читать полностью »

Новый способ угона аккаунтов «оптом» через получение доступа к сервисам оператора сотовой связи

2019-01-20 в 10:06, admin, рубрики: безопасность, Вконтакте, информационная безопасность, мошенничество, МТС, сотовая связь, социальная инженерия, Социальные сети и сообщества, социнжинирингСегодня, буквально несколько часов назад, я обнаружил новый для меня способ мошенничества: попытку получить доступ к личному кабинету моего сотового оператора.

Оперативный поиск в сети, а также опрос знакомых айтишников показал, что никто пока этот способ еще не видел в работе. Отсутствие общеизвестности, а также неочевидность обывателям всех угроз применения полученного доступа делает его более опасным.

Внимание! Данный пост написан с целью предупредить сообщество о возможной опасности и новом виде мошенничества. Повторение действий, описанных в статье, с любыми аккаунтами, кроме своих собственных, влечёт ответственность в соответствие с законодательством РФ.

Комплексный подход к визуализации событий безопасности и измерению её эффективности

2019-01-18 в 12:04, admin, рубрики: безопасность, визуализация, визуализация данных, гештальт, информационная безопасность, научная статья, психология, эффективностьПривет! Представляем вашему вниманию перевод статьи "A Full-Scale Security Visualization Effectiveness Measurement and Presentation Approach".

От автора перевода

Визуализация оказывает неоценимую помощь экспертам в получении выводов и знаний об объекте исследований, особенно, если такие исследования связаны с обработкой большого объёма данных. При этом, выбор способов визуализации, как правило, носит творческий характер и не является обоснованным выбором на основании каких-либо количественных оценок. В статье предпринята попытка получения количественных оценок визуализации.

Кроме того, необходимо отметить, что вопросам исследования визуализации в русскоязычных источниках уделяется мало внимания. Исследования, описанные в статье, находятся на стыке нескольких областей знаний: безопасность информации, психологии, науки о данных, что позволяет читателю познакомиться с ранее неизвестными для него темами. Также интерес представляет обширная библиография по теме изучения визуализации.

Основные термины, используемые в тексте статьи, отмечены курсивном и для них в скобках указано значение иностранного термина. Определения таких терминов приведены после текста статьи.

Читать полностью »

9 лучших практик по обеспечению безопасности в Kubernetes

2019-01-18 в 8:32, admin, рубрики: devops, kubernetes, безопасность, Блог компании Флант, информационная безопасность, контейнеры, системное администрированиеПрим. перев.: Это уже не первая статья с общими рекомендациями по безопасности в Kubernetes, что мы переводим в своём блоге. Однако её актуальность — по меньшей мере, как напоминание о простых и важных вещах, на которые не стоит закрывать глаза из-за нехватки времени, — только подтверждается недавними событиями, упоминаемыми автором в начале материала. К слову, автором является Connor Gilbert — менеджер продуктов компании StackRox, предлагающей готовую платформу для обеспечения безопасности приложений, разворачиваемых в рамках Kubernetes-кластеров. Итак, вот что он советует читателям блога CNCF…

NB: Чтобы сделать статью более информативной, для некоторых из упоминаемых автором терминов/методов мы добавили ссылки на соответствующую документацию.

В прошлом месяце в Kubernetes, самой популярной в мире системе оркестровки контейнеров, обнаружили первую крупную уязвимость в безопасности, что ударило по экосистеме проекта. Уязвимость CVE-2018-1002105 даёт возможность злоумышленникам скомпрометировать кластеры через API-сервер Kubernetes, что позволяет исполнять вредоносный код для установки malware и т.п.Читать полностью »