Всем привет!

Предлагаю вам перевод третей части книги "Metasploit Penetration Testing Cookbook". Не забудьте прочитать: часть 1, часть 2.

Глава 3 — Операционная система — оценка уязвимости и эксплуатация

В этой главе мы рассмотрим:

- Введение

- Использование эксплоита — простые советы

- Пен-тест Windows XP SP2

- Shell для удаленного доступа

- Пен-тест Windows Server 2003

- Пен-тест Windows 7/2008 R2

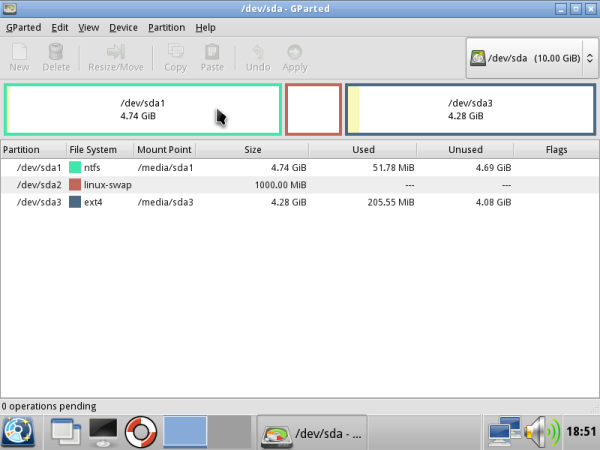

- Пен-тест Linux (Ubuntu/Debian)

- Разбор Windows DLL injection

Введение

В link-предыдущей главе, мы сфокусировались на сборе информации с целевой системы: IP-адрес, открытые порты, доступные сервисы/службы, ОС и т.д. Важным моментом при сборе информации является определение ОС. Эта информация поможет нам подобрать подходящий эксплоит(ы) и применить его (их).

Каждая ОС имеет те или иные ошибки. Как только появляется сообщение о какой либо ошибке, начинается процесс разработки эксплоитов. На черном рынке 0day уязвимости ценятся и цена варьируется от 50-10 USD, а то и больше.

В этой главе мы научимся проникать на ОС. Использовать эксплоиты и payloads, а также их параметры. Итак, давай приступим.Читать полностью »