Настоящая статья описывает процесс настройки двухфакторной аутентификации с использованием смарт-карт JaCarta PKI разработки компании «Аладдин Р.Д.» в виртуальной среде Citrix XenDesktop версии 7.x.

Читать полностью »

Рубрика «аутентификация» - 5

Настройка аутентификации в Citrix XenDesktop 7.x c использованием смарт-карт JaCarta PKI

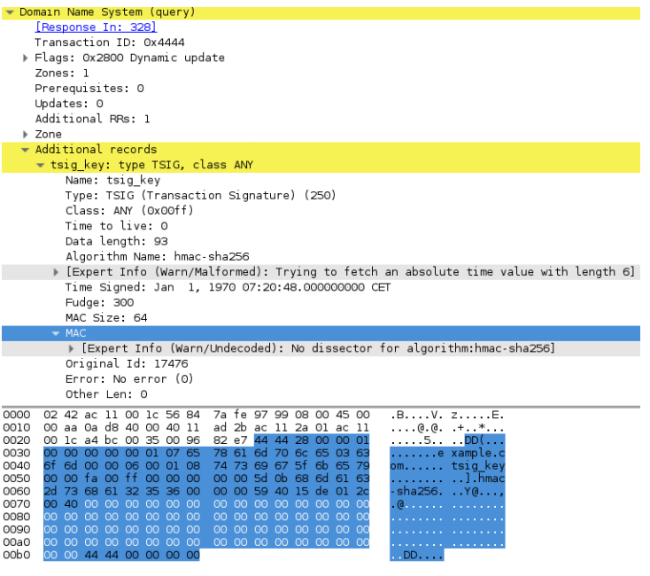

2017-07-28 в 6:51, admin, рубрики: citrix, citrix xendesktop, JaCarta, JaCarta PKI, vdi, Аладдин Р.Д., аутентификация, Блог компании Аладдин Р.Д., информационная безопасность, криптография, системное программирование, смарт-картаКритическая уязвимость механизма аутентификации BIND позволяет похищать и изменять DNS-записи серверов

2017-07-11 в 14:12, admin, рубрики: BIND, DNS, TSIG, аутентификация, Блог компании Positive Technologies, информационная безопасность, уязвимостиВ популярном DNS-сервере BIND обнаружена критическая уязвимость. Ее эксплуатация позволяет злоумышленнику получить корректную подпись для произвольных данных и с помощью этой подписи вносить в него изменения или получать список всех DNS-записей сервера (dns zone transfer attack).Читать полностью »

Исчезающая граница между корпоративными и личными учетными записями

2017-06-01 в 7:00, admin, рубрики: аутентификация, безопасность, Блог компании Gemalto Russia, учетные записиВ последние несколько лет можно наблюдать, как постепенно стирается граница между корпоративными и личными учетными записями с точки зрения уровня безопасности и тех потребительских свойств, которые они предлагают, а сами учетные записи становятся все более совместимыми. Посмотрим, как эти две разные сферы применения учетных записей становятся более схожими друг с другом.

Как при помощи токена сделать Windows домен безопаснее? Часть 1

2017-05-04 в 11:41, admin, рубрики: PKI, Windows Server, аутентификация, Блог компании «Актив», информационная безопасность, криптография, рутокен

Кто-то из вас наверняка слышал про инцидент , который был обнародован совсем недавно. Американский производитель полупроводников Allegro MicroSystem LLC подал в суд на своего бывшего IT-специалиста за саботаж. Нимеш Пател, проработавший в компании 14 лет, уничтожил важные финансовые данные в первую неделю нового фискального года.

Аутентификация в OpenSSH Putty по JaCarta PKI

2017-05-03 в 8:07, admin, рубрики: JaCarta, linux, OpenSSH Putty, ssh, USB-токен, аутентификация, Блог компании Аладдин Р.Д., информационная безопасность, криптография, системное программирование, смарт-карта, шифрование, метки: JaCarta, OpenSSH Putty, USB-токенВ настоящей статье описан алгоритм настройки SSH-клиента Putty для ОС Windows для работы с JaCarta PKI.

Читать полностью »

Современная JWT авторизация для современного Node.js фреймворка Koa

2017-03-16 в 7:04, admin, рубрики: authentification, javascript, jwt, koa, node.js, аутентификация

Задача авторизации возникает практически в каждом Node.js проекте, однако, чтобы ее правильно настроить, необходимо подключить большое количество модулей и собрать кучу информации из разных источников.

В этой статье я опишу полноценное решение по авторизации на основе JSON Web Token (JWT) для Node.js и Koa с хранением хэшей паролей в MongoDB. От читателя ожидаются базовые знания Node.js и принципов работы с MongoDB через Mongoose.

Читать полностью »

21 компания, использующая блокчейн для аутентификации и управления идентификацией

2017-03-06 в 13:36, admin, рубрики: Wirex, аутентификация, Блог компании Wirex, блокчейн, децентрализованные системы, идентификация, Криптовалюты, приложения, сервисы, стартапы, электронное правительство Существует множество вариантов применения блокчейна вне финансовой сферы. Например, в области идентификации личности: цифровая идентичность, паспорта, электронное резидентство, свидетельства о рождении и браке, удостоверения личности, логины и пароли и так далее. Создавая цифровую идентичность на базе блокчейна, человек получает более эффективные инструменты управления персональными данными. Он может определять, кто будет ими владеть и иметь к ним доступ.

Существует множество вариантов применения блокчейна вне финансовой сферы. Например, в области идентификации личности: цифровая идентичность, паспорта, электронное резидентство, свидетельства о рождении и браке, удостоверения личности, логины и пароли и так далее. Создавая цифровую идентичность на базе блокчейна, человек получает более эффективные инструменты управления персональными данными. Он может определять, кто будет ими владеть и иметь к ним доступ.

Объединяя в себе принципы распределенного реестра и идентификации личности, цифровое ID может использоваться в качестве своеобразного «цифрового водяного знака». Такой «водяной знак» может присваиваться буквально каждой онлайн-транзакции, затрагивающей различные типы активов. Вот список компаний-первопроходцев, создающих решения на основе блокчейна для управления цифровой идентичностью и аутентификации. Все эти решения находят межотраслевое применение.

Что такое SAML аутентификация и кому она нужна?

2017-02-23 в 7:01, admin, рубрики: saml, аутентификация, аутентификация пользователей, аутентификация пользователя, безопасность, безопасность в сети, безопасность веб-приложений, Блог компании Gemalto Russia, защита данных, защита информации, информационная безопасность, Разработка для Office 365, метки: samlУправление доступом пользователей к облачным ресурсам представляет собой одну из основных проблем для безопасного использования облачных приложений в корпоративном окружении. С распространением многочисленных сервисных концепций SaaS, PaaS и IaaS управление политиками доступа, в том числе организация строгой аутентификации для каждого приложения создает определенную нагрузку на ИТ-подразделения предприятий. Пользователям приходится держать в памяти многочисленные логины и пароли, что неизбежно приводит к утере паролей, снижению продуктивности и раздражает пользователей. До 20% всех обращений в службу поддержки связано с восстановлением утраченных или забытых паролей.

Аутентификация пользователей терминальных серверов на FirePOWER

2017-02-15 в 10:53, admin, рубрики: Cisco, Firepower, ftd, TS Agent, авторизация, аутентификация, Блог компании CBS, ит-инфраструктура, Сетевые технологии, системное администрирование, терминальные серверы, файрвол

Для нас, инженеров, следить за появлением новых версий FirePOWER – настоящее удовольствие. Каждый раз, открывая очередной Release Notes, мы с замиранием сердца (а иногда и с полной остановкой) изучаем новые фичи, добавленные разработчиками.

Одним из долгожданных нововведений стал Cisco Terminal Server Agent (далее TS Agent). Он предназначен для корректной аутентификации пользователей терминальных серверов (далее ТС). В данном материале расскажу, зачем он нужен и как работает. Читать полностью »

Двойная аутентификация Вконтакте — секс или имитация?

2016-11-22 в 14:02, admin, рубрики: 2fa, otp, vk.com, аутентификация, аутентификация пользователя, Вконтакте, двухфакторная аутентификация, двухэтапная аутентификация, защита данных, защита персональных данных, ИБ, информационная безопасность, одноразовые пароли, токеныВсем привет! Недавно решил протестировать аппаратный OTP токен с возможностью перепрошивки по NFC, подключив его к своей учетке в vk.com. При этом наткнулся на недоработки в системе двухфакторной аутентификации Вконтакте, которые показались мне довольно существенными. Хочу поделиться своими наблюдениями с вами, так как в самом VK ошибок не признали. Возможно, я немного параноик? Интересно, что скажете вы.