28 мая в 19:00 в нашем московском офисе пройдет четвертая встреча специалистов по кибербезопасности АСУ ТП.Читать полностью »

28 мая в 19:00 в нашем московском офисе пройдет четвертая встреча специалистов по кибербезопасности АСУ ТП.Читать полностью »

Рубрика «асу тп» - 2

CoLaboratory: Industrial Cybersecurity Meetup #4

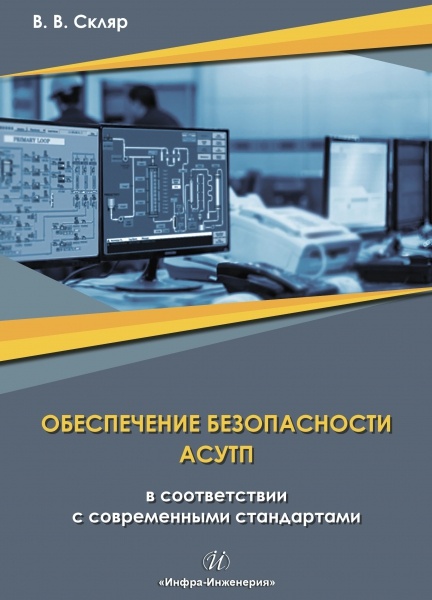

2018-05-24 в 16:26, admin, рубрики: PHDays, асу тп, безопасность АСУ ТП, Блог компании «Лаборатория Касперского», информационная безопасность, промышленная безопасностьО книге «Обеспечение безопасности АСУТП в соответствии с современными стандартами»

2018-03-09 в 2:42, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, стандартизация, стандарты, функциональная безопасность

Как обеспечить функциональную составляющую безопасности систем управления? Чем отличается функциональная безопасность от информационной безопасности и кто из них «главнее»? Есть ли смысл в сертификации на соответствие требованиям стандартов? Своим опытом в решении этих и других вопросов я старался поделиться с сообществом, когда полтора года назад начал публиковать на хабре серию статей. За это время из серии статей сложилось нечто большее.

На днях издательство «Инфра-Инженерия» опубликовало мою книгу «Обеспечение безопасности АСУТП в соответствии с современными стандартами». Формат аннотации на сайте издательства предусматривает всего несколько строк, поэтому я решил поделиться с читателями основными идеями и развернутым содержанием книги.

Читать полностью »

Детям — мороженое, информационной системе — бэкап

2017-11-24 в 13:36, admin, рубрики: backup, veeam backup and replication, veeam endpoint backup, асу тп, Блог компании Cloud4Y, бэкап, Законодательство и IT-бизнес, испдн, Облачные вычисления, резервное копированиеВсе люди делятся на две категории: те, кто еще не делает бэкапы, и те, кто уже делает бэкапы.

Говорить о важности резервного копирования данных и о рисках, связанных с отсутствием такового, считаю излишним. Думаю, в этом вопросе все будут солидарны – резервные копии нужны!

В мнении по этому вопросу, к нам присоединились и правительство со своей карающей дланью, и регулирующие органы в области защиты информации. Все мы помним требования законодательства, озвученны в 17-м, 21-м и 31-м Приказах ФСТЭК. Так же регуляторами кредитно-финансовой сферы сформированы требования к резервированию и резервному копированию.

А с 1 января 2018 года к ним добавится (вступит в действие) и Федеральный закон от 26.07.2017 № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации», который нам так же говорит, что одной из четырех «Основных задач системы безопасности значимого объекта критической информационной инфраструктуры является:» «восстановление функционирования значимого объекта критической информационной инфраструктуры, обеспечиваемого в том числе за счет создания и хранения резервных копий необходимой для этого информации».

Таким образом, данными требованиями охвачены фактически юрлица во всех сферах. А что у нас большего всего любят регуляторы? Читать полностью »

Kaspersky Industrial CTF 2017: семь часов, чтобы вырубить завод

2017-11-03 в 7:08, admin, рубрики: ctf, kics, асу тп, Блог компании «Лаборатория Касперского», информационная безопасность, промышленная безопасность

На конференции GeekPWN в Шанхае мы провели финал соревнования по промышленной кибербезопасности Kaspersky Industrial CTF 2017. В отборочном туре участие приняли почти 700 команд. Преимущественно это были студенты из разных стран, изучающие информационные технологии вообще и кибербезопасность в частности. В финал вышли три команды: CyKor (Южная Корея), TokyoWesterns (Япония), Flappy Pig (Китай).

Наши эксперты соорудили для соревнований модель реально существующего нефтеперерабатывающего завода (какого именно — непринципиально). В модели используются те же PLC-контроллеры, что управляют давлением в резервуарах и контролируют объемы прокачиваемых насосами жидкостей на реальном заводе. Схема их подключения также взята из реальности. Плюс мы построили модель понижающей подстанции 110/10 кВ на стандартных контроллерах производства ABB и Siemens.

Читать полностью »

Онлайн курс «Функциональная безопасность компьютерных систем»

2017-05-27 в 12:56, admin, рубрики: e-learning, ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, MOOC, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, он-лайн обучение, онлайн-курсы, Промышленное программирование, стандартизация, стандарты, функциональная безопасность, метки: он-лайн обучениеВашему вниманию предлагается статья о том, как был создан онлайн курс по тематике «Функциональная безопасность». Сервисы онлайн обучения располагают студийным оборудованием для записи высококачественного звука и видео. А если вдруг представить, что доступа у вас к подобным ресурсам нет, а учебный материал надо подготовить для использования в онлайн режиме? Автор решил поделиться собственным опытом и раскрыть следующие вопросы:

— мотивация или зачем и кому это надо;

— инструменты подготовки и записи;

— содержание Massive Online Open Course (MOOC) по функциональной безопасности;

— дальнейшие шаги по развитию продукта.

Читать полностью »

Функциональная безопасность, часть 7 из 7. Методы обеспечения информационной и функциональной безопасности

2017-05-06 в 3:22, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, стандартизация, стандарты, функциональная безопасность

В завершение серии публикаций по функциональной безопасности, в сегодняшней статье мы рассмотрим, какие организационные и технические методы применяются для обеспечения функциональной безопасности.

Большинство методов может применяться, в том числе, и для обеспечения информационной безопасности в рамках концепции интегральной безопасности (safety & security) современных систем управления.

Набор анализируемых методов базируется на требованиях МЭК 61508 «Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью» (IEC 61508 Functional safety of electrical/electronic/programmable electronic safety-related systems). В части специфики обеспечения информационной безопасности АСУ ТП за основу взят NIST SP 800-82 «Guide to Industrial Control Systems (ICS) Security», рассмотренный в одной из предыдущих статей.

Читать полностью »

Первые шаги к Web SCADA-системе. Оживляем мнемосхему в браузере с помощью AngularJS

2017-04-12 в 11:55, admin, рубрики: AngularJS, javascript, scada, scada в браузере, svg, автоматизация, асу тп, АСУТП, визуализация данных, диспетчеризация, Промышленное программированиеСегодня мы поговорим об отображении мнемосхем технологических объектов в браузере посредством таких технологий как SVG, JavaScript и т.д.

Опишем, что мы хотим получить:

- Мнемосхема открывается в браузере. Графика – SVG.

- Вверху мнемосхемы кнопки переходов на другие мнемосхемы.

- Данные обновляются раз в секунду.

- По клику на изображение выключателя появляется окно, из которого его можно включить или отключить.

SCADA-система (точнее её серверная часть) позволяет добавлять пользовательские html-страницы. Я не буду вручную набирать код страницы, а нарисую простую схему в редакторе, потом покажу, что получилось и как это работает.

Читать полностью »

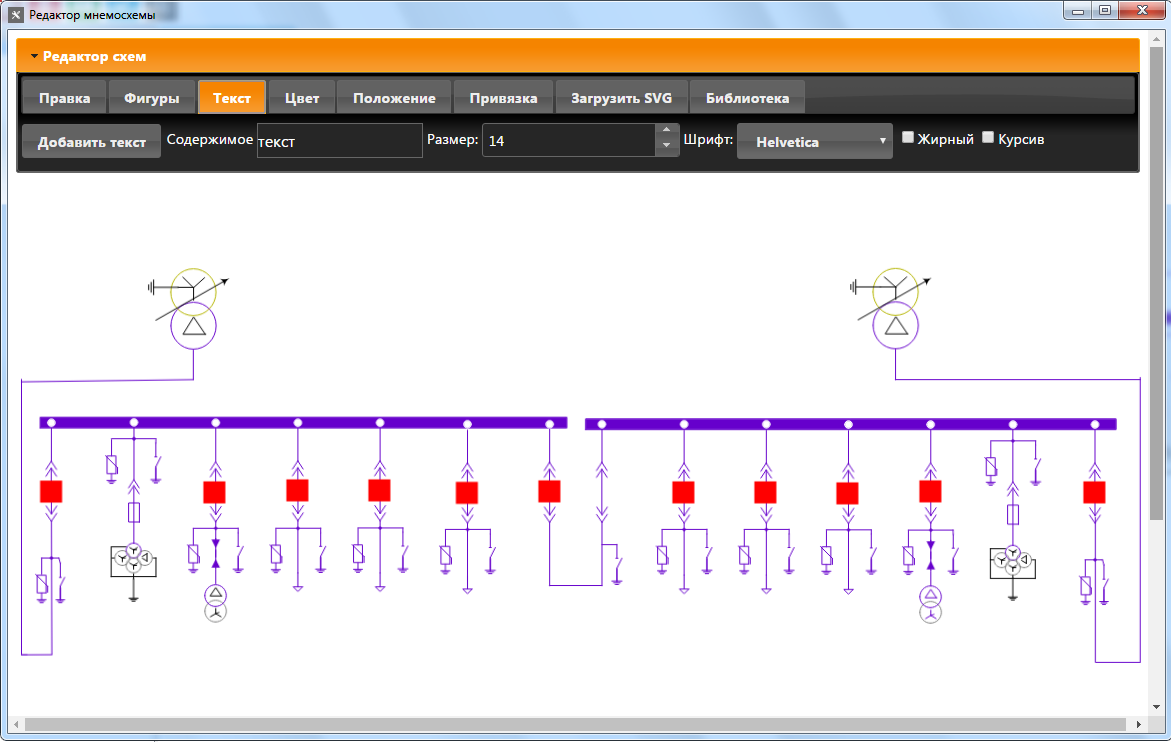

Пишем редактор мнемосхем для SCADA-системы на Fabric.js. Часть 2-я

2017-04-04 в 12:02, admin, рубрики: delphi xe7, Fabric.js, fabricjs, javascript, scada, асу тп, визуализация данных, Программирование, промышленная автоматизация, Промышленное программированиеВ прошлой статье мы начали писать редактор мнемосхем. Сегодня статья о готовом редакторе. Вот, что получилось:

Функциональная безопасность, часть 6 из 6. Оценивание показателей функциональной безопасности и надежности

2017-03-17 в 17:04, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, стандартизация, стандарты, функциональная безопасность

Продолжая серию публикаций по функциональной безопасности, в сегодняшней статье мы рассмотрим, как количественно оценивается функциональная безопасность на основе статистических данных о случайных отказах аппаратных средств. Для этого используется математический аппарат теории надежности, которая, как известно, является одним из приложений теории вероятностей. Поэтому, мы будем периодически обращаться к положениям, известным из теории надежности.

Мы рассмотрим следующие вопросы:

— связь атрибутов надежности, информационной и функциональной безопасности;

— переход от анализа рисков к измерению показателей функциональной безопасности;

— примеры расчета показателей надежности и функциональной безопасности.

Читать полностью »

Функциональная безопасность, часть 5 из 5. Жизненный цикл информационной и функциональной безопасности

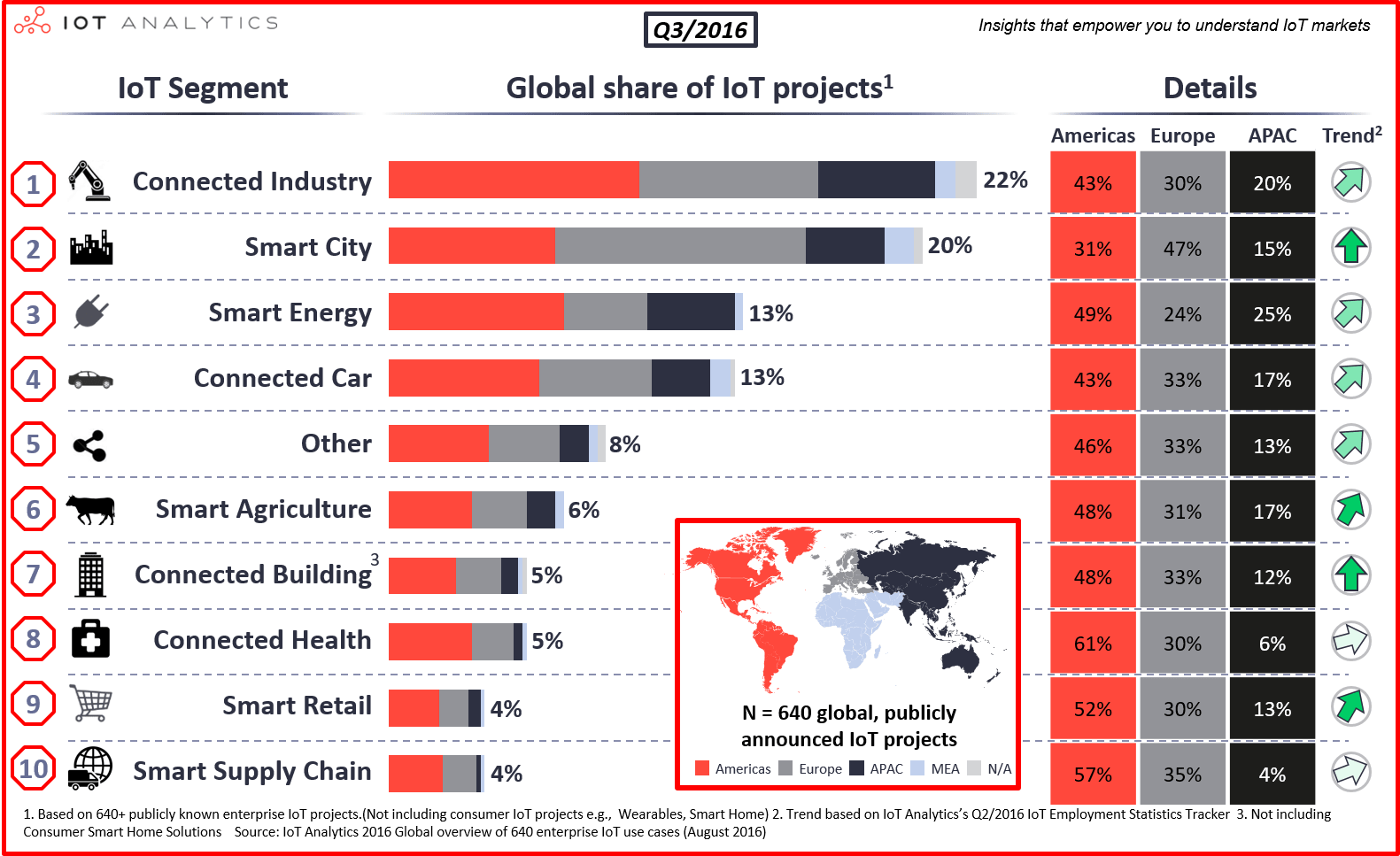

2017-02-24 в 17:41, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, Разработка для интернета вещей, стандартизация, стандарты, функциональная безопасностьПо данным IoT Analytics в 2016 году больше всего проектов (22% от общего количества), связанных с применением интернета вещей, было реализовано для промышленных объектов. Это подтверждает развитие и распространение технологий заявленных в доктрине Industry 4.0.

Таким образом, на наших глазах возник новый класс кибер-физических систем, получивший название Industrial Internet Control Systems (IICS) или Industrial Internet of Things (IIoT).

Из названия понятно, что такие системы являются гибридом технологий, применяемых в АСУ ТП и в системах на базе интернета вещей. Соответственно в таких системах необходимо учитывать все риски, связанные с нарушением свойств информационной (security) и функциональной безопасности (safety).

Данная статья продолжает цикл публикаций по функциональной безопасности. В ней рассмотрены требования к организации жизненного цикла систем управления (АСУ ТП, встроенные системы, интернет вещей). Предложена единая структура процессов, поддерживающих выполнение требований как к информационной, так и к функциональной безопасности.

Читать полностью »