TL;DR Встроенные средства macOS позволяют выполнить некоторые атаки на Wi-Fi-сети. В статье описывается, как с помощью встроенного в Macbook Wi-Fi адаптера AirPort и macOS похекать Wi-Fi.

Обычно для аудита безопасности Wi-Fi-сетей используется классическая связка: виртуалка с Kali Linux + внешний USB адаптер типа Alfa AWU-blabla1337. Но оказывается, что с помощью macOS и встроенного адаптера Broadcom тоже можно делать грязь.

Содержимое статьи:

- Мониторный режим на встроенном адаптере

- Расшифровываем WPA трафик

- Ловим хендшейки и PMKID

- Собираем под макось пацанские тулзы: hcxtools, hashcat, bettercap

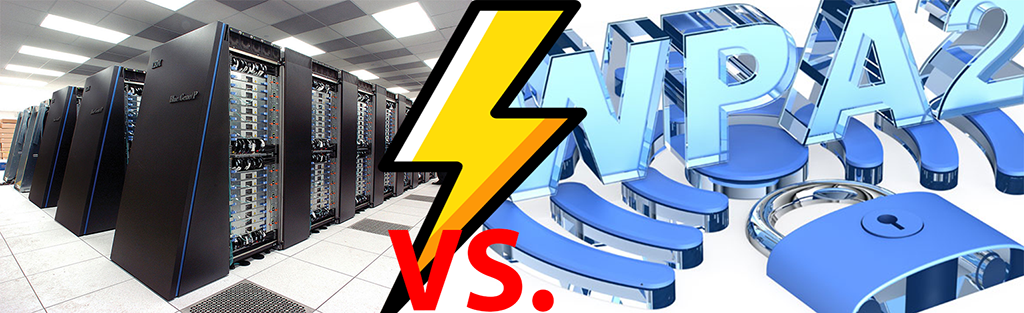

- Брутим хеши на онлайн-фермах и локально

-WPA-OpenCL-CUDA-statistika-podbora.jpg)

-Kali-skrytie-SSID-MAC-filtraciya-WPS.png)