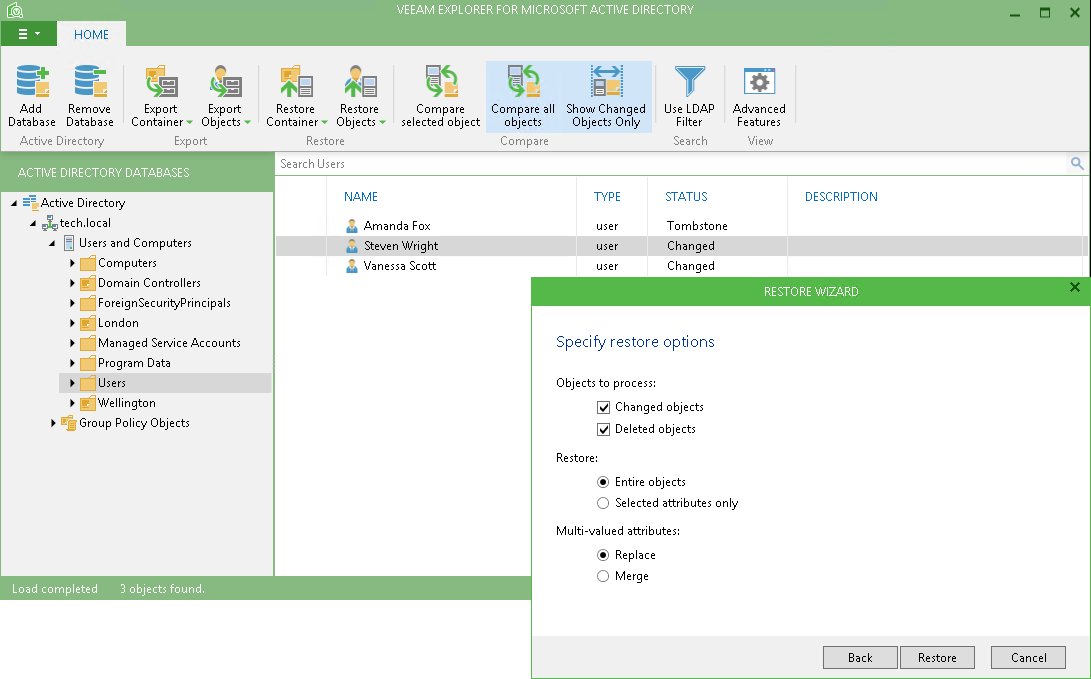

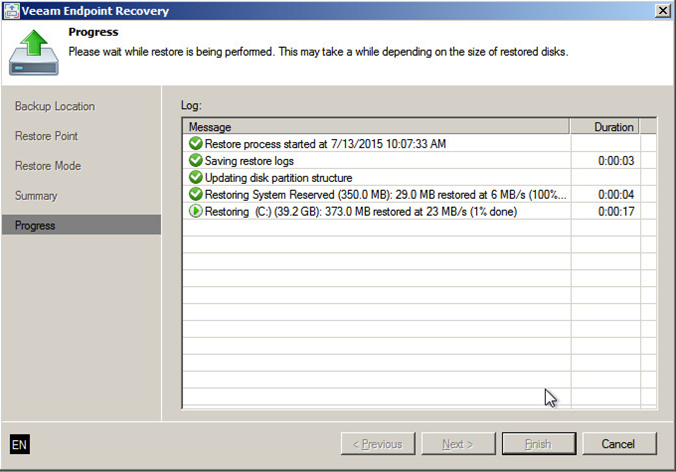

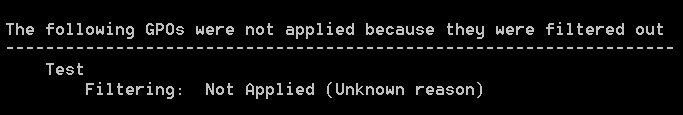

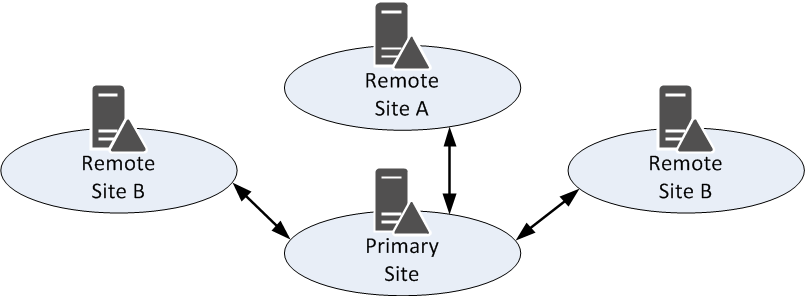

Продолжаем публиковать статьи, посвященные резервному копированию и восстановлению после сбоев виртуализованной Active Directory. В предыдущей статье речь шла о восстановлении контроллера домена целиком. Однако системным администраторам гораздо чаще приходится сталкиваться с запросами на восстановление отдельных объектов Active Directory. Поэтому сегодня мы рассмотрим восстановление из tombstone объектов виртуализованной Active Directory в системах с функциональным режимом работы леса не выше Windows Server 2008. В принципе, сейчас они встречаются довольно редко, но где-то наверняка еще используются. О более новых системах и таких возможностях, как корзина Active Directory, будет рассказано в следующей статье.