В конце августа газета Washington Post обнародовала буклет американской компании Verint, которая предлагает своим клиентам сервис Skylock по выслеживанию абонентов мобильных сетей в разных странах мира – без ведома самих абонентов и операторов. Хотя предложения локационных сервисов давно можно найти в Интернете, но случай Verint, пожалуй, один из первых, когда такие услуги предлагаются вполне официально и на глобальном уровне.

Как такое возможно? В качестве реакции на истории о мобильной слежке чаще всего выдвигается версия о сложных технологиях, которые могут использоваться лишь спецслужбами. На практике всё проще. Телекоммуникационная сеть состоит из множества подсистем различного технологического уровня, и уровень безопасности всей сети зачастую определяется уровнем самого слабого звена.

В частности, процесс установления голосовых вызовов до сих пор основан на технологии SS7, которая уходит корнями в 70-е годы прошлого века. В начале 2000-х годов была разработана спецификация SIGTRAN, позволяющая передавать сообщения SS7 по IP-сетям. При этом были унаследованы все недостатки безопасности верхних уровней протоколов SS7. В результате злоумышленники имеют возможность бесконтрольно посылать, перехватывать и изменять сообщения протоколов SS7, осуществляя различные атаки на мобильные сети и их абонентов.

Один из первых публичных докладов об уязвимостях SS7 прозвучал в 2008 году на хакерской конференции Chaos Computer Club, где немецкий исследователь Тобиас Энгель показал технику слежки за абонентами мобильных сетей. Однако в профессиональной среде эти уязвимости были известны раньше – с 2001 года. Уже тогда об этих возможностях знали и правительства некоторых стран. Так, в книге Томаса Портера и Майкла Гафа «Как обойти защиту VoIP» (How to Cheat at VoIP Security) приводится цитата из отчета одного из американских ведомств, где говорится, что «администрация Президента США серьезно обеспокоена высоким уровнем угрозы атак на основе SS7».

Новый всплеск общественной озабоченности случился в 2013 году, когда бывший сотрудник ЦРУ Эдвард Сноуден раскрыл миру историю о тотальной слежке Агентства Национальной Безопасности США за гражданами. Среди разоблачений Сноудена снова всплыли уязвимости SS7 как одна из техник, использованных АНБ. После этого стало известно и о существовании частных компаний, которые предлагают подобные услуги на глобальном уровне, как уже упомянутый SkyLock:

Как отмечает Washington Post, компания Verint не использует слежку против американских и израильских граждан, «однако ряд других аналогичных сервисов, работающих в Швейцарии и на Украине, не подчиняются подобным ограничениям».

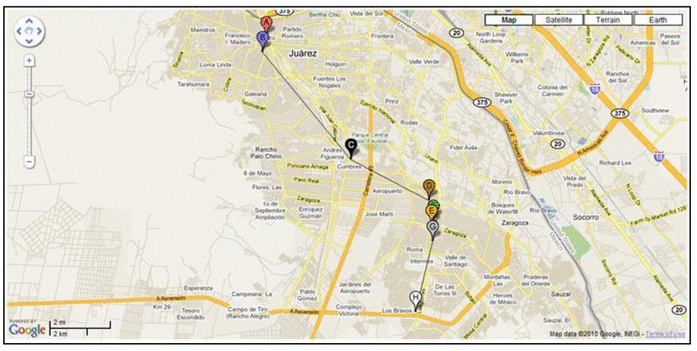

Приведенная цитата — одно из возможных объяснений целой волны скандалов, связанных с публикаций записей телефонных переговоров на Украине. В июне 2014 года Национальная комиссия регулирования связи и информатики Украины сообщила о случаях прослушки абонентов «МТС-Украина» через сервер, предположительно принадлежащий российской «дочке» оператора Tele2:

По мнению экспертов Positive Technologies, использованный в этом случае алгоритм прослушки является комбинацией атак, которые были рассмотрены на конференции по практической безопасности PHDays IV, а также в отдельных публикациях нашего блога. Сейчас все эти атаки собраны и более подробно описаны в новом исследовании «Уязвимости сетей мобильной связи на основе SS7». Ознакомиться с полным текстом исследования можно здесь: www.ptsecurity.ru/lab/analytics/

Материалы, представленные в данном отчете, собраны в 2013 и 2014 годах в ходе консалтинговых работ по анализу защищенности крупных мобильных операторов. В процессе этого исследования эксперты Positive Technologies смогли реализовать такие атаки, как раскрытие местоположения абонента, нарушение доступности абонента, перехват SMS-сообщений, подделка USSD-запросов и перевод средств с их помощью, перенаправление голосовых вызовов, подслушивание разговоров, нарушение доступности мобильного коммутатора.

При этом было продемонстрировано, что даже телеком-операторы, входящие в десятку мировых лидеров, не защищены от подобных атак. А злоумышленнику для проведения этих атак сегодня не требуется сложное оборудование: в исследовании использовался узел на базе обычного компьютера под управлением ОС семейства Linux, с установленным SDK для формирования пакетов SS7 — эти программы доступны для свободного скачивания в Интернете.

Варианты решения проблемы предлагаются в заключительной главе исследования. Кроме того, если у вас возникли вопросы по данному исследованию, вы можете задать их авторам отчёта на вебинаре, который пройдёт 2 октября в 14:00 на сайте компании.

Вебинар бесплатный, но нужно предварительно зарегистрироваться:

www.ptsecurity.ru/lab/webinars/

Автор: ptsecurity