«Белый хакер» Бен Каудилл (Ben Caudill) уже наполовину доел свой сэндвич, когда как бы невзначай потянулся за своим iPhone, несколько раз провел пальцем по экрану, а затем передал его мне со словами «Это ты написал?»

Да, это я написал, но никто не должен был об этом узнать. Он показывал мне один из моих постов в Secret, популярном приложении, которое позволяет анонимно делиться самыми сокровенными секретами со своими друзьями, повторяю – никто не будет знать, что секрет принадлежит вам. Несколько минут назад я дал Каудиллу свой электронный адрес и это было все, что ему потребовалось, чтобы обнаружить мой секрет, уплетая сэндвич в разгаре неспешного обеда в Пало-Альто.

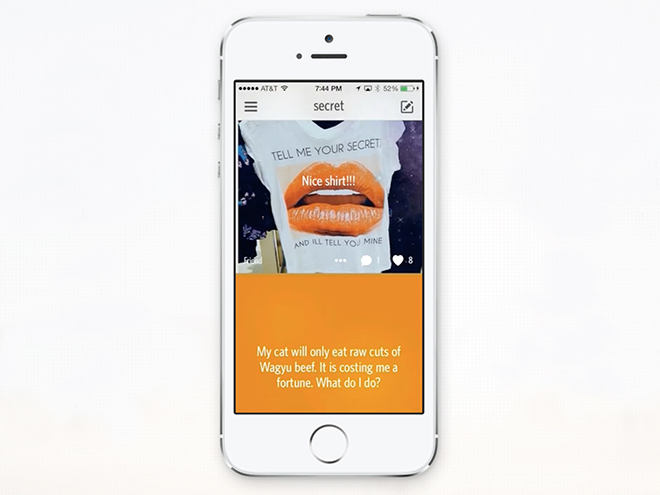

Прямо скажем, мой секрет был довольно скучным, но общий поток в Secret состоит из довольно острых и фривольных сообщений – слухов из Кремниевой долины или глубоко личных признаний как: «Он сделал мне предложение, но я была вынуждена отказать. Я думала, что это «дело житейское», но мое сердце теперь разбито». В тот момент Каудилл мог ввести электронный адрес или номер телефона любого пользователя Secret и прочитать его секреты.

Секрет автора: в глубине души мне по-настоящему нравится только один фильм Тима Бертона

Секрет автора: в глубине души мне по-настоящему нравится только один фильм Тима Бертона

Пользователям Secret повезло, что Каудилл – один из «хороших ребят». Он является сооснователем компании Rhino Security Labs, небольшой фирмы по обеспечению информационной безопасности в Сиэтле. Соучредитель компании и руководитель ее технического отдела, а также соавтор взлома, ранее известный своими манипуляциями с Google Maps, Брайан Сили (Bryan Seely), к моменту нашего обеда с Беном, уже успел передать информацию об их взломе генеральному директору Secret. Хакеры надеются получить вознаграждение в соответствии с программой Secret по отлову багов, которая существует уже полгода. Оба хакера говорят, что сдержали желание влезть в чужие секреты.

Ранее на этой неделе [оригинальная статья была опубликована 22.08.14, – прим. переводчика] в интервью для WIRED генеральный директор Secret Дэвид Биттов (David Byttow) подтвердил наличие такой уязвимости и добавил, что сотрудники ее уже устранили и начали анализ причин ее появления. «Насколько мы можем судить, никто не воспользовался уязвимостью каким-либо значимым образом», – говорит Биттов. «Но мы обязаны принять меры и в точности определить ее причины».

Удивительно, но для Secret это уже стало обычным делом. С тех пор, как в феврале компания запустила программу по отлову багов, благодаря находкам 38 «белых хакеров» было устранено 42 неисправности в безопасности. Учитывая степень конфиденциальности некоторых секретов, такой итеративный подход может показаться неуместным. Однако, Биттов уверяет, что выявление такого количества ошибок доказывает эффективность системы.

«Поскольку хакеры находят такого рода уязвимости по нашей программе HackerOne bounty, мы все дальше и дальше движемся вперед», – говорит Биттов. «У нас не было ни одного публичного инцидента в отношении безопасности и конфиденциальности. Все обнаруженные незащищенные места были найдены благодаря нашей программе отлова багов».

Cооснователь компании Rhino Security Lab Бенджамин Каудилл

Cооснователь компании Rhino Security Lab Бенджамин Каудилл

Каудилл и Сили высоко оценивают быстроту и доброжелательность реакции команды Secret на их находку. Но трудно не воспринимать этот случай в качестве предупреждения относительно остальных приложений, которые пытаются спекулировать человеческим желанием оставаться анонимным и сохранить приватность в социальных сетях. Существует много таких приложений, среди них: Whisper, Yik Yak, сюда можно отнести и приложение Snapchat – сервис, позволяющий отправлять друзьям фотографии, которые автоматически удаляются через несколько секунд после просмотра. В мае Snapchat заключил соглашение с Федеральной торговой комиссией США (US Federal Trade Commission, FTC), обвинившей создателей приложения в преувеличении обещаний безопасности отправки «исчезающих» фотографий. Как выяснилось (что было вполне ожидаемо), получатель мог сохранить любую фотографию с помощью сторонней программы-клиента или сделав скриншот. Владельцы Snapchat обязались предоставить более честную информацию о возможностях своего сервиса и согласились на еще одно условие: следующие 20 лет работу приложения будут курировать эксперты из FTC.

Трюк c приложением Snapchat довольно прост, так и в Secret – способ взлома сразу становится понятным и очевидным как только вы разберетесь, в чем суть.

Чтобы скрыть личности своих пользователей, Secret использует анонимность, которая возникает, благодаря толпе. Когда вы в первый раз устанавливаете Secret, вы не можете видеть ни один пост из своего социального окружения до тех пор, пока не предоставите приложению доступ к списку контактов своего телефона. Затем приложение соотносит электронные адреса и номера телефонов людей из списка с данными текущих пользователей Secret, только после этого вы сможете следить за их обновлениями. (Для этой же цели вы можете предоставить приложению доступ к своему профилю в Facebook, хотя этот путь хорошо защищен от хакерских атак).

Чтобы увидеть анонимные секреты своих друзей, вы должны быть подписаны как минимум на семерых пользователей. Даже в таком случае вы не будете знать наверняка, кто из ваших контактов пользуется Secret: допустим, в вашем списке контактов 500 человек, 30 из них являются пользователями приложения, но неизвестно кто именно из 500 человек входит в эти 30. Пикантный секрет, опубликованный в приложении вашим «другом», может принадлежать любому из 500 человек.

Дело в том, что вы сами контролируете список своих контактов. Именно этим и воспользовались Каудилл и Сили для своей цели.

Сооснователь Rhino Security Lab Брайан Сили

Сооснователь Rhino Security Lab Брайан Сили

Первое, что сделал Каудилл – создал несколько фальшивых аккаунтов в приложении. Это легко, поскольку для регистрации в Secret необязательно подтверждать свой электронный адрес или номер телефона. Ради своих экспериментов Каудилл написал простой сценарий создания 50 аккаунтов, но чтобы преодолеть порог для просмотра секретов, ему понадобилось только семь.

Потом он удалил все контакты из списка на своем iPhone, а вместо них добавил семь фальшивых адресов. Затем он добавил еще один контакт, адрес электронной почты человека, чьи секреты он хотел посмотреть – меня.

После чего он завел новый профиль и синхронизировал свои контакты. Теперь у него новый пустой аккаунт, а список контактов включает только восемь профилей: семь ботов, которыми управляет он сам, и мой. Таким образом, легко догадаться, что любой секрет, который был опубликован якобы кем-то из его «друзей», принадлежит мне.

После того, как Каудилл продемонстрировал мне мои собственные секреты, опубликованные в приложении, он перешел к следующей жертве: генеральному директору Secret Дэвиду Биттову. В доказательство эффективности концепции приложения он дал хакерам свой номер телефона и адрес электронной почты, чтобы те попытались получить доступ к опубликованному им секрету. Я следил за каждым этапом, который проходил Каудилл на своем iPhone, и вскоре мы раскрыли секрет господина Биттова. Оказалось, что он про питомца: «Не правда ли, Люси самая милая собачка на свете?»

Этот метод работает только в одну сторону: если вы знаете чей-то электронный адрес, у вас получится узнать секреты этого человека, но зная секрет, вы не сможете определить его автора.

Этот метод работает только в одну сторону: если вы знаете чей-то электронный адрес, у вас получится узнать секреты этого человека, но зная секрет, вы не сможете определить его автора.

Биттов сообщает, что форма взлома, которую обнаружили Каудилл и Сили, для Secret не новость. В мае хакеры из России c помощью нескольких мобильных телефонов и полного кармана SIM-карт для создания фальшивых аккаунтов, проделали такой же фокус. С тех пор команда разработчиков Secret создала и постоянно дорабатывала алгоритмы выявления ботов и другой подозрительной активности. Когда система находит аномалию, она начинает автоматически скрывать сообщения или целенаправленно давать расплывчатую информацию относительно источников секретов, например: «друг» становится «другом друга» или просто кем-то «из вашего окружения».

Согласно словам мистера Биттова, в течение последних нескольких недель, пока компания расширяла свою инфраструктуру, были моменты, когда система выявления ботов по какой-то причине не срабатывала, что и позволило Каудиллу и Сили взломать приложение таким же способом.

Из-за этого складывается впечатление, что компания действует в режиме стартапа: экспериментирует, учится на своих ошибках, смело пробует что-то новое, терпит неудачи. «Мысль, которую мы пытаемся донести до пользователей, заключается в том, что быть анонимным не значит быть тем, кого невозможно выследить», – объясняет Биттов. «Secret – не место для осуществления противозаконных действий, террористических угроз или обмена двусмысленными образами…Мы не обещаем вам постоянную безопасность и стопроцентную анонимность».

Таким образом, возникает вопрос: а является ли приложение достаточно безопасным для тех целей, для которых оно используется? Это явно не так. Я выбираю один из секретов на главной странице сервиса и зачитываю его по телефону мистеру Биттову: «На работе меня нагружают все большей и большей ответственностью. А я молча борюсь с психическим расстройством». Достаточно ли безопасно приложение Secret, чтобы сохранить анонимность этого пользователя?

Он задает мне встречный вопрос. Если бы не существовало таких приложений, как Secret, куда бы отправился этот человек отвести душу? Где бы он смог поделиться своей борьбой с психическим расстройством? На Facebook? Не смешите.

«Наша работа – позаботиться о том, чтобы люди чувствовали себя в безопасности и сохраняли уверенность в себе», – продолжает Биттов. «Люди не могут делиться этим на Facebook. В этом и заключается наша миссия: люди могут писать сюда разные вещи и не чувствовать себя одинокими. Это очень важно».

Хакер Каудилл настроен скептически относительно достижения такой двойной цели. Он сомневается в возможности общения при сохранении анонимности.

«Я в какой-то степени понимаю, к чему это все идет. Они стараются быть чем-то вроде WikiLeaks, но для каждого. Вместе с тем, на деле это не совсем работает», – добавляет Каудилл. «Нельзя общаться со своими друзьями, быть социально активным и при этом сохранять анонимность. Я не могу представить ситуацию, в которой человек, погнавшись за двумя зайцами, поймал бы обоих».

Автор: andrewzhuk