В мае этого года Microsoft и Google обнародовали информацию о четвёртой уязвимости класса Meltdown-Spectre — SBB (speculative store bypass, CVE-2018-3639 или Spectre V4). Вслед за этим AMD признала подверженность своих чипов этому виду атак и порекомендовала установить исправления на уровне операционной системы.

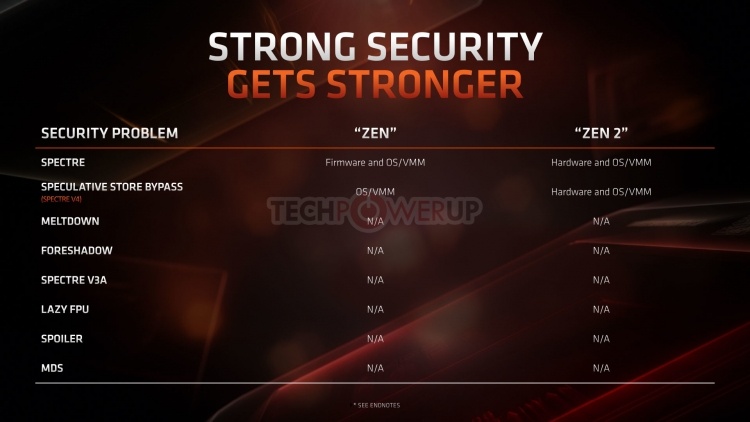

Теперь в техническом описании своих новых чипов (флагманский 16-ядерный Ryzen 9 3950X был представлен во время E3 2019) AMD сообщила, что в микроархитектуре Zen 2 реализована аппаратная защита от Spectre V4 (впрочем, некоторые исправления на уроне ОС всё ещё требуются). Микроархитектуры нынешнего 14-нм поколения Zen и Zen+ предусматривают использование заплаток исключительно на уровне ОС. Также Zen 2 более не требует защиты от некоторых вариантов Spectre на уровне микрокода, получив аппаратную защиту.

Как правило, аппаратные исправления меньше влияют на производительность, чем программные заплатки на уровне ОС или микрокода материнской платы. Кроме того, точно так же, как и Zen, новая микроархитектура Zen 2 в отличие от ЦП Intel по своей природе невосприимчива к целому ряду атак по спекулятивным каналам вроде Meltdown, Foreshadow, Spectre V3a, Lazy FPU, Spoiler и недавно обнаруженной уязвимости MDS.

Для сравнения: процессоры Intel Core 9-го поколения Coffee Lake Refresh по-прежнему требуют программных исправлений или установки особого микрокода для борьбы со Spectre V4, Spectre V3a, MDS и RIDL.