Мысль, изложенная в данном посте кому-то может показаться очевидной и банальной, но, как показал разговор в курилке с коллегами, многие, даже имеющие отношение к IT об этом даже не задумывались, не говоря уже о более далеких от техники людей.

Когда заходит речь «Чем плох публичный вайфай в транспорте/кафе/гостиницах/etc.?» чаще всего в первую очередь отвечают, что основная проблема — либо полное отсутствите шифрования, либо использование одинакового ключа шифрования для всех пользователей. Многие на это справедливо возвразят, мол, сейчас практически все сайты и сервисы используют HTTPS, поэтому ваши пароли и персональные данные злоумышленник, слушающий трафик, перехватить не сможет.

Те, кто технически подкован или обладает здоровой параноей, используют шифрованные VPN при работе через публичные сети, таким образом создавая дополнительный слой защиты.

Но сегодня речь пойдет не о том.

Согласно действующему законодательству РФ, главным условием бесплатного доступа к wi-fi является авторизация пользователей. При подключении к публичной сети пользователь в обязательном порядке должен пройти идентификацию личности и своего устройства.

- ФЗ №126 «О связи», который вступил в силу 7 июля 2003 года;

- постановление Правительства №801 «О внесении изменений в некоторые акты правительства Российской Федерации»;

- Федеральный закон Российской Федерации от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- Приказ Минкомсвязи России № 83 от 16.04.2014г.;

- Федеральный закон Российской Федерации от 27 июля 2006 г. N 152-ФЗ «О персональных данных» с изменениями и дополнениями;

- Правила оказания услуг связи по передаче данных, утвержденные постановлением Правительства Российской Федерации от 23 января 2006 г.N 32;

- Правила оказания телематических услуг связи, утвержденные постановлением Правительства Российской Федерации от 10 сентября 2007 г. N 575;

- Правила оказания универсальных услуг связи, утвержденные постановлением Правительства Российской Федерации от 21 апреля 2005 г. N 241;

- Постановление Правительства Российской Федерации от 31 июля 2014 г. N 758.

Подключаясь к бесплатному WiFi впервые, вас автоматически переадресовывает на страницу авторизации, которая может выглядеть, например, как-то так:

Авторизация обычно возможна одним или несколькими способами:

— Вводом номера мобильного телефона, и получением на него кода посредством SMS или звонка. Согласно принятым поправкам к закону «О связи», SIM-карты могут продаваться только в специализированных точках и при наличии документов, удостоверяющих личность покупателя. Более того, соответствующие гос. структуры вынашивают планы о борьбе с «серыми» и «левыми» симками.

— Авторизацией через ЕСИА («Гослуслуги»), создание учетной записи в которой аналогично требует предъявления документов, удостоверяющих личность

— Некоторые интернет-провайдеры позволяют своим абонентам подключаться к своему же публичному вайфаю по связке логин-пароль от своего домашнего интернета, договор на который, опять же, заключается с указанием паспортных данных.

Практически всегда, после прохождения процедуры авторизации, в базе данных поставщика услуг сохраняется запись вида «MAC-адрес вашего устройства» / некий идентификатор, четко указывающий на вашу личность (номер телефона, логин на госуслугах, номер договора, и т.д.). Это необходимо для того, чтобы когда вы в следущий раз подключитесь к этой же сети, вам не пришлось проходить всю процедуру заново — маршрутизатор поставщика услуг опознает ваш телефон, планшет или ноутбук по MAC-адресу и автоматически применит нужные правила доступа. В большинстве случаев, MAC-адрес — это единственное, по чему провайдер определяет вас как пользователя.

А теперь рассмотрим вполне реальную ситуацию.

Вы, как законопослушный человек, пришли в какое-то общественное место, например, в кафе или вагон метро, авторизовались в публичной WiFi-сети по своему номеру телефона или любым другим предусмотренным способом, попользовались ресурсами Всемирной паутины, после чего отключились от сети и ушли из этого места.

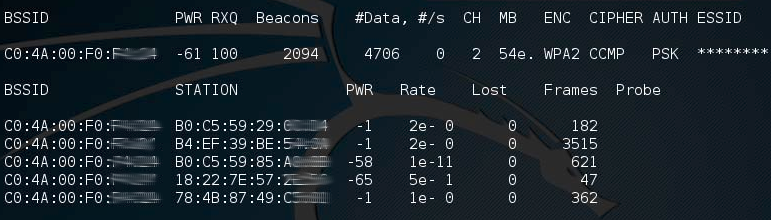

Одновременно с вами в этом месте находится некий не совсем законопослушный гражданин, имеющий при себе самый обычный ноутбук, на котором стоит самый обычный WiFi-адаптер, способный работать в monitor-режиме и утилиты из пакета aircrack-ng. С помощью всего этого нехороший человек тихо и незаметно слушает эфир, отмечая, устройства с какими MAC-адресами появились в сети, обменивались трафиком с точкой доступа, а после этого отключились от нее. Выглядит это все примерно так:

После того, как вы покинули место с этой WiFi-сетью, нехороший человек меняет MAC-адрес WiFi-адаптера на своем устройстве на MAC-адрес вашего устройства, подключается к сети, оборудование опознает его как «старого знакомого» (то есть вас) и пускает в Интернет безо всякой авторизации.

Стоит отметить, что делать все это может не обязательно со злыми намерениями. Некоторые люди (все личности и события вымышлены, совпадения случаны) делают так для доступа к WiFi-сети в метро без просмотра рекламы (найдя MAC-адрес устройства человека, оплатившего премиум-аккаунт без баннеров).

Успешно авторизовавшись в сети, нехороший человек может сделать что-то, что идет в разрез с действующим законодательством — написать какое-нибудь сообщение в соцсетях, лайкнуть чужой пост или скриншот из художественного фильма, короче говоря, сделать что-либо, что в наше время считается нарушением статей 280 и 282, а в добавок еще 242 или 272 УК РФ.

И вот тут начнется все самое интересное.

По действуующему законодательству, операторы связи должны хранить данные авторизации сроком не менее 6 месяцев. При активизации прокуратуры и следователей и запросу поставщику услуг, из Сети которого и было совершено «правонарушение», логи укажут не на «нехорошего человека», а на вас, как на законного владельца устройства с MAC-адресом, с которого и производился доступ.

В идеальном случае все развалится еще на этапе доследственной проверки.

В хорошем случае вам придется потратить время и силы чтобы доказать, что вы тут непричем — привлечь экспертов, которые обоснуют, что MAC-адрес не может является однозначным идентификатором конкретного устройства и конкретного пользователя, собрать показания свидетелей и записи с камер видеонаблюдения (если их не удалят за сроком давности) о том, что в момент события вас уже не было в том месте, и молиться, чтобы судья не отклонил ваши ходатайства о приобщении всего этого к материалам дела как «несущественные».

За примерами ходить далеко не нужно — дело Дмитрия Богатова, администратора TOR-ноды, с чьего IP-адреса неизвестный призывал устроить массовые беспорядки. Не смотря на записи с камер видеонаблюдения о том, что Дмитрий в момент совершения правонарушения находился в фитнес-клубе, и заключения экспертов о том, что IP-адрес не может являться идентификатором личности, Богатов был арестован, позже под давлением общественности и широком освещении дела в СМИ был переведен под домашний арест, и в итоге уголовное дело против него было прекращено только спустя год.

В плохом же случае… давайте не будем о плохих случаях, тут и так все понятно.

Как можно избежать подобного? Увы, никак. Все упирается в несовершенство самих методов авторизации и аутентификации у операторов связи, а также в особенности работы нашей правоохранительной и судебной системы. Технических методов исключить вероятность подобных ситуация со стороны обычных пользователей я в данный момент не вижу (вариант с использованием сим-карт офомленных на посторонних лиц не рассматриваем по расписанным выше причинам). Вывод напрашивается один: не пользоваться публичными WiFi-сетями.

Также стоит отметить, что бдительность стоит сохранять не только при использовании публичного WiFi. На сегодняшний день, подавляющее большинство домашних пользователей использует на своих WiFi-роутерах протокол шифрования WPA2-PSK, который также подвержен возможности подбора ключа шифрования перебором, что при использовании простых паролей (а при дальнейшем развитии вычислительных мощностей — не только простых) влечет за собой возможность подключения посторонних лиц к домашней WiFi-сети и выхода в Интернет от имени владельца роутера. Эта проблема решается техническими методами (например, можно сконфигурировать оборудование так, чтобы при подключении к WiFi сети доступ был только до VPN-сервера, через который уже осуществляется выход во внешний мир), но мало кто из обычных людей с этим будет заморачиваться, увы.

Автор: Whuthering