Новость

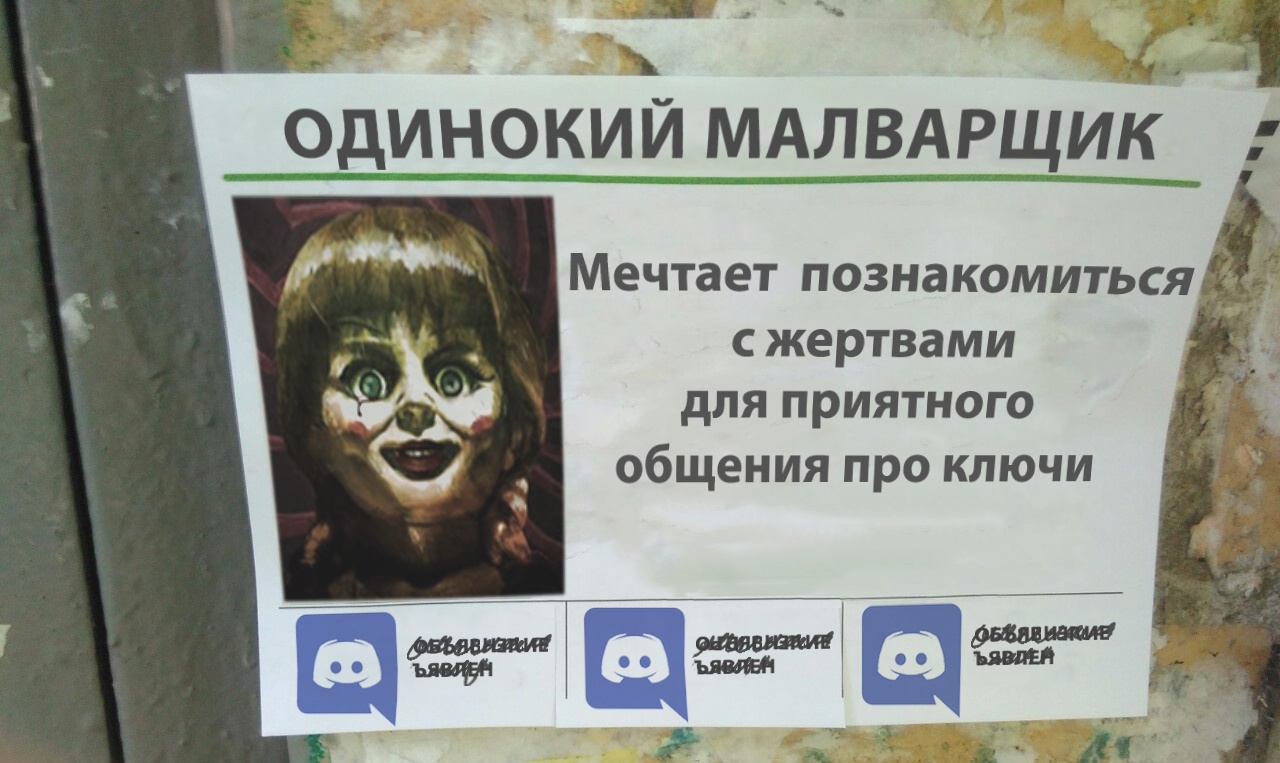

Среди авторов вредоносного ПО тоже попадаются романтики. К примеру, некий деятель под ником iCoreX0812 любовно назвал свой троян-шифровальщик Annabelle — в честь проклятой куклы, звезды вот уже двух фильмов ужасов сомнительной художественной ценности. Как и киноперсонаж, программа призвана приводить жертву в ужас, вот только получается у нее как-то не очень.

Среди авторов вредоносного ПО тоже попадаются романтики. К примеру, некий деятель под ником iCoreX0812 любовно назвал свой троян-шифровальщик Annabelle — в честь проклятой куклы, звезды вот уже двух фильмов ужасов сомнительной художественной ценности. Как и киноперсонаж, программа призвана приводить жертву в ужас, вот только получается у нее как-то не очень.

Набор функций трояна весьма широк. Попав на компьютер, зловред первым делом закрывает и блокирует такие опасные для него программы, как диспетчер задач, MSConfig, Process Hacker, популярные веб-браузеры. Шифровальщик прописывает себя в файлы autorun.inf подключаемых к компьютеру flash-накопителей, чтобы через них распространиться на другие устройства. Правда, новые версии Windows не поддерживают автозапуск. Да и под Windows XP Microsoft еще в 2011 году выпустила патч, который отключает эту функцию. Так что, по всей видимости, Аннабель рассчитывает на тех, кто более 7 лет не обновлялся. Видимо, поэтому под блокировку попадает еще и Блокнот, да и другие текстовые редакторы — чтобы сложнее было исправить то, что наворотил вирус в авторанах.

Затем троян шифрует файлы, присваивает им расширение .annabelle и перезагружает компьютер. Когда пользователь вводит пароль от учетной записи, вместо привычного рабочего стола он видит заставку с изображением проклятой куклы и обращение с требованием выкупа в размере 0,1 BTC. Самым любопытным автор также предлагает «выходные данные» — окно со своим копирайтом. Шифровальщик, как-никак, тоже интеллектуальная собственность.

Правда, при всей продуманности антуража механизм шифрования у Аннабель оказался так себе — типичный пример Stupid Ransomware со статичным ключом. Так что декрипторы уже научились расшифровывать файлы .annabelle. Придется автору обойтись без биткойнов — за искусство в нашем мире много не платят. Впрочем, деньги ему и так не светили: в последнем абзаце сообщения о выкупе автор Annabelle признается, что это демоверсия программы, и сайтов для выплаты выкупа не существует. Как получить ключ, он, впрочем, не объясняет, вместо этого приглашая своих жертв поболтать в Discord. Одиноко ему, видимо.

Обновите Adware Flash Shlayer...

Новость

Все хотят зарабатывать. Поэтому где бесплатно, там рано или поздно появляется реклама. В свете этой тенденции новый троян-рекламщик для OSX под названием Shlayer, распространяющийся в основном через сайты с торрентами, не выглядит сенсацией.

Метод атаки стар как мир: посетителям скомпрометированных страниц предлагают обновить Adobe Flash Player, маскируя всплывающее окно под типичную для браузера жертвы нотификацию. Рассчитан трюк, очевидно, на максимально неискушенную аудиторию, ведь предупреждение всплывает даже в новых версиях Chrome, которые успешно справляются с обновлениями без помощи пользователя.

Зато в способе загрузки собственно рекламных программ изюминка есть: для этой цели зловред использует подписанные сценарии командной оболочки. В некоторых версиях — по нескольку штук.

В результате компьютер жертвы доукомплектовывается вредоносами OSX/MacOffers или OSX/Bundlore. Программы успешно минуют Gatekeeper благодаря цифровой подписи и радуют вас отборным спамом. Впрочем, избежать заражения невероятно просто — достаточно не качать обновления откуда попало, тем более для Chrome. А если вы подозреваете, что у вас действительно не самая свежая версия Flash Player — качайте обновление с сайта Adobe.

Древности

Семейство «Armagedon»

Резидентные опасные вирусы. Поражают .COM-файлы (кроме COMMAND.COM) при их запуске. Записываются в начало файла. С 5.00 до 6.00 утра активно работают с последовательным портом, видимо, пытаются позвонить через модем по какому-то телефону. Содержат текст: «Armagedon the GREEK». Используют int 21h и int 8.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Автор: Kaspersky_Lab